ARP (Address Resolution Protocol) - это протокол сетевого уровня, используемый для определения физического адреса узла по его IP-адресу в сети Ethernet. Он позволяет устройствам находить друг друга в локальной сети и обмениваться данными.

Основная задача ARP - связать IP-адрес сетевого узла с его физическим MAC-адресом. ARP-таблица узла содержит соответствия IP-адресов узлов и соответствующих им MAC-адресов. Когда узел отправляет сетевой пакет, в котором указан IP-адрес получателя, ARP-протокол проверяет ARP-таблицу. Если в ней есть соответствующая запись, то отправитель использует заранее известный MAC-адрес. Если записи нет, то узел отправляет ARP-запрос с запросом физического адреса узла с указанным IP-адресом.

ARP-протокол является непосредственной частью протоколов TCP/IP и используется в сетях Ethernet. Он позволяет маршрутизаторам и компьютерам осуществлять коммуникацию друг с другом, обнаруживая и связывая IP-адреса с физическими адресами устройств. Благодаря ARP-протоколу, узлы локальной сети могут обмениваться данными и эффективно использовать сетевые ресурсы.

У ARP-протокола есть свои ограничения и уязвимости, которые могут быть использованы злоумышленниками для перехвата данных и атак на сеть. Например, ARP-утечка позволяет атакующим получать доступ к информации о связке IP-адрес - MAC-адрес других узлов в сети, что может повлечь серьезные последствия для безопасности. Поэтому важно применять дополнительные механизмы защиты сети, такие как ARP-защита и анализ ARP-трафика.

Что такое ARP протокол?

Протокол ARP является неотъемлемой частью работы компьютерных сетей и позволяет связать IP-адрес, который используется в интернете, с физическим MAC-адресом, который присваивается каждому устройству в локальной сети.

ARP-протокол работает на уровне сетевого интерфейса и позволяет устройствам в сети определить MAC-адрес других устройств на основе их IP-адресов. При работе протокола ARP устройство отправляет ARP-запрос (ARP Request) сети с определенным IP-адресом, и получает в ответ ARP-ответ (ARP Reply) с соответствующим MAC-адресом.

Протокол ARP имеет важное значение для правильного функционирования сетевых устройств, так как он позволяет находить и связывать устройства на физическом уровне, обеспечивая доставку данных в нужное место в сети.

Таким образом, ARP-протокол является важной составляющей процесса маршрутизации данных в компьютерных сетях и позволяет эффективно управлять и контролировать передачу информации между устройствами в сети.

Как работает ARP протокол?

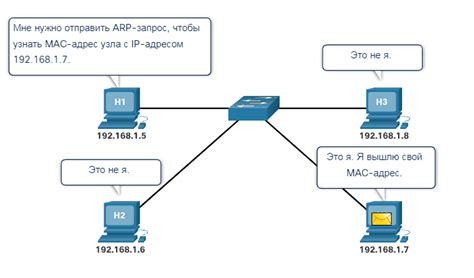

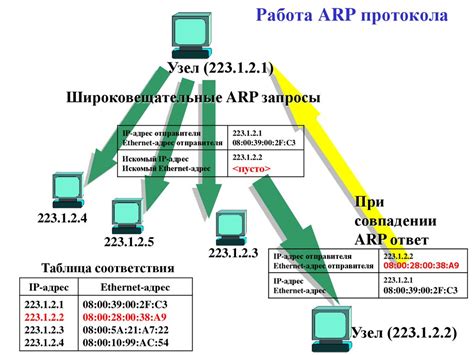

Когда узел в сети нуждается в отправке сетевого пакета другому узлу, он должен знать MAC-адрес получателя. Для этого он отправляет ARP запрос, содержащий IP-адрес получателя, на широковещательный MAC-адрес. Этот запрос получает все узлы в сети, и только узел с соответствующим IP-адресом отвечает на запрос своим MAC-адресом.

ARP протокол определяет структуру пакета ARP, которая включает в себя такие поля, как тип аппаратной адресации (например, Ethernet), тип протокола (например, IPv4), длину аппаратного и протокольного адресов, код операции (запрос или ответ), а также адреса отправителя и получателя.

ARP таблица используется для кэширования полученных ответов ARP. Когда узел получает ответ на свой запрос, он сохраняет связь между IP-адресом и MAC-адресом в этой таблице. Таким образом, при следующем запросе ARP, узел может использовать кэшированное значение, что снижает количество запросов в сети и увеличивает эффективность обмена данными.

В случаях, когда требуется отправить пакет на IP-адрес вне локальной сети, узел использует ARP протокол для определения MAC-адреса шлюза по умолчанию (default gateway). Шлюз по умолчанию является маршрутизатором, который перенаправляет пакеты между различными сетями.

Функции ARP протокола

Вот основные функции ARP протокола:

- Разрешение MAC-адреса: ARP протокол используется для разрешения сетевого адреса на физический адрес (MAC-адрес). Когда устройство отправляет пакет данных на другое устройство в сети, оно должно знать соответствующий MAC-адрес, чтобы доставить пакет правильно. ARP протокол позволяет узлам в сети запрашивать и получать MAC-адреса других узлов.

- Кэширование MAC-адресов: ARP протокол включает в себя функцию кэширования MAC-адресов. Когда узел запрашивает MAC-адрес другого узла, он сохраняет полученный MAC-адрес в своем кэше. Это помогает ускорить последующие запросы, поскольку адрес уже известен и не требуется повторного определения.

- Периодическое обновление MAC-адресов: ARP протокол также обновляет кэшированные MAC-адреса периодически. Это необходимо, чтобы убедиться, что информация в кэше актуальна, поскольку MAC-адреса могут изменяться в сети.

- Определение MAC-адреса по IP-адресу: ARP протокол выполняет функцию определения MAC-адреса по IP-адресу. Когда устройство имеет IP-адрес назначено, оно может использовать ARP протокол для определения соответствующего MAC-адреса. Это важно для доставки пакетов в сети на правильное устройство.

- Обнаружение конфликтов IP-адресов: ARP протокол также может быть использован для обнаружения конфликтов IP-адресов. Когда устройство отправляет ARP-запрос с определенным IP-адресом, оно ожидает получить ответ с соответствующим MAC-адресом. Если несколько устройств отвечают с разными MAC-адресами, возникает конфликт IP-адресов, который может быть идентифицирован.

Используя эти функции, ARP протокол обеспечивает эффективную коммуникацию в сети Ethernet, позволяя устройствам находить друг друга и доставлять пакеты данных на правильные MAC-адреса. ARP играет важную роль в сетевой связности и эффективной передаче данных.

ARP протокол: преимущества использования

Использование ARP протокола имеет ряд преимуществ:

- Универсальность: ARP может использоваться в различных типах сетей, включая Ethernet, Wi-Fi, Token Ring и другие.

- Простота и эффективность: ARP протокол является простым и эффективным способом для связи между устройствами сети. Он не требует сложной конфигурации и позволяет быстро установить связь между устройствами, снижая нагрузку на сеть.

- Динамическое обновление: ARP таблицы, которые содержат соответствия между IP-адресами и MAC-адресами, могут автоматически обновляться при изменении состава сети. Это позволяет гарантировать актуальность информации и обеспечивает надежность связи в сети.

- Кеширование результатов: После того, как ARP нашел соответствие между IP-адресом и MAC-адресом, он кеширует эту информацию, что позволяет ускорить последующие процессы связи между устройствами.

- Разрешение конфликтов: ARP протокол позволяет разрешать конфликты, которые могут возникнуть при ассоциировании IP-адресов с физическими адресами. Это гарантирует стабильность работы сети и предотвращает возможные ошибки в связи.

В целом, ARP протокол является необходимым инструментом для обеспечения эффективной связи в компьютерных сетях. Его использование позволяет строить стабильные и надежные сетевые соединения, обеспечивая быстрое и безошибочное обмен информацией между устройствами.

Атаки на ARP протокол и методы защиты

ARP протокол, несмотря на свою важность для функционирования сети, подвержен различным видам атак. Злоумышленники могут использовать уязвимости ARP протокола для различных целей, таких как перехват и подмена сетевого трафика, а также для осуществления атак с целью отказа в обслуживании.

Наиболее распространенными атаками на ARP протокол являются:

ARP-отравление (ARP poisoning или ARP spoofing) - злоумышленник отправляет поддельные ARP сообщения, в которых указывает, что MAC-адрес определенного IP-адреса соответствует его собственному MAC-адресу. В результате этой атаки злоумышленник может перехватывать и анализировать весь сетевой трафик, а также подменять отправителя и получателя данных.

ARP флуд (ARP flooding) - злоумышленник генерирует огромное количество фальшивых ARP-запросов с целью нарушения работы локальной сети. В результате ARP таблица сетевого устройства может быть переполнена поддельными записями, что приведет к отказу в обслуживании.

ARP кеш отравление (ARP cache poisoning) - злоумышленник перехватывает и изменяет динамическую ARP таблицу на устройстве, вставляя поддельные записи в ARP кеш. В результате этого устройство начинает перенаправлять трафик неправильно, а злоумышленник может получить доступ к информации, передаваемой между устройствами в сети.

Для защиты от атак на ARP протокол могут быть использованы следующие методы:

Статическая ARP таблица - администратор может вручную задать соответствие между IP-адресами и MAC-адресами в ARP таблице. Это позволяет предотвратить подмену MAC-адресов и защитить сеть от ARP-отравления. Однако данная методика требует постоянного обновления таблицы в случае изменений в сети.

Динамическая ARP инспекция - данная функция позволяет контролировать и проверять правильность ARP сообщений, проверяя соответствие IP-адреса и MAC-адреса. Если обнаруживается подмена, ARP сообщение отбрасывается, что предотвращает атаку на ARP протокол.

ARP snooping - данная функция анализирует и сохраняет информацию ARP таблицы устройств в сети, что позволяет обнаружить подозрительную активность, связанную с ARP протоколом. В случае обнаружения атаки, устройство может принять соответствующие меры для предотвращения атаки и защиты сети.

Роли ARP протокола в сетях

Основной задачей ARP протокола является обеспечение передачи сетевых пакетов между устройствами в одной локальной сети. Для этого ARP использует процесс ассоциации IP-адреса узла с его MAC-адресом. На каждом устройстве в локальной сети хранится ARP-кэш, который содержит информацию о соответствии IP-адресов и MAC-адресов. Если устройство хочет отправить пакет определенному узлу, оно сначала проверяет ARP-кэш на наличие соответствующей записи. Если запись найдена, то пакет будет отправлен по указанному MAC-адресу. Если же записи нет, то устройство отправляет ARP-запрос, в котором просит другие узлы в сети сообщить ему свой MAC-адрес с указанным IP-адресом. В результате ARP-запроса устройство получает нужную информацию и может успешно отправить пакет.

ARP протокол играет важную роль в поддержании работы сети и обеспечении связи между устройствами. Он позволяет установить и поддерживать соединения между узлами в локальной сети и решает проблему сопоставления IP-адресов и MAC-адресов. Без ARP протокола устройства не смогут обмениваться данными и взаимодействовать друг с другом.

| Преимущества ARP протокола | Недостатки ARP протокола |

|---|---|

| Простота и эффективность в решении задачи соответствия IP-адресов и MAC-адресов; | Возможность подделки ARP-запросов и ARP-ответов, что позволяет злоумышленникам осуществлять атаки типа ARP-отравление; |

| Удобство использования и настройки; | Ограничения в масштабируемости, так как ARP-запросы отправляются в широковещательном режиме, что может привести к большому количеству лишних сетевых запросов в больших локальных сетях; |

| Низкие требования к производительности и ресурсам сетевых устройств; | Отсутствие шифрования и аутентификации, что позволяет злоумышленникам вмешиваться в сетевую коммуникацию. |

В целом, ARP протокол является неотъемлемой частью работы сетей и позволяет эффективно и надежно обмениваться данными между устройствами в локальной сети. Несмотря на некоторые недостатки, ARP протокол давно и успешно используется в сетевых технологиях и является необходимым инструментом для обеспечения коммуникации в современных компьютерных сетях.

Проблемы и решения связанные с ARP протоколом

1. Атаки ARP-отравления (ARP-привлечение, ARP-спуфинг)

Одной из основных проблем, связанных с ARP протоколом, являются атаки ARP-отравления. Это атаки, при которых злоумышленник отправляет ложные ARP-пакеты для получения доступа к сетевым данным жертвы или перехвата их передачи. В результате жертва перестает корректно работать в сети.

Решение: Для борьбы с ARP-отравлением можно использовать механизмы, такие как ARP-защита, который позволяет обнаруживать и предотвращать подобные атаки. Также может быть полезной настройка защищенного ARP (protected ARP), когда каждое устройство имеет правило, которое запрещает отправку ARP-ответов сетевым устройствам, не имеющим правильной пары IP-адреса и MAC-адреса.

2. ARP-флуд

ARP-флуд - это ситуация, при которой в сети генерируется аномально большое количество ARP-запросов или ответов, что может приводить к отказу работы сетевых устройств. Это может быть вызвано ошибками в настройке сети или злонамеренными действиями злоумышленника.

Решение: Для предотвращения ARP-флуда, можно использовать различные методы, такие как настройка защищенного ARP и фильтрация ARP-трафика на сетевом оборудовании. Также можно реализовать механизмы контроля и оптимизации трафика, чтобы предотвратить возникновение аномального ARP-трафика.

3. Обновление ARP-кэша

ARP-кэш - это таблица, которая содержит соответствие между IP-адресами и MAC-адресами сетевых устройств. Одной из проблем, связанных с ARP-протоколом, является устаревание ARP-кэша, когда информация о соответствии адресов устаревает и не соответствует фактическому статусу сети.

Решение: Для решения проблемы обновления ARP-кэша можно использовать механизмы обновления ARP-таблицы, которые могут быть настроены на сетевых устройствах. Также можно настроить периодическое обновление ARP-записей для предотвращения устаревания информации в ARP-кэше.