SSH (Secure Shell) - это защищенный протокол удаленного доступа, который позволяет пользователям подключаться к удаленным серверам и управлять ими. Однако многие новички сталкиваются с проблемой необходимости постоянно вводить пароль при подключении к серверу по SSH. Это не только неудобно, но и может представлять угрозу для безопасности, если пароль попадет в руки злоумышленников.

Однако существует решение этой проблемы - беспарольное подключение к SSH, которое позволяет автоматически подключаться к серверу без ввода пароля. Для этого необходимо сгенерировать и установить на сервере SSH-ключ, который будет использоваться для авторизации.

В этой статье мы расскажем, как создать SSH-ключ на своем компьютере и установить его на сервере Linux. Мы предоставим подробные инструкции для новичков, которые помогут вам настроить беспарольное подключение к SSH и повысить безопасность вашего сервера.

Использование беспарольного подключения к SSH позволит вам значительно упростить работу с удаленными серверами и сэкономить время при каждом подключении. Кроме того, это поможет усилить безопасность вашей системы, так как злоумышленники не смогут подобрать ваш пароль или перехватить его.

Что такое SSH и зачем он нужен

SSH обеспечивает защиту от неавторизованного доступа, когда вы подключаетесь к удаленному серверу или компьютеру по сети. Вместо использования незащищенных протоколов, таких как FTP или Telnet, которые передают данные в открытом виде, SSH обеспечивает шифрование данных, что делает его практически невозможным для перехвата и чтения.

SSH также позволяет безопасно передавать файлы между компьютерами или серверами с помощью SCP (Secure Copy Protocol) или SFTP (SSH File Transfer Protocol). Это очень полезно для администраторов систем, которые должны обмениваться файлами между разными узлами в сети без риска подвергнуть их угрозе безопасности.

SSH также может использоваться для удаленного управления компьютером или сервером через командную строку. Вы можете выполнить команды на удаленном устройстве, не находясь физически рядом с ним. Это особенно важно для системных администраторов, которым необходимо управлять удаленными серверами или компьютерами без необходимости личного присутствия.

В целом, SSH является неотъемлемым инструментом для безопасного подключения, передачи данных и удаленного управления. Он запрашивает аутентификацию пользователя и обеспечивает защищенное соединение, что делает его надежным и безопасным выбором для удаленного доступа к компьютерам и серверам.

Как настроить SSH-сервер на Linux

Вот пошаговая инструкция, как настроить SSH-сервер на Linux:

- Установите SSH-сервер. В большинстве дистрибутивов Linux SSH-сервер уже установлен. Однако, если он не установлен, вам нужно выполнить следующую команду в терминале:

sudo apt-get install openssh-serverдля дистрибутивов на основе Debian/Ubuntu илиsudo yum install openssh-serverдля дистрибутивов на основе Red Hat/Fedora. - Откройте файл настроек SSH. Откройте файл настроек SSH-сервера в текстовом редакторе, например, командой

sudo nano /etc/ssh/sshd_config. - Настройте доступ. Вам нужно определить, кто может подключаться к вашему серверу по SSH. Рекомендуется оставить только необходимые пользователи. Найдите строку

#PermitRootLogin yes, раскомментируйте ее (удалив символ#) и измените значение наno. Это запретит подключение к серверу от пользователя root. Вы также можете добавить пользователей, разрешив им доступ, добавив строкиAllowUsers username1 username2, где username1 и username2 - имена пользователей, которым разрешен доступ. - Перезагрузите SSH-сервер. Сохраните изменения в файле настроек и перезапустите SSH-сервер командой

sudo service ssh restartилиsudo systemctl restart sshd. - Настройте брандмауэр. Убедитесь, что SSH-порт (порт по умолчанию 22) открыт в брандмауэре, чтобы входящие подключения были разрешены. Выполните следующую команду:

sudo ufw allow 22для дистрибутивов на основе Debian/Ubuntu или

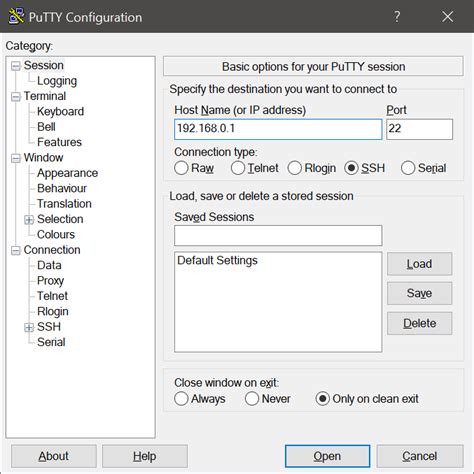

sudo firewall-cmd --zone=public --add-port=22/tcp --permanentдля дистрибутивов на основе Red Hat/Fedora. Затем перезапустите брандмауэр командойsudo ufw enableилиsudo systemctl restart firewalld. - Подключитесь по SSH. Теперь вы можете подключиться к вашему серверу по SSH с помощью клиента SSH, такого как OpenSSH или PuTTY. Введите в терминале команду

ssh username@ip_address, где username - ваше имя пользователя, а ip_address - IP-адрес вашего сервера.

Поздравляю, вы успешно настроили SSH-сервер на Linux! Теперь вы можете безопасно управлять своим сервером удаленно!

Генерация пары ключей SSH

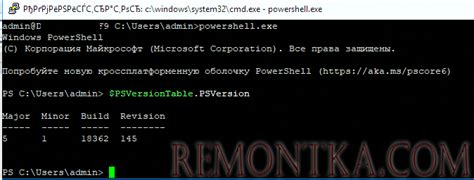

- Откройте терминал на своем компьютере и выполните команду ssh-keygen.

- При запросе введите путь, где сохранить ключ (по умолчанию ~/.ssh/id_rsa) или нажмите Enter, чтобы сохранить его в стандартной директории.

- Затем программа попросит вас ввести парольный фразу. Парольная фраза используется для защиты вашего приватного ключа, поэтому выберите надежную и запоминающуюся фразу.

- После ввода парольной фразы ключи будут сгенерированы.

- Теперь у вас есть приватный ключ (id_rsa) и публичный ключ (id_rsa.pub).

Публичный ключ (id_rsa.pub) необходимо скопировать на удаленный сервер, к которому вы хотите подключиться. Приватный ключ (id_rsa) должен оставаться в безопасности на вашем компьютере.

Перенос публичного ключа на удаленный сервер

Перед тем как подключаться к удаленному серверу без пароля, необходимо перенести публичный ключ на этот сервер. Процесс переноса ключа состоит из нескольких шагов:

- Сгенерируйте пару ключей на вашем локальном компьютере, если еще не сделали этого.

- Получите публичный ключ, который был сгенерирован на вашем компьютере. Это можно сделать командой:

cat ~/.ssh/id_rsa.pub

ssh username@remote_server

~/.ssh на удаленном сервере не существует, создайте ее с помощью команды:mkdir -p ~/.ssh

~/.ssh/authorized_keys на удаленном сервере в текстовом редакторе.~/.ssh/authorized_keys на удаленном сервере.~/.ssh/authorized_keys с помощью команды:chmod 600 ~/.ssh/authorized_keys

Теперь вы готовы использовать беспарольное подключение к SSH на удаленном сервере. Убедитесь, что ваш приватный ключ находится в безопасном месте и защищен паролем, чтобы предотвратить несанкционированный доступ.

Добавление ключа в список авторизованных ключей на удаленном сервере

Чтобы позволить беспарольное подключение к удаленному серверу, необходимо добавить свой публичный ключ в список авторизованных ключей на этом сервере. Вот как это сделать:

- Сначала нужно скопировать свой публичный ключ на удаленный сервер. Если у вас уже есть публичный ключ, можно пропустить этот шаг. В противном случае нужно сгенерировать новую пару ключей с помощью команды

ssh-keygen. - Открываем терминал на локальном компьютере и вводим команду

ssh-copy-id user@server_ip_address. Здесьuser- имя пользователя на удаленном сервере, аserver_ip_address- IP-адрес удаленного сервера. - При выполнении команды

ssh-copy-idвам может потребоваться ввести пароль от удаленного сервера. Введите пароль и нажмите Enter. - После успешного выполнения команды ваш публичный ключ будет скопирован на удаленный сервер и добавлен в файл

~/.ssh/authorized_keysна сервере. - Теперь вы можете попробовать подключиться к удаленному серверу без ввода пароля, используя команду

ssh user@server_ip_address. Если все настроено правильно, подключение будет выполнено без запроса пароля.

Теперь вы знаете, как добавить свой публичный ключ в список авторизованных ключей на удаленном сервере для беспарольного подключения. Это сделает вашу работу с сервером более эффективной и безопасной.

Первое подключение без пароля

Для того чтобы осуществить безопасное и удобное подключение к SSH на Linux без ввода пароля, вам потребуется выполнить следующие шаги:

- Откройте терминал и введите команду

ssh-keygen. - При появлении запроса о месте сохранения ключевого файла, оставьте значение по умолчанию, просто нажав Enter. Таким образом, будет создан SSH-ключ в директории

~/.ssh. - Затем будет предложено ввести парольной фразы для ключа. Введите нужную фразу или оставьте поле пустым, если не хотите устанавливать пароль для вашего ключа.

- После успешного создания ключа, выполните команду

ssh-copy-id user@host, гдеuser- ваше имя пользователя, аhost- адрес хоста, к которому вы хотите подключиться без пароля. - Вам будет предложено ввести пароль для указанного пользователя на хосте. Введите его и нажмите Enter.

- После этого ваш публичный SSH-ключ будет скопирован на удаленный хост и добавлен в файл

~/.ssh/authorized_keys. Теперь вы сможете подключиться к хосту без необходимости вводить пароль каждый раз.

Убедитесь, что вы несете ответственность за безопасность вашего SSH-ключа и сохраните его в безопасном месте. Не передавайте его третьим лицам и не публикуйте в открытых источниках.

Выход из SSH-сессии

Когда вы закончили работу в SSH-сессии и больше не нуждаетесь в подключении к удаленному серверу, необходимо правильно выйти из сессии. Выход из SSH-сессии достаточно прост и может быть выполнен несколькими способами:

| Команда | Описание |

|---|---|

| exit | Команда exit просто завершает текущую сессию SSH и возвращает вас на локальную систему. |

| Ctrl + D | Клавиши Ctrl + D также используются для выхода из SSH-сессии. Если вы находитесь в командной оболочке, просто введите Ctrl + D, чтобы завершить сессию. |

| logout | Команда logout аналогична команде exit и также завершает текущую сессию SSH. |

Важно помнить, что выход из SSH-сессии не завершает работу сервера. Вам следует использовать соответствующие команды управления сервером, чтобы полностью выйти из удаленного сервера, если это необходимо.

Обновление ключей SSH

Вот несколько шагов, которые помогут вам обновить ключи SSH:

- Сначала проверьте, что у вас установлен SSH клиент на вашем компьютере. Если нет, установите его.

- Создайте новую пару ключей SSH с помощью команды

ssh-keygen. Укажите новое имя и расположение ключей, если требуется. - Загрузите новый публичный ключ на удаленный сервер, к которому вы хотите подключиться. Это можно сделать с помощью команды

ssh-copy-id. - Переключитесь на новый ключ SSH, используя команду

ssh-add. - Удалите старые ключи SSH с удаленного сервера, чтобы обеспечить безопасность. Используйте команду

ssh-keygenи удалите соответствующие записи в файле~/.ssh/authorized_keysна сервере.

После завершения этих шагов вы будете готовы использовать обновленные ключи SSH для безопасного подключения к удаленному серверу без необходимости ввода пароля.

Удаление ключей SSH

Удаление ключей SSH может быть необходимым, если вы хотите обновить или заменить свои текущие ключи, или если у вас есть ключи, которые больше не используются и нужно удалить их для повышения безопасности.

Чтобы удалить ключи SSH, выполните следующие шаги:

- Откройте терминал и войдите в свою учетную запись на сервере, используя команду SSH.

- Перейдите в директорию с ключами SSH, обычно расположенную в ~/.ssh.

- Откройте файл authorized_keys в текстовом редакторе.

- Удалите строки, соответствующие ключам, которые вы хотите удалить.

- Сохраните и закройте файл.

После удаления ключей SSH, теперь вы можете заменить их новыми ключами, если это требуется, или продолжить использовать систему без ключей.