В современном цифровом мире компании и организации все чаще сталкиваются с угрозой DDoS-атаки. Этот тип атак является одним из самых распространенных и опасных для бизнеса, поскольку может привести к серьезным финансовым и репутационным потерям. Один злоумышленник может остановить работу сайта или сервиса, вызвав отказ в обслуживании огромного количества пользователей, что может привести к потере клиентов и дохода.

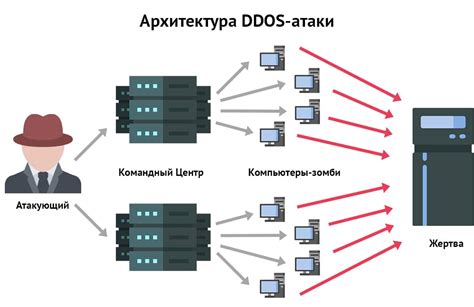

DDoS-атака основана на принципе использования ботнета - сети компьютеров, захваченных злоумышленниками с помощью вредоносных программ. Эти компьютеры затем активируются одновременно и отправляют огромное количество запросов на целевой сервер или сеть, вызывая перегрузку и отказы в обслуживании.

Для защиты от DDoS-атаки важно иметь механизмы обнаружения и предотвращения данной угрозы. Одним из наиболее эффективных способов обнаружения атаки является анализ сетевого трафика. Системы мониторинга и анализа сетевого трафика позволяют выявить аномалии и отличить нормальные запросы от атак. Кроме того, рекомендуется использовать специализированные фильтры и брандмауэры, которые могут блокировать подозрительные запросы и фильтровать их, прежде чем они достигнут целевого сервера или сети.

Уязвимость

Существуют различные типы уязвимостей, которые могут быть использованы для DDoS-атаки. Некоторые из них включают открытые порты, неправильное конфигурирование серверов, уязвимые приложения и сервисы, ограниченную пропускную способность каналов связи и многое другое.

Для обнаружения уязвимостей в системе можно использовать специальные инструменты, например, сканеры безопасности или проникающий тестирование. Эти инструменты помогают выявить слабые места и предпринять меры по их устранению.

Защита от уязвимостей DDoS-атак требует комплексного подхода. Первым шагом является анализ и обнаружение уязвимостей с помощью указанных инструментов. Затем следует принять меры по устранению обнаруженных уязвимостей путем установки обновлений и исправлений, правильной настройки системы и применения соответствующих патчей и усилений защиты.

Также рекомендуется использовать механизмы защиты от DDoS-атак, такие как сетевые экраны, аппаратные балансировщики нагрузки и распределенные системы обнаружения и предотвращения атак. Эти механизмы помогают распределять трафик, выявлять и блокировать потоки DDoS-атак, обеспечивая непрерывную работу сервиса и защиту от уязвимостей.

DDoS-атака

DDoS-атака (распределенная атака отказа в обслуживании) представляет собой специально организованное множество командных команд с использованием намеренно сконфигурированных компьютеров или устройств с целью перегрузить целевую систему и нанести убытки ее работоспособности. Это может быть осуществлено путем насыщения сетевых ресурсов или высокой нагрузкой на сервер, что приводит к отказу в обслуживании и недоступности услуг для законных пользователей.

DDoS-атаки несут множество опасностей для целевой системы и ее владельцев. Они могут привести к серьезным финансовым потерям из-за утраты продаж, снижения производительности и потери клиентов. Кроме того, они могут нарушить репутацию организации, поскольку недоступность услуг может вызвать недоверие и разочарование у клиентов и пользователей.

Для защиты от DDoS-атак необходимо принимать ряд мер предосторожности. Во-первых, можно использовать фильтры трафика, которые могут блокировать сомнительные или потенциально вредоносные пакеты данных. Во-вторых, можно использовать механизмы обнаружения аномалий, которые могут выявить аномальные или необычные паттерны трафика, указывающие на возможную DDoS-атаку. Кроме того, рекомендуется использовать дополнительные уровни авторизации и аутентификации, чтобы предотвратить возможность злонамеренных активных действий.

Также можно рассмотреть возможность внедрения сервисов защиты от DDoS-атаки у провайдера услуг или использования облачных сервисов, которые специализируются на защите от таких атак. Эти сервисы могут предоставить дополнительный уровень защиты и умные алгоритмы, которые автоматически блокируют и отражают DDoS-трафик, позволяя остальным клиентам оставаться в безопасности и неопределенности.

Обнаружение

Однако анализ сетевого трафика может быть недостаточным для обнаружения сложных DDoS-атак, таких как распределенные атаки с использованием ботнетов. В таких случаях могут применяться дополнительные методы обнаружения, например, анализ поведения системы или машинного обучения. Эти методы позволяют выявлять аномалии в поведении системы, которые могут указывать на наличие DDoS-атаки.

Помимо анализа трафика и поведения системы, также могут использоваться другие признаки для обнаружения DDoS-атак. Например, мониторинг нагрузки на ресурсы сервера или анализ журналов событий сервера. Эти признаки могут помочь определить, есть ли атака или нет, и принять соответствующие меры для ее предотвращения или минимизации воздействия.

Защита

1. Использование сетевых фильтров

Настройка сетевых фильтров позволяет блокировать трафик, исходящий от известных злонамеренных источников. Это может быть реализовано с помощью правил брандмауэра или специализированных сетевых устройств.

2. Загрузка балансировки

Распределение нагрузки может помочь уменьшить воздействие DDoS-атак путем равномерного распределения трафика между несколькими серверами или компьютерами. Это позволяет увеличить пропускную способность и обработать большее количество запросов.

3. Использование системы каптчи

Система каптчи запрашивает от пользователей ввод определенных символов или выполнение простой задачи, чтобы убедиться в их человеческом происхождении. Это может помочь отфильтровать ботов и затруднить атаки, основанные на автоматизированном трафике.

4. Расширение пропускной способности сети

Увеличение пропускной способности сети может помочь уменьшить эффект DDoS-атаки, позволяя сети обрабатывать больше трафика. Это может быть выполнено с помощью увеличения пропускной способности сетевых устройств, добавления дополнительных серверов или аренды облачных ресурсов.

5. Использование облачных защитных служб

Многие предоставляют услуги по защите от DDoS-атак, которые могут распределить трафик и отфильтровывать злонамеренные запросы на облачных серверах. Это может помочь уменьшить нагрузку на вашу сеть и защитить ваши ресурсы.

Все эти методы могут быть эффективными в обеспечении защиты от DDoS-атаки. Однако, их настройка и использование должны основываться на анализе потенциальных уязвимостей вашей сети и адекватной оценке рисков.

Угрозы

DDoS-атака представляет собой серьезную угрозу для организаций и веб-ресурсов. Возможные последствия атаки могут быть разрушительными и привести к серьезному нарушению работы системы или даже полному ее отключению.

Основные угрозы, связанные с DDoS-атаками, включают:

- Отказ в обслуживании: атака может привести к недоступности веб-ресурса для пользователей, что приводит к потере доходов и ухудшению репутации.

- Потеря данных: злоумышленники могут использовать DDoS-атаку в качестве прикрытия для вторжения в систему и кражи конфиденциальных данных.

- Финансовый ущерб: атака может привести к потере денежных средств, например, если она нацелена на онлайн-магазин или платежную систему.

- Ухудшение пользовательского опыта: даже кратковременная недоступность сайта или приложения может привести к разочарованию пользователей и потере клиентов.

- Повреждение аппаратного обеспечения: DDoS-атака может нанести ущерб физическому оборудованию, такому как серверы, маршрутизаторы и коммутаторы.

Использование защитных механизмов, таких как фильтрация трафика и загрузочные резервирования, может помочь организациям справиться с угрозами, связанными с DDoS-атаками, и минимизировать потенциальный ущерб.

Особенности

DDoS-атаки имеют несколько особенностей, которые дифференцируют их от других типов киберугроз:

- Масштаб: DDoS-атаки могут задействовать огромное количество компьютеров-зомби, что позволяет атакующим создавать высокий уровень нагрузки на целевую систему.

- Распределенность: DDoS-атаки обычно запускаются сразу с нескольких разных источников, что делает их более сложными для обнаружения и блокировки.

- Способы атак: В DDoS-атаках применяются различные методы, такие как угнетение доступности ресурсов, флуд данных, эксплуатация уязвимостей протоколов. Это позволяет атакующим адаптироваться к защите и найти новые пути проникновения.

- Маскировка: Злоумышленники часто используют различные методы маскировки своих атак, чтобы скрыть свое присутствие и идентичность источника. Они могут использовать сетевые прокси-серверы или ботнеты, а также изменять IP-адреса или другие атрибуты пакетов данных.

- Цель атак: DDoS-атаки могут быть направлены на любую систему, подключенную к сети Интернет, от веб-серверов и серверов приложений до физического оборудования и даже облачных служб. Целью атак могут быть как крупные корпорации и государственные учреждения, так и небольшие веб-сайты и частные лица.

Знакомство с этими особенностями поможет разрабатывать более эффективные методы обнаружения и защиты от DDoS-атак и повысит общую безопасность сети.

Меры безопасности

Для защиты от DDoS-атак необходимо принимать некоторые меры безопасности:

- Установите систему обнаружения DDoS-атак. Это поможет своевременно определить аномальный трафик и принять соответствующие меры.

- Используйте фильтрацию трафика. Отфильтруйте вредоносные пакеты, которые могут создать проблемы для вашей инфраструктуры.

- Обновляйте все программное обеспечение. Регулярно проверяйте наличие обновлений для операционных систем, приложений и аппаратного обеспечения.

- Настройте балансировку нагрузки. Распределите трафик по нескольким серверам, чтобы предотвратить перегрузку одного сервера.

- Защитите вашу сеть с помощью брандмауэра. Настройте брандмауэр для блокировки подозрительного трафика и защиты вашей сети от внешних угроз.

- Настройте систему мониторинга. Установите механизмы для отслеживания аномального поведения и действий в сети.

- Регулярно резервируйте данные. Это поможет восстановить работу системы после DDoS-атаки и минимизировать потери.

- Обучайте сотрудников. Регулярно проводите тренинги по Безопасности, чтобы ваши сотрудники знали, как подозрительные события и что делать в случае атаки.

Соблюдение данных мер безопасности поможет защитить вашу инфраструктуру от DDoS-атак и уменьшить потенциальные уязвимости.