Уязвимость EternalBlue стала одной из самых известных и опасных уязвимостей, используемых хакерами. Эта уязвимость была обнаружена в операционных системах Windows и позволяет злоумышленникам производить удаленное выполнение кода без необходимости аутентификации и без ведома пользователей. С помощью этой уязвимости злоумышленники могут получить полный контроль над компьютером, внедрять вредоносное ПО и повреждать систему.

Уязвимость EternalBlue была разработана американской национальной безопасностью, но затем попала в руки хакеров. С момента обнаружения уязвимости Microsoft выпустила несколько обновлений, чтобы устранить эту уязвимость. Однако многие пользователи и организации не устанавливают обновления вовремя, что оставляет их системы уязвимыми.

Чтобы использовать уязвимость EternalBlue, злоумышленнику нужно сканировать уязвимые устройства и поискать открытые порты. Затем злоумышленник может отправить специально сформированный пакет на уязвимую систему, чтобы выполнить код на удаленном компьютере. Это позволяет хакерам получить доступ к системе, выйти из ограничений и запустить вредоносное ПО.

Как определить уязвимость eternal blue

- Проверить версию операционной системы. Уязвимость eternal blue существует только в старых версиях Windows, таких как Windows XP, Windows 7 и Windows Server 2008. Если ваша система работает на более новой версии Windows, она, скорее всего, не будет уязвима к этой атаке.

- Проверить обновления системы. Microsoft выпустила исправление для уязвимости eternal blue в своих обновлениях безопасности. Убедитесь, что ваша система имеет последние обновления, чтобы быть защищенной от этой уязвимости.

- Проверить наличие открытых портов. Уязвимость eternal blue использует уязвимость SMB (Server Message Block) протокола, который работает через TCP порт 445. С помощью специализированных инструментов, таких как сканер портов, можно проверить, если порт 445 открыт на вашей системе. Если порт 445 открыт, ваша система может быть уязвима для атаки с использованием eternal blue.

- Провести тестирование на проникновение. Для тщательной проверки уязвимости eternal blue вам может потребоваться провести тестирование на проникновение. Это позволит вам определить, насколько эффективно ваша система защищена от атаки с использованием этой уязвимости. Необходимо обратиться к профессиональным этичным хакерам, чтобы они проверили вашу систему и предоставили отчет о уязвимостях и рекомендации по устранению.

Имейте в виду, что eternal blue является одной из многих уязвимостей, и защита вашей системы должна быть комплексной. Настоятельно рекомендуется следовать лучшим практикам безопасности, таким как регулярное обновление системы, использование межсетевых экранов и сетевых сканеров, настройка сильных паролей и т.д., чтобы минимизировать риск атаки на вашу систему.

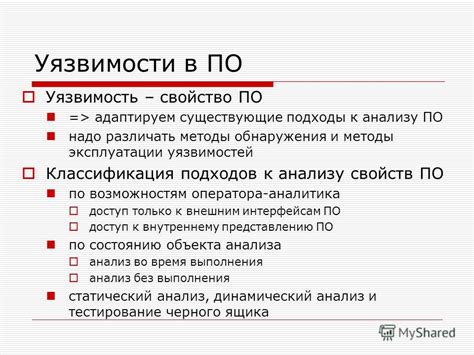

Этапы анализа уязвимости

Анализ уязвимости eternal blue включает несколько важных этапов, которые помогут определить насколько уязвима ваша сеть и разработать стратегию для ее защиты.

1. Идентификация уязвимости: Получите информацию о уязвимости от надежных источников, таких как CERT или производители антивирусного программного обеспечения. Узнайте, какие версии программного обеспечения подвержены атаке и какие меры предосторожности требуется принять.

2. Проверка соответствия вашей сети: Определите, применяются ли на вашей сети уязвимые версии программного обеспечения. Произведите сканирование и проверку всех устройств и систем на предмет уязвимостей.

3. Установка обновлений и патчей: Обновите все уязвимые системы и программное обеспечение до последних доступных версий. Установите все патчи безопасности, предоставленные соответствующими производителями. Убедитесь, что ваша система защищена от известных уязвимостей eternal blue.

4. Мониторинг и обнаружение необычной активности: Настройте мониторинг вашей сети для обнаружения любых необычных или подозрительных активностей. Установите системы обнаружения вторжений и межсетевых экранов для своей сети, чтобы предотвратить любые атаки и вмешательства.

5. Защита сегментов сети: Разделите вашу сеть на различные сегменты и установите контроль доступа между ними. Ограничьте доступ к системам и данным только для авторизованных пользователей и устройств.

6. Обучение и осведомленность пользователей: Проведите обучение пользователей о безопасном использовании сети и устройств. Советуйте им о стандартных мерах предосторожности, таких как неоткрытие вложений в электронных письмах от незнакомых отправителей или нескачивание файлов с ненадежных источников.

7. Аудит безопасности: Периодически проводите аудит безопасности вашей сети, чтобы проверить, насколько успешно реализованы меры защиты от уязвимости eternal blue. Изучите результаты аудита и внесите необходимые изменения в свои системы и политики безопасности.

Прохождение через все эти этапы поможет вам не только защититься от атак с использованием уязвимости eternal blue, но и создать более безопасную и надежную сеть.

Методы эксплуатации уязвимости

Уязвимость EternalBlue была использована во множестве киберпреступных атак, таких как атака WannaCry и NotPetya. Вот некоторые из основных методов эксплуатации уязвимости:

- Использование специально созданного пакета данных SMBv1 для выполнения удаленного кода на уязвимых системах.

- Сканирование сети для поиска уязвимых машин, используя сканеры уязвимостей и средства автоматического эксплойтования.

- Открытие TCP-порта 445 на уязвимых машинах для дальнейшей атаки через протокол SMB.

- Использование готовых инструментов, таких как Metasploit, для автоматизации и упрощения эксплуатации уязвимости.

- Получение доступа к системе от имени аутентифицированного пользователя с использованием украденных или простых паролей.

Как только эксплойт успешно выполнен, злоумышленник может получить удаленный доступ к уязвимой системе, выполнять произвольный код и установить вредоносное программное обеспечение или выполнить другие атаки.

Способы защиты от уязвимости

Уязвимость eternal blue может принести серьезные последствия для систем без должной защиты. Вот несколько способов, которые помогут защититься от этой уязвимости:

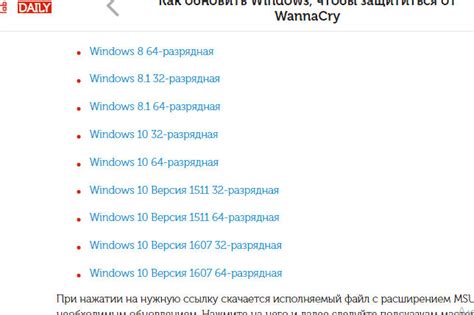

1. Установить обновления операционной системы

Важно регулярно устанавливать все доступные обновления операционной системы, которые включают исправления уязвимостей. Microsoft выпустила патч, который предотвращает эксплуатацию уязвимости eternal blue, поэтому обновление системы должно быть первым шагом для защиты.

2. Установить и настроить брандмауэр

Брандмауэр может помешать эксплуатации уязвимости eternal blue. Убедитесь, что брандмауэр включен и правильно настроен, чтобы блокировать нежелательный сетевой трафик.

3. Использование сильных паролей

Часто хакеры используют слабые пароли для взлома систем. Чтобы уменьшить риск эксплуатации уязвимости eternal blue, используйте сложные пароли, состоящие из комбинации букв (в верхнем и нижнем регистре), цифр и символов.

4. Ограничение доступа к файлам и папкам

Ограничите доступ к важным файлам и папкам только уполномоченным пользователям. Это поможет предотвратить несанкционированный доступ к системе.

5. Резервное копирование данных

Регулярное создание резервных копий данных поможет минимизировать потери в случае атаки. В случае эксплуатации уязвимости eternal blue, вы сможете восстановить свои данные с резервной копии.

Соблюдение этих мер предосторожности поможет защитить вашу систему от уязвимости eternal blue и уменьшит риск возникновения серьезных последствий.