В мире информационных технологий термин "токен человека" используется для обозначения уникального кода или символа, который идентифицирует конкретного пользователя в системе. Получение и использование токена человека играют важную роль в различных сферах, включая веб-разработку, безопасность и авторизацию.

Зачем нужен токен человека?

Токен человека является альтернативой использованию паролей. Пароли могут быть сложными для запоминания и подвержены риску взлома или кражи. Токен человека, с другой стороны, предоставляет дополнительный уровень безопасности, так как он может быть связан с биометрическими данными или физическим устройством, таким как смарт-карта или USB-ключ. Это делает его гораздо сложнее подделать или использовать несанкционированным лицом.

Примеры использования токена человека

Одним из примеров использования токенов человека является двухфакторная аутентификация при входе в систему. Пользователь может получить токен в виде одноразового пароля или временного кода, который будет дополнительно запрашиваться после основной аутентификации (например, с помощью пароля). Это повышает безопасность, так как даже если пароль был скомпрометирован, злоумышленник все равно не сможет получить доступ без физического устройства или дополнительного кода.

Токены человека также широко используются в API (интерфейсах программирования приложений), где они выступают в качестве идентификатора для авторизации доступа к ресурсам или функциональности. По запросу к API, пользователь предоставляет свой токен, и система проверяет его наличие и валидность перед предоставлением запрашиваемых данных или разрешением действий.

Как получить и использовать токен человека

Для получения токена человека необходимо пройти процедуру аутентификации, которая зависит от конкретной системы или сервиса. Она может включать ввод логина и пароля, подтверждение по электронной почте или другие способы проверки личности.

После успешной аутентификации, система генерирует токен человека и возвращает его пользователю. Этот токен обычно представляет собой длинную строку символов, которая используется для идентификации пользователя во всех последующих запросах.

Чтобы использовать токен человека, его необходимо передавать в каждом запросе к системе или сервису, требующему аутентификации. Обычно токен передается в заголовке запроса или в параметрах URL. Например, заголовок Authorization может содержать значение "Bearer токен", где токен - это значение, полученное при аутентификации.

Использование токена человека позволяет системе идентифицировать пользователя и предоставить ему доступ к конкретным функциям или информации. Токен может иметь ограниченный срок действия и может быть инвалидирован, если пользователь вышел из системы или его аккаунт был заблокирован.

Важно обращать внимание на безопасность токена человека и не передавать его третьим лицам. Кража или неправильное использование токена может привести к несанкционированному доступу к аккаунту и нарушению конфиденциальности пользователя.

Итак, получение и использование токена человека - это важный шаг для обеспечения безопасности и защиты личных данных при работе с различными системами и сервисами.

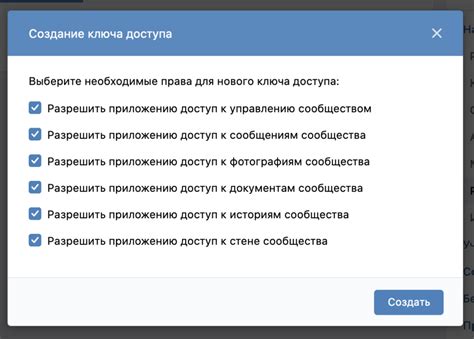

Примеры получения токена

Авторизация через внешний сервис:

- Пользователь переходит на сайт сервиса.

- Пользователь авторизуется на сайте, используя свои учетные данные.

- Сервис генерирует токен, который представляет учетные данные пользователя.

- Сервис возвращает токен пользователю.

- Пользователь может использовать полученный токен для авторизации на других сайтах.

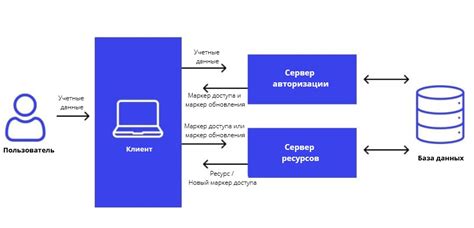

Авторизация с использованием OAuth:

- Пользователь переходит на сайт, предоставляющий OAuth.

- Пользователь запрашивает авторизацию на другом сайте, используя учетные данные.

- OAuth-сервис генерирует токен доступа и возвращает его пользователю.

- Пользователь передает токен доступа на другой сайт для аутентификации.

- Другой сайт может проверить токен и предоставить доступ к информации пользователя.

Авторизация через API:

- Пользователь делает запрос к API с учетными данными.

- Сервер API аутентифицирует пользователя и генерирует токен доступа.

- Сервер возвращает токен пользователю.

- Пользователь передает токен при каждом запросе к API для аутентификации.

- API проверяет токен и предоставляет доступ к запрашиваемой информации.

Объяснение использования токена

Использование токена позволяет облегчить процесс авторизации и аутентификации пользователей, особенно в системах с множеством пользователей. Вместо того, чтобы каждый раз вводить и проверять логин и пароль, пользователь может получить и использовать токен для доступа к системе.

Токены могут быть использованы для различных целей, таких как получение доступа к API различных сервисов, авторизация на веб-сайтах, контроль доступа к файлам или функциям. При запросе доступа к защищенным ресурсам, пользователь предоставляет токен, который система проверяет, чтобы убедиться, что он имеет право получить доступ к требуемым ресурсам или функциям.

Токены обычно имеют ограниченный срок действия и могут быть временными или постоянными. Временные токены предоставляют доступ на определенное время и истекают по истечении этого времени, в то время как постоянные токены могут использоваться в течение неограниченного периода времени.

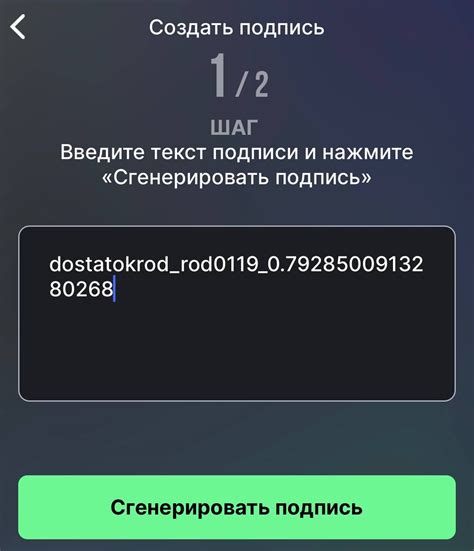

При работе с токенами необходимо обеспечить их безопасность. Токены могут быть украдены или скомпрометированы, что может привести к несанкционированному доступу к данным или функциям. Для обеспечения безопасности, токены могут быть зашифрованы или подписаны цифровой подписью для предотвращения подделки или злоупотребления.

Использование токенов становится все более популярным в современных приложениях и системах, так как они обеспечивают удобство и безопасность при работе с данными и функциями. Они позволяют пользователям получить доступ к требуемым ресурсам, предоставляя необходимые полномочия и ограничения, и способствуют упрощению процесса аутентификации и авторизации.