Современные компьютеры и смартфоны регулярно используются для выполнения большого количества задач - от работы и общения до онлайн-покупок и банковских операций. Однако, с увеличением количества программ и приложений, возрастает и риск попасть на вредоносное ПО - программное обеспечение, которое может нанести вред вашей системе и конфиденциальности данных. Поэтому, важно знать, как проверить безопасность ПО.

Существует несколько методов и инструментов, которые могут помочь вам определить вредоносность программы. Один из самых популярных методов - использование антивирусного программного обеспечения. Антивирусные программы способны обнаружить и блокировать большинство типов вредоносного ПО. Они регулярно обновляются, чтобы узнавать о новых угрозах и защищать ваш компьютер или смартфон.

Еще одним методом проверки безопасности ПО является анализ его поведения. Вы можете использовать специализированные инструменты, которые мониторят активность программы и определяют, выполняет ли она какие-либо подозрительные действия или пытается получить неправомерный доступ к системе или данным. Такие инструменты сравнивают поведение программы с базой знаний о вредоносных действиях и могут автоматически предложить действия для блокирования подозрительных процессов.

Однако, не стоит полагаться только на автоматические методы проверки безопасности ПО. Очень важно также обладать навыками и знаниями, чтобы ручным методом анализировать программы на предмет вредоносности. Это может включать в себя изучение исходного кода программы, анализ коммуникации программы с другими системами, проверку необычных файлов и множество других действий, которые помогут вам убедиться в надежности программы.

Определение безопасности ПО

Одним из основных методов определения безопасности ПО является анализ исходного кода. Этот подход позволяет проверить программу на наличие уязвимостей, ошибок программирования или потенциально опасного кода. Анализ исходного кода проводится путем его изучения и выполнения различных проверок, например, поиска уязвимостей, которые могут быть использованы для атаки.

Другим методом определения безопасности ПО является тестирование на проникновение. В рамках этого подхода специалисты проводят серию тестов, чтобы определить, насколько программа устойчива к попыткам несанкционированного доступа или атаки. Тестирование на проникновение может включать в себя эксплуатацию уязвимости, перехват и анализ сетевых пакетов, а также проверку соответствия безопасным практикам и стандартам.

Однако, несмотря на эти методы, полная гарантия безопасности ПО невозможна. Всегда существует возможность новых уязвимостей или атак, которые ранее не были известны или которые программисты не учли. Поэтому, важно постоянно обновлять и настраивать механизмы безопасности, а также следить за последними тенденциями и разработками в области кибербезопасности.

Понятие вредоносности программы

Определить вредоносность программы может быть сложно, поскольку разработчики вредоносного ПО используют разнообразные методы, чтобы скрыть свои программы и обойти средства защиты. Однако, существуют несколько признаков, на основе которых можно сделать предположение о вредоносности программы:

- Установка программы без согласия пользователя;

- Перехват трафика или шифрование данных клиента;

- Модификация системных файлов или реестра;

- Запуск неизвестных процессов или служб;

- Отправка пользовательских данных или конфиденциальной информации на удаленные сервера без согласия пользователя.

Кроме того, существует множество средств и методов сканирования и анализа программ на наличие вредоносного кода. Они позволяют проводить проверку ПО на наличие подозрительных файлов, сомнительных действий и аномального поведения, что помогает обнаружить и изолировать вредоносное ПО.

Методы проверки безопасности ПО

При проверке безопасности программного обеспечения (ПО) существует несколько методов, позволяющих определить наличие вредоносных программ и уязвимостей. Они могут использоваться как отдельно, так и в комбинации для достижения наивысшего уровня безопасности.

- Анализ исходного кода: это метод, который включает в себя ручной или автоматизированный анализ исходного кода программы. В процессе анализа ищутся уязвимости и потенциально вредоносный код. Данный метод позволяет обнаружить наличие вредоносных программ и установить уязвимые места в ПО.

- Тестирование на проникновение: данный метод включает в себя проведение тестовых атак на программное обеспечение. Уязвимости системы могут быть обнаружены путем ручного тестирования или с использованием автоматизированных инструментов. Тестирование на проникновение позволяет выявить слабые места в безопасности ПО и оценить возможные варианты атаки.

- Анализ сетевого трафика: данный метод включает в себя мониторинг и анализ сетевого трафика. В процессе анализа ищутся аномалии и необычное поведение, которые могут свидетельствовать о наличии вредоносных программ или атак на систему.

- Статический анализ исполняемого файла: данный метод включает в себя анализ исполняемого файла для поиска малвари. Он основан на исследовании структуры файла, а также на поиске подозрительных операций или кода. Статический анализ исполняемого файла позволяет обнаружить скрытые или обфусцированные участки программы.

Комбинация различных методов проверки безопасности ПО позволяет достичь более надежных результатов и обнаружить как известные, так и новые уязвимости и вредоносные программы. Важно помнить, что безопасность ПО является постоянным процессом и требует постоянного обновления и применения новых методов проверки.

Анализ исходного кода

Для проведения анализа исходного кода могут использоваться специализированные инструменты, которые автоматически сканируют код на наличие уязвимостей и вредоносного поведения. Такие инструменты могут искать такие проблемы, как некорректное использование системных функций, отсутствие проверки входных данных, незащищенные точки входа и т. д.

Однако, следует отметить, что анализ исходного кода является весьма сложным и трудоемким процессом. Для его проведения требуется достаточно глубокое понимание языка программирования, архитектуры и особенностей работы программы.

Также, при проведении анализа исходного кода следует учитывать, что его результаты могут быть неполными и ошибочными. Во-первых, анализаторы могут пропустить некоторые уязвимости или вредоносный код из-за ограниченности своих алгоритмов. Во-вторых, результаты анализа могут быть зависимы от контекста и настройки инструмента.

Поэтому, чтобы обеспечить максимальную эффективность анализа исходного кода, рекомендуется комбинировать его с другими методами проверки безопасности ПО, такими как статический и динамический анализ программы, тестирование на проникновение и т. д. Такой подход позволит обнаружить и устранить максимальное количество уязвимостей и вредоносного кода в программе.

Тестирование на уязвимости

Тестирование на уязвимости может проводиться как в ходе разработки программного обеспечения, так и после его выпуска. Для этого используются различные методы и инструменты, которые позволяют провести тщательный анализ кода и выявить потенциальные проблемы.

Одним из основных методов тестирования на уязвимости является анализ исходного кода программы. Это позволяет выявить уязвимости, связанные с ошибками программистов, недостаточной проверкой входных данных или неправильной обработкой ошибок. Также проводится анализ конфигурационных файлов и настроек системы, чтобы выявить проблемы, связанные с неправильной конфигурацией программного обеспечения.

Другим методом тестирования на уязвимости является использование специализированных инструментов. Они выполняют автоматический анализ программного кода и находят уязвимости, которые могут быть упущены при ручном анализе. Также существуют инструменты для проверки безопасности сети, которые позволяют искать уязвимости в сетевых протоколах и настройках.

Важным аспектом тестирования на уязвимости является тестирование на реальных данных. Это позволяет проверить, как программное обеспечение ведет себя в различных ситуациях и может ли оно быть скомпрометировано.

Тестирование на уязвимости является неотъемлемой частью процесса проверки безопасности программного обеспечения. Оно помогает выявить потенциальные проблемы в коде программы, которые могут быть использованы злоумышленниками. Для проведения такого тестирования используются различные методы и инструменты, которые позволяют выявить уязвимости и устранить их до того, как программа будет выпущена в эксплуатацию.

Учитывая постоянное развитие методов атак и угроз безопасности, тестирование на уязвимости становится все более важным и необходимым процессом в области информационной безопасности.

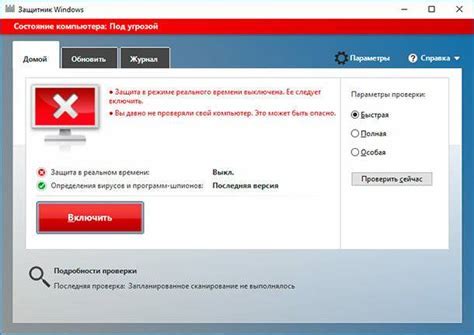

Использование антивирусного ПО

Антивирусное ПО предназначено для обнаружения и устранения вредоносного ПО, такого как вирусы, троянские программы, черви и другие типы вредоносных файлов. Оно основано на постоянном обновлении базы данных о известных угрозах и поэтому может эффективно обнаруживать новые вредоносные программы.

Для использования антивирусного ПО необходимо установить соответствующую программу на компьютер или мобильное устройство. После установки антивирусное ПО будет постоянно работать в фоновом режиме, сканируя файлы и обнаруживая потенциально опасные элементы.

При обнаружении вредоносного ПО антивирусное ПО предложит удалить или поместить файл в карантин. Удаление потенциально опасных файлов позволяет избежать возможных проблем и защитить компьютер или мобильное устройство от воздействия вредоносного ПО.

Кроме того, антивирусное ПО часто предлагает функцию реального времени, которая сканирует вновь загруженные файлы или файлы, которые пользователь пытается открыть, и предупреждает о потенциальных угрозах, позволяя принять решение о дальнейших действиях.

Антивирусное ПО должно быть постоянно обновлено, чтобы быть эффективным против новых угроз. Большинство антивирусных программ обеспечивают автоматическое обновление базы данных, что позволяет быстро получать информацию о новых угрозах и защищать компьютер или мобильное устройство.

| Преимущества использования антивирусного ПО: |

|---|

| Обнаружение и удаление вредоносного ПО; |

| Предотвращение заражения компьютера или мобильного устройства; |

| Регулярное обновление базы данных; |

| Функция реального времени для сканирования файлов. |

Таким образом, использование антивирусного ПО является важным и необходимым шагом для обеспечения безопасности программного обеспечения и защиты компьютера или мобильного устройства от вредоносных программ.