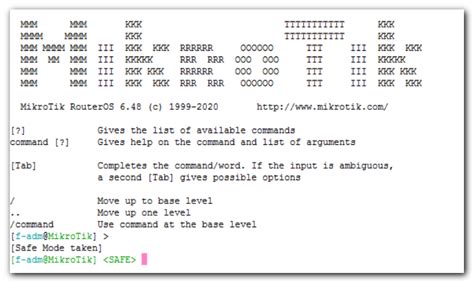

MikroTik – это компания, специализирующаяся на разработке и производстве оборудования для сетевой инфраструктуры. Одним из наиболее важных аспектов безопасности при работе с сетевым оборудованием является защита от несанкционированного доступа. Именно для этой цели MikroTik предлагает свой безопасный режим, который обеспечивает надежную защиту от внешних угроз и позволяет предотвратить несанкционированный доступ к роутеру.

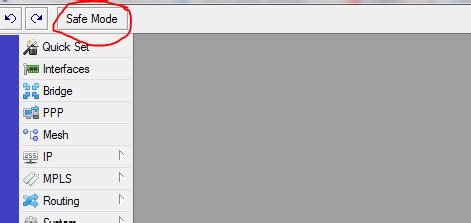

Основная особенность безопасного режима MikroTik заключается в том, что он позволяет установить ограничения на доступ к управляющему интерфейсу роутера, такому как WebFig, Winbox или SSH. Это означает, что только авторизованные пользователи с правильными учетными данными смогут получить доступ к настройкам роутера и вносить изменения.

Преимущества безопасного режима MikroTik включают в себя повышенную защиту от злоумышленников и возможность контролировать доступ к роутеру. Благодаря этому режиму устанавливается дополнительный барьер для потенциальных атак, что повышает безопасность сети и предотвращает возможные проблемы с настройками роутера.

Безопасный режим MikroTik: особенности и преимущества

Одной из основных функций безопасного режима MikroTik является защита от внешних атак. Он позволяет блокировать попытки несанкционированного доступа к сетевым устройствам, препятствующие проникновению хакеров в сеть.

Еще одной важной особенностью безопасного режима MikroTik является настройка межсетевого экрана (firewall). Он позволяет контролировать доступ к ресурсам сети, блокировать определенные порты или протоколы, что обеспечивает защиту данных и предотвращает возможные угрозы безопасности.

Преимущества безопасного режима MikroTik очевидны. Он обеспечивает защиту от внешних угроз, минимизирует риск атак и потенциальных угроз безопасности. Помимо этого, он предлагает настройку сетевых правил и политик, которые позволяют ограничить доступ к конкретным ресурсам в сети и контролировать передачу данных в трафике.

Beзопасный режим MikroTik можно настроить и на уровне конкретных пользователей. Это позволяет устанавливать права доступа и ограничивать возможности работы сетевых устройств для определенных пользователей или групп пользователей.

В целом, безопасный режим MikroTik является важным инструментом для обеспечения защиты сетевых устройств и данных. Он предоставляет широкие возможности по настройке безопасности, помогает предотвратить атаки и минимизировать угрозы, сочетая в себе гибкость и надежность. Использование безопасного режима MikroTik - один из ключевых аспектов создания безопасной сети.

Преимущества безопасного режима MikroTik

- Защита от атак: Безопасный режим позволяет установить правила фильтрации трафика и обеспечить надежную защиту от различных сетевых атак, таких как отказ в обслуживании (DoS) и атаки на уровне приложений.

- Контроль доступа: С помощью безопасного режима можно управлять доступом к сети и ограничить его только для авторизованных пользователей. Это позволяет предотвратить несанкционированный доступ и повысить общую безопасность сетевого окружения.

- Мониторинг активности: Безопасный режим MikroTik предоставляет возможность отслеживать активность сетевого трафика и анализировать его для обнаружения подозрительной или вредоносной активности. Это помогает своевременно обнаружить и предотвратить возможные угрозы безопасности.

- Централизованная аутентификация: Безопасный режим MikroTik поддерживает централизованную аутентификацию, что значительно облегчает процедуру идентификации пользователей и управление их учетными записями. Это упрощает процесс обеспечения безопасности сети и снижает риск несанкционированного доступа.

- Повышенная защита данных: Безопасный режим MikroTik обеспечивает шифрование данных, пересылаемых по сети, что защищает их от перехвата и несанкционированного доступа. Это особенно важно при передаче конфиденциальных и чувствительных данных.

В целом, безопасный режим MikroTik играет важную роль в обеспечении защиты сети и данных от возможных угроз. Его использование помогает создать безопасное и надежное сетевое окружение, где пользователи могут работать безопасно и непрерывно.

Интегрированная система безопасности

В рамках интегрированной системы безопасности MikroTik предоставляет возможность настройки правил брандмауэра, которые контролируют и фильтруют трафик, проходящий через сетевое устройство. Правила брандмауэра позволяют ограничить доступ к определенным портам или IP-адресам, а также блокировать подключение к определенным сервисам.

Кроме того, безопасный режим MikroTik поддерживает протоколы шифрования, такие как IPsec и SSL, для обеспечения безопасной передачи данных. IPsec позволяет создавать виртуальные частные сети (VPN) и обеспечивать конфиденциальность и целостность передаваемой информации. SSL обеспечивает безопасное соединение между клиентом и сервером, например, при использовании веб-интерфейса.

Для дополнительной защиты от атак безопасный режим MikroTik также предоставляет возможности для настройки сетевого отключения (disable) и блокировки доступа к определенным сервисам или интерфейсам (deny). Эти функции позволяют предотвратить несанкционированный доступ к сетевому устройству и повысить уровень безопасности сети в целом.

Интегрированная система безопасности MikroTik обеспечивает многоуровневую защиту сети, позволяя администраторам настраивать и контролировать доступ к ресурсам сети, а также обеспечивать безопасную передачу данных. Благодаря этим функциям безопасный режим MikroTik становится надежным решением для защиты сетей любого масштаба.

Функциональные возможности безопасного режима

Безопасный режим MikroTik обеспечивает ряд полезных функциональностей, которые способствуют обеспечению безопасности сети и защите от различных угроз.

Во-первых, безопасный режим позволяет настроить на MikroTik фаерволл, который фильтрует входящие и исходящие сетевые соединения, контролируя трафик и блокируя нежелательные подключения. Фаерволл позволяет указать правила доступа, которые определяют, какие сетевые соединения разрешены, а какие нет.

Кроме того, безопасный режим MikroTik предоставляет возможность настроить виртуальную частную сеть (VPN). VPN позволяет безопасно передавать данные между удаленными сетями или компьютерами через открытую сеть. Это особенно полезно, когда требуется удаленное подключение к офисной сети или передача конфиденциальной информации.

Также, безопасный режим обеспечивает защиту от атак, таких как DoS/DDoS, блокируя подключения, которые создают аномально большую нагрузку на сеть или спамят запросами. Это помогает предотвратить перегрузку сети и сохранить ее работоспособность.

Кроме указанных возможностей, безопасный режим MikroTik поддерживает также другие функции, такие как ограничение доступа к ресурсам по времени, контроль доступа по MAC-адресам, возможность настройки привязки карточки доступа к определенному пользователю и многое другое. Эти функции позволяют более гибко настраивать безопасность сети в соответствии с требованиями и потребностями организации.

Защита от внешних угроз

Безопасный режим MikroTik предоставляет надежную защиту от внешних угроз для вашей сети. Входящий трафик, проходящий через устройство MikroTik, подвергается строгой фильтрации и анализу. Это позволяет предотвратить атаки сетевыми протоколами, внедрение вредоносных программ и другие виды нападений.

Одна из основных функций безопасного режима MikroTik - контроль доступа к сети. Вы можете установить правила, определяющие, какие устройства или IP-адреса могут иметь доступ к вашей сети. Таким образом, вы можете легко ограничить доступ для нежелательных участников или заранее задать разрешенные адреса.

Кроме того, безопасный режим MikroTik предлагает функции по обнаружению и блокировке атак. Устройства MikroTik имеют встроенную систему защиты от DDoS-атак, которая позволяет автоматически блокировать подозрительные IP-адреса и снижать нагрузку на сеть.

Еще одна возможность безопасного режима MikroTik - фильтрация трафика на основе сигнатур угроз. Маршрутизаторы MikroTik поставляются с базой данных сигнатур угроз, которая постоянно обновляется. Благодаря этому, вредоносный трафик автоматически определяется и блокируется, обеспечивая повышенную безопасность вашей сети.

Ограничение доступа к ресурсам

В MikroTik существует несколько способов ограничения доступа к ресурсам:

1. Фильтрация трафика

С помощью настроек файрволла можно установить правила фильтрации трафика, которые позволят разрешать или блокировать определенные типы трафика или доступ к определенным портам и протоколам. Например, можно запретить доступ к определенным веб-сайтам или ограничить доступ к определенным сервисам.

2. Ограничение доступа по IP-адресам

В MikroTik можно создавать списки доступа (ACL) для определенных IP-адресов или диапазонов IP-адресов. Это позволяет определить, кто имеет право на доступ к определенным ресурсам сети. Например, можно разрешить доступ к серверу только определенным сетям или ограничить доступ только для определенных IP-адресов.

3. Аутентификация и авторизация

MikroTik поддерживает различные методы аутентификации и авторизации пользователей, такие как RADIUS, LDAP или локальная база данных пользователей. Это позволяет ограничить доступ к ресурсам сети только для авторизованных пользователей.

4. Шифрование данных

С помощью протоколов шифрования, таких как IPsec или SSL/TLS, можно обеспечить безопасную передачу данных между устройствами в сети. Это защищает информацию от несанкционированного доступа и подделки.

Ограничение доступа к ресурсам сети является важной составляющей безопасного режима MikroTik. Правильное настройка и использование этих возможностей позволяет предотвратить утечку информации, предоставить доступ только авторизованным пользователям и повысить общую безопасность сети.

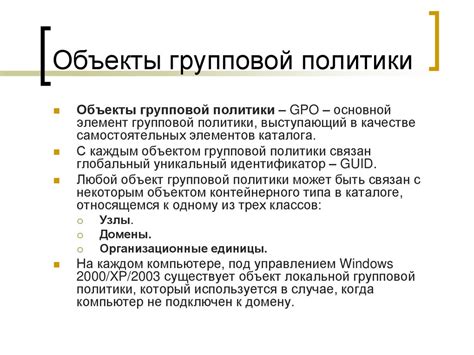

Использование расширенных сетевых политик

В безопасном режиме MikroTik можно использовать расширенные сетевые политики для более гибкой настройки и контроля сетевого трафика.

Расширенные сетевые политики позволяют определить различные правила и ограничения для передачи данных, основываясь на различных параметрах, таких как IP-адреса и порты.

С помощью расширенных сетевых политик можно, например, ограничить доступ к определенным ресурсам только для определенных пользователей или групп пользователей, а также ограничить их доступ в определенное время.

Это особенно полезно для организаций, которым требуется строгий контроль использования сети и ограничение доступа к некоторым сервисам или ресурсам.

Для создания расширенной сетевой политики в безопасном режиме MikroTik необходимо использовать специальные инструменты и команды, которые позволяют настроить правила и условия для обработки сетевого трафика.

Кроме того, MikroTik предоставляет возможность создания различных групп пользователей и применения сетевых политик ко всем пользователям в группе, что облегчает администрирование и управление сетевой инфраструктурой.