Атаки DDoS (Distributed Denial of Service) являются одной из самых распространенных и разрушительных угроз в сети. Во время таких атак злоумышленники перегружают сервер или сеть большим количеством запросов, что может привести к недоступности веб-ресурса для обычных пользователей.

Однако не все потери данных и времени можно предотвратить. Это затрудняется тем, что DDoS-атаки могут быть запущены из распределенной сети компьютеров, которые можно очень трудно определить и остановить. Но существует ряд эффективных методов защиты, которые помогут минимизировать влияние атаки и предотвратить значительные потери.

1. Использование специализированных аппаратных устройств. Они предназначены специально для борьбы с DDoS-атаками и способны автоматически обнаруживать и отражать подобные попытки. Устройства с помощью анализаторов трафика могут определять подозрительные запросы по IP-адресам, заголовкам и содержимому пакетов данных. Кроме того, они могут использовать методы ограничения пропускной способности или подключение через промежуточное устройство для фильтрации трафика.

2. Установка программного обеспечения для защиты от DDoS. Порой, установка дополнительного программного обеспечения на серверы и сетевые устройства может помочь в предотвращении или ослаблении атаки DDoS. Такое ПО обычно использует алгоритмы для обнаружения аномального трафика и принятия мер по его блокировке или фильтрации.

***Примечание: При установке такого ПО следует учитывать его совместимость и производительность на вашей системе, чтобы избежать возможных проблем с работой сервера или сети.

3. Заключение договоров с провайдерами услуг защиты DDoS. Популярным методом для защиты от атаки DDoS является использование услуг провайдеров, которые специализируются на предотвращении таких атак. Они обеспечивают особую конфигурацию для вашей сети или сервера, редиректят трафик и блокируют вредоносные атаки до достижения вашей сети или сервера. Стоит отметить, что услуги провайдеров защиты DDoS могут иметь определенную стоимость.

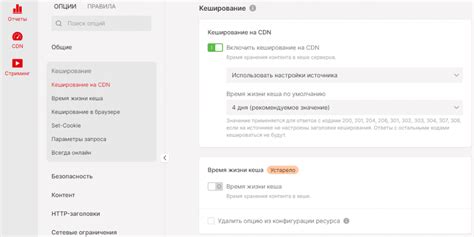

4. Использование CDN (Content Delivery Network). CDN является сетью серверов, расположенных в разных частях мира, которые могут предоставлять контент к конечным пользователям с наименьшей задержкой. Однако, кроме этой функции, CDN также может служить как дополнительный слой защиты от DDoS-атак. Когда атака начинается, CDN система автоматически перенаправляет запросы пользователей на ресурсы, которые находятся в безопасной зоне, избегая отправки запросов на атакуемый сервер.

5. Организационные меры. Важно принять организационные меры для защиты от DDoS. Это может включать обучение сотрудников, проведение пени тестирований с помощью специалистов по информационной безопасности, а также подписание контрактов с поставщиками услуг связи, которые гарантируют защиту от DDoS.

В целом, защита от атак DDoS требует комплексного подхода и применения нескольких методов одновременно. Представленные выше методы позволят минимизировать влияние атаки на вашу сеть или сервер, но не гарантируют полной защиты. Поэтому регулярное обновление и улучшение системы защиты должно быть постоянным процессом.

Как предотвратить атаку DDoS: 5 полезных методов

Атаки DDoS (распределенная атака на отказ в обслуживании) могут привести к серьезным последствиям, таким как простой сайта, потеря клиентов и финансовые убытки. Однако существуют эффективные методы для защиты от таких атак.

1. Усиление инфраструктуры: Один из наиболее эффективных способов борьбы с атаками DDoS - это усиление инфраструктуры вашего сайта. Это может включать в себя использование более мощных серверов, сетей с большей пропускной способностью и установку межсетевых экранов (firewalls) для фильтрации входящего трафика.

2. Использование CDN: CDN (сеть доставки контента) позволяет распределить нагрузку на ваш сайт по различным серверам по всему миру. Это помогает защитить от DDoS-атаки, так как серверы CDN могут обрабатывать больше трафика и выдерживать высокую нагрузку.

3. Фильтрация трафика: Установка фильтров на уровне сети или приложения может помочь отсеять вредоносный или нежелательный трафик, что поможет снизить возможность атаки DDoS. Это можно сделать, используя технологии, такие как IP-блокировка, IP-фильтрация или использование систем обнаружения вторжений.

4. Контроль нагрузки: Мониторинг трафика и нагрузки на серверы позволяет быстро обнаружить аномальные активности, что поможет предотвратить атаку DDoS. Если вы замечаете необычный повышенный трафик, вы можете временно отключить некоторые функции вашего сайта или перенаправить трафик на специальные сервера, способные обрабатывать большую нагрузку.

5. Использование облачных решений: Облачные провайдеры предлагают мощные системы защиты от DDoS-атак, так как их инфраструктура способна обрабатывать большие объемы трафика. Переносить ваш сайт на облачные серверы может быть эффективным способом предотвратить атаку DDoS и минимизировать возможные последствия.

Следуя этим полезным методам, вы сможете значительно повысить свою защиту от атак DDoS и сохранить стабильность работы вашего сайта. Не забывайте также регулярно обновлять и контролировать свою инфраструктуру для эффективной борьбы с новыми видами атак.

Использование системы защиты DDoS

Для защиты от атак DDoS рекомендуется использовать специальные системы защиты, которые помогают контролировать и фильтровать трафик вашего веб-сервера. Эти системы позволяют определить аномальную активность и автоматически блокировать подозрительные запросы, снижая риск падения сервера.

Вот некоторые из эффективных способов использования системы защиты DDoS:

- Выберите надежного провайдера защиты DDoS. Идеальный провайдер должен иметь опыт работы с DDoS-атаками и обладать современными техническими решениями. Также учтите, что не все провайдеры защиты могут защитить ваш сервер от всех видов атак DDoS, поэтому обратитесь к специалистам, чтобы выбрать наиболее подходящую систему защиты для вашего случая.

- Настройте систему защиты на основе вашего трафика. Системы защиты DDoS могут быть настроены на основе специфики вашего веб-приложения и его типичного трафика. Это позволяет лучше распознавать подозрительные запросы и применять более точные фильтры, минимизируя ложные срабатывания.

- Мониторинг активности. Система защиты DDoS должна предоставлять возможность мониторинга активности вашего сервера. Это позволяет быстро обнаружить и анализировать аномальную активность, а также определить цели атаки. Мониторинг помогает принимать меры по улучшению безопасности и эффективности вашей системы защиты.

- Внедрение механизмов автоматической блокировки. Хорошая система защиты DDoS должна иметь механизмы автоматической блокировки подозрительного трафика. Это может помочь предотвратить атаку еще до того, как она нанесет серьезный ущерб вашей системе. Важно настроить эти механизмы таким образом, чтобы они не блокировали легитимный трафик, что может быть сложной задачей, требующей тщательной настройки и отладки.

- Регулярное обновление системы защиты. Угрозы DDoS постоянно эволюционируют, и новые виды атак могут появляться. Поэтому важно регулярно обновлять систему защиты DDoS, чтобы быть на шаг впереди потенциальных атак. Оперативное обновление и контроль целостности системы помогут поддерживать вашу систему в надежном состоянии.

Использование системы защиты DDoS – это важный шаг в обеспечении безопасности вашего веб-сервера и защите от атак. Выберите надежного провайдера и правильно настройте систему защиты, чтобы обеспечить надежную защиту для вашего веб-приложения. Регулярно обновляйте систему и мониторьте активность, чтобы быть готовыми к новым угрозам DDoS.

Настройка сетевых устройств

Настройка сетевых устройств играет важную роль в защите от атак DDoS. В этом разделе мы рассмотрим несколько эффективных способов настройки сетевых устройств, которые помогут улучшить защиту вашей сети.

1. Ограничение скорости потока данных

Один из самых простых способов защитить сеть от атак DDoS - ограничить скорость потока данных, которые поступают на сетевые устройства. Для этого можно использовать различные техники, такие как Traffic Shaping или Traffic Policing. Они позволяют контролировать и ограничивать скорость потока данных, что позволяет предотвращать перегрузку сети.

2. Фильтрация трафика

Фильтрация трафика также является эффективным способом защиты от атак DDoS. С помощью правил фильтрации можно блокировать подозрительный и вредоносный трафик, препятствуя его попаданию в сеть. Такие правила могут основываться на IP-адресах отправителей или портах назначения, что позволяет исключать возможность заведомо нежелательного трафика.

3. Использование фаервола

Фаервол - это еще один важный компонент в защите от атак DDoS. Он позволяет контролировать доступ к сетевым ресурсам, блокировать подозрительные соединения и обеспечивать безопасность сети. Настраивая фаервол, можно создать правила доступа, которые позволят блокировать и регулировать трафик в соответствии с установленными параметрами.

4. Виртуальные локальные сети (VLAN)

Использование VLAN может помочь разгрузить сеть и защитить ее от атак DDoS. С помощью VLAN можно создавать логически отдельные сегменты сети, что позволяет управлять трафиком более эффективно и разгружать потоки данных. Это позволит предотвратить излишнюю нагрузку на сетевые устройства и повысить общую защищенность сети.

5. Регулярные обновления и мониторинг

Последний, но не менее важный, способ защиты от атак DDoS - это регулярные обновления и мониторинг сетевых устройств. Неполадки или уязвимости в настройках могут стать точкой входа для атаки, поэтому важно регулярно обновлять ПО и прошивки устройств, а также контролировать и мониторить состояние сети в режиме реального времени.

Установка этих способов защиты может значительно повысить безопасность вашей сети и помочь предотвратить атаки DDoS. Но следует помнить, что настройка сетевых устройств должна быть осуществлена профессионалами и учитывать особенности вашей сети.

Анализ трафика

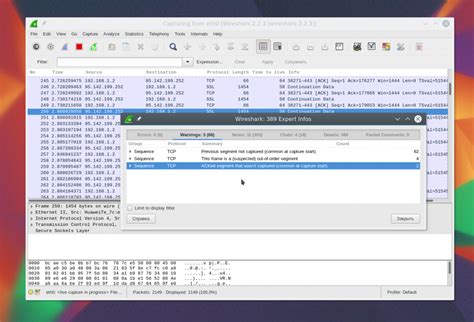

Одним из способов анализа трафика является использование средств сетевого мониторинга и анализа, таких как снифферы или инструменты мониторинга сетевого трафика. Эти инструменты позволяют видеть объем и характер трафика, а также выявлять ситуации, которые могут свидетельствовать о возможной атаке.

Симуляция атак также является важным методом анализа трафика. Зачастую, чтобы эффективно защититься, необходимо понять, какие виды атак могут быть использованы против вашей системы. Проведение симуляций атак позволяет определить уязвимости и оценить эффективность имеющейся системы защиты.

Отслеживание изменений в сетевом трафике может помочь в обнаружении атак раньше, чем они успеют нанести серьезный ущерб. Изменения в объеме трафика, а также появление необычных пакетов и соединений могут указывать на внезапные атаки, которые нужно немедленно остановить. Для эффективного отслеживания изменений рекомендуется использовать специализированные инструменты.

Важно отметить, что анализ трафика предполагает не только мониторинг и обнаружение атак, но и подготовку соответствующих мер по предотвращению и реагированию на них. Это включает в себя настройку брандмауэров, фильтрацию нежелательного трафика, распределение нагрузки и т.д.

Распределение нагрузки

Применение механизма распределения нагрузки достигается за счет использования так называемых балансировщиков нагрузки. Балансировщики нагрузки имеют специальные алгоритмы, которые определяют, на какой сервер будет направлена каждая входящая в систему запрос.

Один из эффективных методов распределения нагрузки – это метод "круговой очереди", при котором каждый новый запрос направляется к следующему доступному серверу. Это позволяет поддерживать равномерную нагрузку и распределить ее между серверами.

Также, есть метод "взвешенный круговой очереди", в котором серверы получают разные веса, и каждый новый запрос направляется к серверу с наименьшей нагрузкой.

Важно отметить, что распределение нагрузки является лишь одним из способов защиты от атаки DDoS, и его эффективность может быть ограничена в случае очень мощных атак. Поэтому рекомендуется комбинировать его с другими методами защиты, например, фильтрацией трафика и использованием облачных сервисов.

Изменение IP-адреса

Изменение IP-адреса позволяет обмануть злоумышленников и затруднить им доступ к вашей сети или серверу. Можно воспользоваться услугами провайдера для переназначения старого IP-адреса на новый. Этот метод может потребовать некоторого времени на настройку и перенос домена, но позволяет существенно снизить уровень уязвимости.

Кроме того, изменение IP-адреса ведет к разрыву соединения с злоумышленниками и останавливает DDoS-атаку на текущий момент. Большинство атак основаны на прямом доступе к IP-адресу, поэтому, меняя его, вы временно останавливаете атаку и даете себе время на принятие дальнейших мер по защите.

| Преимущества | Недостатки |

|---|---|

| Позволяет затруднить доступ злоумышленников | Требует настройки и времени на перенос домена |

| Останавливает DDoS-атаку на текущий момент | Может потребовать временного отключения сети |

| Запутывает злоумышленников и затрудняет их дальнейшие действия | Может привести к снижению скорости работы сети |

Обновление программного обеспечения

Обновление программ позволяет исправить уязвимости и ошибки, которые могут быть использованы злоумышленниками для осуществления атаки. Разработчики постоянно анализируют код программ и выпускают новые версии с исправлениями. Поэтому очень важно следить за выходом обновлений и устанавливать их вовремя.

В процессе обновления программного обеспечения также могут быть внесены изменения в систему безопасности, что усиливает защиту от возможных атак. Регулярные обновления позволяют быть в курсе последних тенденций и снижают риск возникновения уязвимостей.

Необходимо также учесть, что уязвимости могут существовать не только в основном программном обеспечении, но и в его зависимостях (библиотеки, фреймворки и т.д.). Поэтому рекомендуется не только обновлять само программное обеспечение, но и проверять наличие обновлений для всех его компонентов.

Обновление программного обеспечения необходимо проводить систематически и автоматически, чтобы не пропустить возможность укрепить защиту от атак DDoS. Многие современные системы предоставляют функции автоматического обновления, которые можно настроить для выполнения данного процесса. Это позволяет значительно упростить и ускорить процедуру обновления.

Важно также отметить, что обновление программного обеспечения в одиночку не является панацеей от атак DDoS. Однако, в сочетании с другими мерами защиты, оно значительно повышает уровень безопасности и уменьшает риск успешной атаки.

Использование кэширования и CDN

CDN (Content Delivery Network) - это сеть серверов, расположенных в разных частях мира, которая кэширует и доставляет контент веб-сайта ближе к пользователям. Используя CDN, вы можете улучшить скорость и доступность вашего веб-сайта, а также защитить его от атак DDoS. Когда ваш сайт подвергается DDoS-атаке, CDN может автоматически перенаправлять трафик на другой сервер в сети, сохраняя ваш сайт онлайн.

Использование кэширования и CDN является неотъемлемой частью защиты от атак DDoS. Эти методы помогают снизить нагрузку на сервер, улучшить скорость доставки контента и повысить доступность вашего веб-сайта, что позволяет успешно бороться с атаками DDoS.

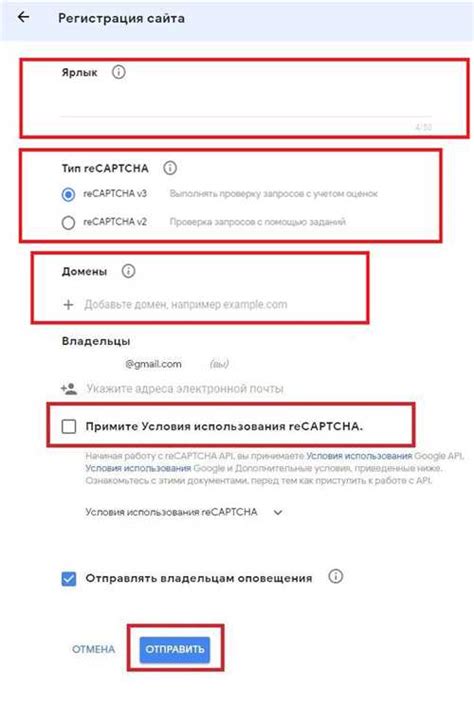

Использование CAPTCHA

CAPTCHA помогает предотвратить автоматизированные атаки, поскольку боты имеют трудности в распознавании и выполнении действий, предложенных CAPTCHA. Механизм CAPTCHA основан на предположении, что боты написаны таким образом, чтобы выполнять лишь простые задачи, в то время как реальные пользователи смогут легко справиться с ними.

Одним из наиболее распространенных способов использования CAPTCHA является его включение на страницу входа или регистрации, когда пользователь должен будет ввести символы, видимые на изображении. Это помогает предотвратить автоматическое создание учетных записей и сократить риск DDoS-атак.

CAPTCHA также может быть использован в других ситуациях, например при отправке форм или при оставлении комментариев на веб-странице. Это помогает снизить возможность злоумышленников использовать автоматические скрипты для массовой отправки спама или других вредоносных действий.

Однако CAPTCHA имеет свои недостатки. Некоторые пользователи могут испытывать трудности с распознаванием и вводом искаженных символов или выполнением заданий, особенно если они имеют ограничения в зрении или имеют физические или когнитивные нарушения. Поэтому при использовании CAPTCHA важно предоставить альтернативные способы проверки, чтобы учесть индивидуальные потребности всех пользователей.

В целом, CAPTCHA является эффективным способом защиты от атак DDoS. Он помогает отсеять ботов, уменьшает количество нежелательного трафика и повышает безопасность веб-приложений. Однако важно найти баланс между безопасностью и удобством использования CAPTCHA для пользователей.

Мониторинг и аналитика

Для эффективной защиты от атаки DDoS необходимо иметь систему мониторинга и аналитики, которая будет отслеживать все входящие и исходящие запросы к вашему серверу.

Эта система должна быть способна анализировать трафик и выявлять подозрительную активность, такую как необычно высокая загрузка или большие объемы однотипных запросов с одного IP-адреса.

Одним из способов проведения анализа является использование специализированных инструментов, таких как системы мониторинга с открытым исходным кодом, такие как Nagios и Zabbix.

Важно настроить мониторинг таким образом, чтобы он предупреждал о любой подозрительной активности сразу же, чтобы можно было принять меры для смягчения возможных атак.

Для анализа глубокого пакета можно использовать инструменты, такие как WireShark и tcpdump, которые помогут отследить детали запроса, такие как источник, целевой адрес и используемый протокол.

Кроме того, полезным может быть использование системы визуализации данных, такой как Grafana, которая позволит вам отслеживать статистику и графики о входящем трафике, нагрузке на сервер и других параметрах для быстрой и эффективной реакции на атаку DDoS.