Среди широкого спектра вирусных программ, одни из самых опасных и незаметных являются вирусы удаленного доступа для Android. Эти коварные программы позволяют злоумышленникам получать полный контроль над устройством и доступ к личным данным пользователей. Интересно? В этой статье мы расскажем вам о нескольких простых шагах, которые помогут вам создать такой вирус.

Первым шагом к созданию вируса удаленного доступа для Android является выбор подходящей программы-шпиона. Существует множество приложений, разработанных специально для этой цели. Они предоставляют широкий набор функций, включая отслеживание текстовых сообщений, запись звонков, доступ к контактам и веб-браузеру устройства.

Однако прежде чем выбрать программу-шпион, необходимо обратить внимание на ее рейтинг, отзывы пользователей и функциональные возможности. Лучше всего остановить свой выбор на приложениях с высоким рейтингом и положительными отзывами, так как они обычно более стабильны и надежны.

Продолжая создание вируса, следующим шагом является установка выбранного приложения-шпиона на целевое устройство. Для этого необходимо физически получить доступ к устройству, чтобы загрузить и установить программу. Важно помнить, что это может быть незаконно и нарушать право на конфиденциальность других людей. Использование вирусного программного обеспечения без согласия собеседника является противозаконным и наказуемым деянием.

Вирус удаленного доступа для Android: шаги создания

Создание вируса удаленного доступа для устройств на базе Android может показаться сложной задачей. Однако, с помощью нескольких простых шагов можно создать такой вирус и получить контроль над целевым устройством.

Шаг 1: Исследование

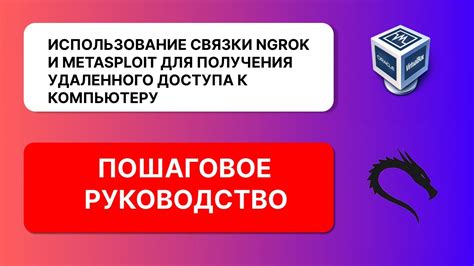

Первым шагом является исследование уязвимостей и способов удаленного доступа в операционной системе Android. Для этого можно использовать открытые источники, форумы и сообщества специалистов в области информационной безопасности.

Шаг 2: Разработка вредоносного приложения

На этом шаге необходимо создать вредоносное приложение, которое будет использоваться для получения удаленного доступа к целевому устройству. Для этого можно использовать язык программирования Java и инструменты разработки, такие как Android Studio.

Шаг 3: Интеграция удаленного доступа

После разработки вредоносного приложения необходимо интегрировать в него функции удаленного доступа. Для этого можно использовать различные методы, такие как использование сетевого протокола SSH или создание собственного протокола удаленного доступа.

Шаг 4: Тестирование и оптимизация

После того, как вредоносное приложение и функции удаленного доступа интегрированы, необходимо провести тестирование и оптимизацию. На этом шаге нужно убедиться, что вирус функционирует корректно и не вызывает проблем на целевом устройстве.

Шаг 5: Распространение и запуск

Последним шагом является распространение вируса удаленного доступа среди потенциальных жертв и запуск на их устройствах. Для этого можно использовать различные методы, такие как социальная инженерия, фишинг или внедрение вредоносного приложения через другие популярные приложения.

Важно помнить, что создание и распространение вируса удаленного доступа является незаконным действием и может повлечь за собой серьезные юридические последствия. Данный текст предоставлен исключительно в информационных целях, и его использование должно соответствовать действующему законодательству и этическим нормам.

Выбор подходящего ПО

При выборе программного обеспечения для создания вируса удаленного доступа для Android важно учитывать несколько ключевых факторов:

1. Надежность и безопасность. Вам нужно выбрать ПО, которое обладает высоким уровнем защиты от обнаружения и блокировки со стороны операционной системы Android. Убедитесь, что выбранное вами ПО имеет мощные механизмы шифрования данных и защиты от антивирусных программ.

2. Функциональность. Проверьте, какие возможности предоставляет выбранное ПО. Оно должно иметь широкий набор функций, позволяющих вам получить необходимый контроль над зараженным устройством. Это может включать в себя функции удаленного управления, получения информации о журнале вызовов и сообщений, а также перехвата и записи телефонных разговоров.

3. Простота использования. При создании вируса удаленного доступа для Android важно выбрать ПО, которое легко настраивается и управляется даже для тех, кто не имеет специальных навыков программирования. Оптимальным решением будет выбрать программу с интуитивно понятным интерфейсом и простыми инструкциями по настройке.

4. Работа в фоновом режиме. Убедитесь, что выбранное ПО может работать незаметно для пользователя устройства. Это важно для сохранения надежности вируса удаленного доступа и предотвращения его обнаружения и удаления пользователем.

При выборе ПО для создания вируса удаленного доступа для Android следует помнить, что незаконное использование такого ПО противозаконно и может повлечь юридические последствия. Пожалуйста, соблюдайте законы и этические нормы при использовании любых программ и инструментов.

Изучение уязвимостей Android

Для создания вируса удаленного доступа для Android необходимо основательно изучить уязвимости этой операционной системы. Приложения на Android могут получить доступ к различным ресурсам устройства, таким как камера, микрофон, контакты и другие функции, что может привести к утечке личной информации или нежелательному удаленному доступу.

Важно понимать, что Android имеет конкурентный рынок приложений, где каждое приложение должно быть согласовано с правилами и требованиями платформы. Однако, некоторые разработчики могут использовать известные уязвимости в ОС или сторонних приложениях для создания вредоносного программного обеспечения.

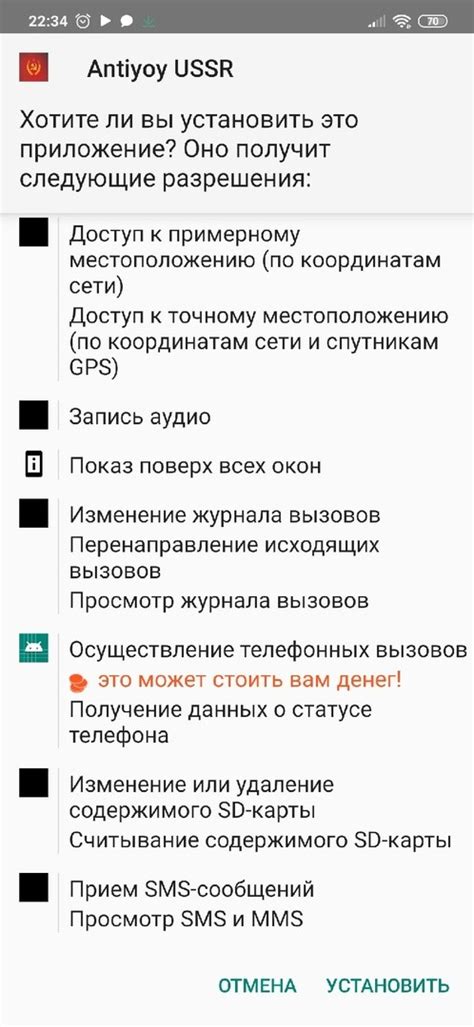

Одна из основных уязвимостей Android связана с так называемыми "разрешениями". Каждое приложение должно запросить разрешение на доступ к определенным ресурсам устройства. Однако, вредоносное приложение может попытаться получить доступ к ресурсам без получения разрешения от пользователя. Это может быть достигнуто за счет использования известных уязвимостей операционной системы.

Другая уязвимость Android связана с мобильной сетью. Компания Google предоставляет возможность разработчикам создавать приложения, которые могут отправлять и получать информацию через сеть. Однако, вредоносное приложение может использовать этот функционал для передачи личных данных пользователя без его согласия.

Обнаружение и исправление уязвимостей Android является сложным и многогранным процессом. Компания Google обновляет операционную систему и приложения регулярно, чтобы устранить известные уязвимости и обеспечить безопасность пользователей. Однако, пользователи также должны быть бдительны и устанавливать только приложения из надежных источников, а также следить за настройками безопасности на своих устройствах.

Итак, перед тем как создавать вирус удаленного доступа для Android, необходимо иметь глубокие знания об уязвимостях операционной системы и понимание механизмов защиты, чтобы быть ответственным разработчиком и не нарушать закон.

Создание вредоносного приложения

Шаг 1. Определение функций и целей вредоносного приложения

Прежде чем приступить к созданию вредоносного приложения для Android, необходимо определить его функции и цели. Это может быть получение удаленного доступа к устройству, кража личной информации пользователя, мониторинг его действий и так далее.

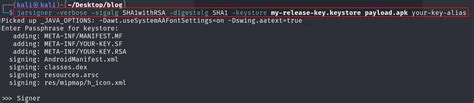

Шаг 2. Написание кода

Для создания вредоносного приложения необходимо иметь знания в программировании на языке Java. Вам придется написать код приложения, который будет выполнять заданные функции, а также скрытно работать на устройстве пользователя.

Шаг 3. Обход защиты

При создании вредоносного приложения необходимо обойти системные механизмы защиты Android. Это может включать использование уязвимостей операционной системы, использование подписей для маскировки приложения и другие методы обхода защиты.

Шаг 4. Установка вредоносного приложения

После написания кода и успешного обхода системной защиты необходимо установить вредоносное приложение на устройство пользователя. Это можно сделать, вставив приложение в недоверенный источник или через смс-сообщение с вредоносным приложением.

Шаг 5. Дальнейшая эксплуатация

После установки вредоносного приложения на устройство пользователя вы сможете получить удаленный доступ и эксплуатировать устройство по своему усмотрению. Вы сможете собирать информацию о пользователе, загружать новый вредоносный код, перехватывать пароли и многое другое.

Особо следует отметить, что создание и распространение вредоносных приложений является незаконной деятельностью и может повлечь за собой юридические последствия.

Распространение вируса

1. Социальная инженерия: В этом случае злоумышленник может использовать методы манипуляции и обмана пользователей, чтобы заставить их скачать и установить вирусное приложение. Например, злоумышленник может создать поддельное приложение, которое выглядит и работает так же, как популярное приложение, такое как игра или утилита. Пользователь может быть убежден в необходимости скачивания этого приложения через фишинговые письма, сообщения в социальных сетях или другие методы социальной инженерии.

2. Вредоносные ссылки: Злоумышленник может размещать вредоносные ссылки на форумах, в комментариях на веб-сайтах или в электронных письмах. Пользователь, который нажмет на эту ссылку, будет перенаправлен на веб-сайт, где предложено скачать и установить вирусное приложение.

3. Сторонние магазины приложений: Злоумышленники могут загрузить вредоносное приложение на сторонний магазин приложений, который не имеет ограничений и проверок безопасности, как Google Play Store. Пользователи, которые загружают приложения с таких магазинов, могут столкнуться с риском установки вирусного приложения на свое устройство.

4. Перехват сетевого трафика: Злоумышленник может использовать методы перехвата сетевого трафика, такие как создание публичных Wi-Fi точек доступа, чтобы перехватить передаваемые данные и вставить вредоносное приложение в них. Пользователи, подключенные к этим сетям, могут автоматически загрузить и установить вирусное приложение без их согласия и даже без их ведома.

Необходимо помнить, что распространение вируса удаленного доступа для Android является незаконной и морально неправильной практикой. Пользоваться такими методами для вредоносной деятельности может повлечь юридические последствия.

Получение удаленного доступа

Для получения удаленного доступа с помощью шпионского приложения необходимо следующее:

- Выберите подходящее шпионское приложение, которое соответствует вашим требованиям и предоставляет нужный функционал.

- Скачайте выбранное приложение с надежного источника. Убедитесь, что вы получаете его из проверенного и безопасного источника, чтобы избежать установки вредоносного программного обеспечения на своем устройстве.

- Установите приложение на целевое устройство Android. Для этого вам может понадобиться физический доступ к устройству или возможность его удаленной установки через специальные инструменты для управления удаленным доступом.

- Настройте приложение-шпион в соответствии с вашими потребностями. Это может включать в себя установку параметров отслеживания, создание удаленного соединения и настройку режима работы приложения.

- Получите удаленный доступ к устройству. После успешной установки и настройки приложения-шпиона, вы сможете получить удаленный доступ к устройству Android и получить информацию о его действиях, включая телефонные звонки, SMS-сообщения, контакты, местоположение и многое другое.

Важно отметить, что получение удаленного доступа к устройству без согласия его владельца является незаконным в большинстве стран. Всегда соблюдайте законы и этические нормы, прежде чем пытаться получить удаленный доступ к чужому устройству Android.

Эта информация предоставлена исключительно в ознакомительных целях и не является руководством к действию. Любое незаконное использование программного обеспечения для получения удаленного доступа может иметь серьезные правовые последствия.

Защита от вирусов удаленного доступа

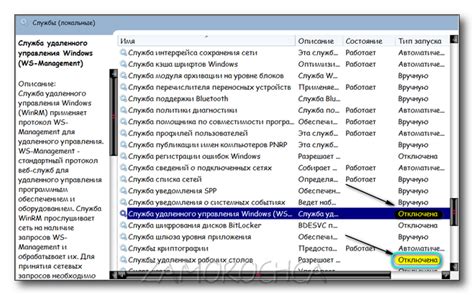

В целях обеспечения безопасности вашего Android-устройства от вирусов удаленного доступа рекомендуется принять следующие меры:

1. Установите антивирусное программное обеспечение:

Выберите надежное и актуальное антивирусное программное обеспечение для Android-устройства. Постоянно обновляйте его, чтобы быть защищенным от новых угроз.

2. Не устанавливайте приложения из ненадежных источников:

Скачивайте и устанавливайте приложения только из официальных магазинов приложений, таких как Google Play. Не доверяйте недоверенным источникам, которые могут предлагать вам вредоносные приложения.

3. Проверяйте разрешения приложений:

Перед установкой приложения внимательно прочитайте список разрешений, которые оно запрашивает. Если какое-либо приложение запрашивает дополнительные или ненужные разрешения, откажитесь от его установки.

4. Отключайте функцию установки приложений из неизвестных источников:

Настройте свое Android-устройство таким образом, чтобы оно не принимало установку приложений из неизвестных источников. Это поможет предотвратить установку вредоносных приложений.

5. Обновляйте операционную систему:

Регулярно проверяйте наличие обновлений операционной системы для вашего Android-устройства и устанавливайте их, когда они станут доступны. Обновления часто включают исправления уязвимостей, которые могут быть злоумышленниками.

6. Будьте внимательны при подключении к общедоступным Wi-Fi:

Избегайте использования общедоступных Wi-Fi-сетей для важных действий, таких как доступ к банковским счетам или отправка конфиденциальной информации. Когда вы подключаетесь к общедоступной Wi-Fi, ваши данные могут быть подвержены риску кражи.

Соблюдение этих рекомендаций поможет улучшить безопасность вашего Android-устройства и защитить вашу личную информацию от вирусов удаленного доступа.