Современный цифровой мир представляет огромные возможности для развития бизнеса, общения и хранения информации. Однако, вместе с этими преимуществами возникают и новые угрозы для безопасности. Вредоносные программы и хакерские атаки могут причинить серьезный вред системе и нанести огромный ущерб компании или частному лицу. Поэтому необходимо принять меры по защите системы от таких угроз.

Одной из наиболее надежных стратегий защиты является применение комплексного подхода. Это означает использование нескольких техник и методов одновременно для обеспечения высокого уровня безопасности. К таким методам относятся:

1. Антивирусная защита. Надежный антивирусный программный комплекс – основа безопасности любой системы. Он обеспечивает постоянный мониторинг файлов и активной памяти на предмет обнаружения и удаления вредоносного кода. Необходимо регулярно обновлять антивирусные базы данных, чтобы учесть последние угрозы и вирусы.

2. Файрвол. Файрвол является основным элементом защиты технической инфраструктуры. Он контролирует и фильтрует сетевой трафик, блокируя подозрительные соединения, инициируемые злоумышленниками. Файрвол также предоставляет возможность настроить строгую политику доступа к ресурсам системы.

3. Регулярные обновления и патчи. Разработчики операционных систем и программного обеспечения постоянно работают над устранением известных уязвимостей и ошибок. Поэтому важно регулярно обновлять все установленные компоненты, чтобы иметь последние версии программного обеспечения с устраненными уязвимостями.

4. Обучение персонала. В одиночку технические меры не смогут защитить систему полностью. Поэтому важно проводить обучение персонала в сфере информационной безопасности. Сотрудники должны быть осведомлены о возможных угрозах, научиться распознавать подозрительные письма и ссылки, и знать, как действовать в случае инцидента.

Эти методы защиты являются лишь небольшой частью стратегий, которые можно использовать для обеспечения безопасности системы. Все они должны быть применены совместно, чтобы достичь наилучших результатов и обеспечить надежную защиту от вредоносных и хакерских атак.

Методы защиты системы от вредоносных и хакерских атак

Одним из основных методов защиты является использование антивирусного программного обеспечения. Антивирусные программы мониторят систему и обнаруживают и удаляют вредоносные программы, такие как вирусы, трояны и шпионские программы. Они также могут анализировать входящую почту и веб-страницы на наличие подозрительного контента.

Файрволы - это еще одна важная компонента безопасности системы. Файрволы контролируют потоки информации между сетью и внешним миром, фильтруя и блокируя потенциально опасный трафик. Они могут быть настроены для разрешения или запрещения определенных типов сетевых соединений или портов, что препятствует атакам извне.

Регулярное обновление программного обеспечения и операционной системы также играет важную роль в защите системы. Многие атаки основаны на уязвимостях, которые были исправлены в более новых версиях программ. Установка обновлений позволяет избежать таких уязвимостей и улучшает безопасность системы в целом.

Кроме того, слабые пароли могут представлять угрозу для системы. Использование уникальных и сложных паролей для каждого аккаунта существенно повышает безопасность. Для удобства использования рекомендуется использовать менеджеры паролей, которые сохраняют пароли в зашифрованном виде и автоматически заполняют их при необходимости.

Наконец, обучение пользователей о правилах безопасности является неотъемлемой частью защиты системы. Пользователи должны быть осведомлены о потенциальных угрозах, таких как фишинг-атаки и социальная инженерия, и знать, как обращаться с подозрительными веб-сайтами и электронными сообщениями.

Все эти методы защиты являются лишь некоторыми из стратегий и техник, которые могут быть использованы для защиты системы от вредоносных и хакерских атак. Защита системы требует постоянного мониторинга, анализа и обновления средств защиты, чтобы быть эффективной в постоянно меняющейся угрозной среде.

Эффективные стратегии построения безопасности

Одной из ключевых стратегий является регулярное обновление программного обеспечения. Использование устаревших версий операционной системы или приложений может привести к возможным уязвимостям, которые могут быть использованы злоумышленниками для атаки на систему. Поэтому важно следить за выходом новых обновлений и устанавливать их немедленно.

Второй эффективной стратегией является контроль и ограничение доступа к системе. Это включает в себя установку сильных паролей для каждого пользователя, использование системы двухфакторной аутентификации и ограничение прав доступа к конфиденциальной информации. Также рекомендуется использовать систему аудита, которая позволяет отслеживать активность пользователей и обнаруживать подозрительные действия.

Третья стратегия - резервное копирование данных. В случае успешной атаки или сбоя системы, резервные копии могут быть использованы для восстановления информации. При этом важно регулярно создавать и тестировать резервные копии, а также хранить их в надежном и защищенном месте.

И наконец, расширенная обучение и информирование сотрудников компании о правилах безопасности являются важным моментом в эффективной стратегии построения безопасности. Необходимо проводить регулярные тренинги, чтобы сотрудники знали, как действовать в случае угрозы и не становились жертвами социальной инженерии или фишинговых атак.

В целом, эффективное построение системы безопасности должно включать все перечисленные стратегии и методы. Комплексный подход обеспечит наиболее надежную защиту от вредоносных и хакерских атак, а также повысит уровень безопасности и надежность инфраструктуры компании.

Применение многоуровневой защиты

Основные принципы многоуровневой защиты включают:

- Периметральная защита: представляет собой защиту системы на самом внешнем уровне, например, с помощью брандмауэра (firewall). Брандмауэр контролирует входящий и исходящий трафик, фильтрует подозрительные пакеты и блокирует доступ к определенным портам и сервисам.

- Антивирусная защита: предназначена для выявления и блокирования вредоносных программ, таких как вирусы, трояны и шпионское ПО. Антивирусное ПО осуществляет сканирование файлов и системы на наличие угроз, а также обновляет свою базу данных регулярно для обнаружения новых угроз.

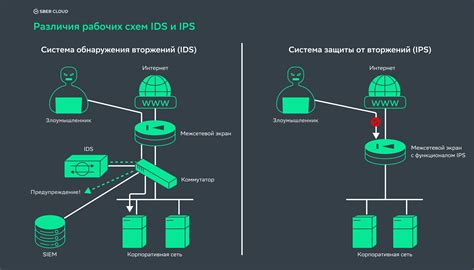

- Интегрированная защита: представляет собой использование нескольких методов защиты, таких как антивирусная защита, брандмауэр, система обнаружения вторжений (IDS) и система защиты от вторжений (IPS). Эти методы работают вместе, чтобы обнаруживать и блокировать различные атаки на разных уровнях. Например, IDS может обнаружить подозрительные действия и передать информацию в IPS, который заблокирует доступ атакующего.

- Резервное копирование и восстановление: является важной частью многоуровневой защиты. Регулярное резервное копирование данных и системы позволяет быстро восстановить работу системы в случае атаки или сбоя.

- Обучение пользователей: минимизирует риск успешных атак путем обучения пользователей основным правилам безопасности. Пользователи должны быть информированы о том, как распознать и избегать фишинговых писем, использовать сложные пароли и быть осторожными при пользовании сетью.

Многоуровневая защита создает сложности для злоумышленников, так как необходимо преодолеть несколько слоев защиты, чтобы получить доступ к системе. Это повышает общий уровень безопасности и снижает вероятность успешной атаки.

Однако, важно помнить, что ни одна защитная стратегия не является идеальной. Многоуровневая защита должна сочетаться с другими методами и стратегиями, такими как постоянное обновление программного обеспечения, регулярные аудиты безопасности и мониторинг системы на предмет подозрительной активности.

Использование современных техник обнаружения и предотвращения атак

В настоящее время вредоносные атаки на компьютерные системы и сети становятся все более сложными и изощренными. Чтобы защитить свою систему от таких атак, необходимо использовать современные техники обнаружения и предотвращения.

Одной из таких техник является использование системы обнаружения вторжений (IDS - Intrusion Detection System). Это программное обеспечение, которое анализирует трафик в сети и обнаруживает аномальную активность, которая может указывать на попытку вторжения. IDS может использовать различные методы анализа, такие как обнаружение подписей, анализ поведения, статистический анализ и др. Если IDS обнаруживает потенциальную угрозу, он может принять меры по предотвращению атаки или предупредить администратора.

Еще одной эффективной техникой является использование брандмауэра (firewall). Брандмауэр контролирует и фильтрует трафик между сетями, блокируя нежелательные соединения и отклоняя попытки вторжения. Брандмауэр может осуществлять фильтрацию на основе IP-адресов, портов, протоколов и других параметров. Он также может использовать списки контроля доступа для установления правил доступа для определенных пользователей или приложений.

Кроме того, использование современных методов шифрования данных также может помочь предотвратить атаки. Шифрование позволяет защитить данные от несанкционированного доступа путем их преобразования в непонятный для третьих лиц вид. Современные алгоритмы шифрования обеспечивают высокий уровень безопасности данных и устойчивость к различным видам атак.

Комбинирование этих техник может создать надежную систему обнаружения и предотвращения атак. Важно также регулярно обновлять систему и следить за новыми уязвимостями и методами атаки. Современные хакеры постоянно разрабатывают новые способы взлома систем, поэтому необходимо быть внимательным и готовым к новым вызовам.