SSH (Secure Shell) - это протокол сетевой безопасности, который обеспечивает защищенное соединение и удаленный доступ к серверам. Очистка SSH на сервере является важным шагом для обеспечения безопасности и защиты сервера от несанкционированного доступа.

Правильная настройка и поддержка SSH-сервера позволяет администраторам контролировать доступ к серверу, устанавливать права доступа и мониторить активность пользователей. Очистка SSH-сервера включает в себя удаление учетных записей пользователей, которые больше не нужны, обновление паролей, отключение ненужных служб и установку последних обновлений безопасности.

Процесс очистки SSH-сервера должен выполняться регулярно, поскольку безопасность сервера может быть компрометирована в результате уязвимостей, вредоносных программ или слабых паролей. Поддержание безопасности SSH-сервера позволяет предотвратить взлом и сохранить целостность данных, хранимых на сервере.

Существует несколько шагов для очистки SSH-сервера. Во-первых, необходимо удалить учетные записи пользователей, которые больше не используются или не являются необходимыми для работы сервера. Во-вторых, следует обновить пароли для оставшихся пользователей и установить сложные пароли, чтобы повысить безопасность. Кроме того, стоит отключить неиспользуемые службы и установить последние обновления безопасности для операционной системы и SSH-сервера. Важно также внимательно мониторить активность пользователей и реагировать на подозрительную активность или неудачные попытки входа.

В конечном итоге, правильная очистка SSH-сервера является важной составляющей общей стратегии безопасности сервера. Это позволяет администраторам предотвратить несанкционированный доступ и защитить сервер от атак. Безопасность серверов является одним из основных приоритетов в современном информационном мире, и правильная очистка SSH-сервера играет важную роль в достижении этой цели.

Очистка SSH на сервере

Следующие шаги помогут вам очистить SSH на сервере и обезопасить его:

1. Установка обновлений

Первым шагом должно быть обновление программного обеспечения на сервере, включая SSH. Убедитесь, что вы используете последнюю версию SSH и все патчи безопасности установлены.

2. Отключение ненужных опций

Используйте конфигурационный файл SSH (обычно расположен в /etc/ssh/sshd_config), чтобы отключить ненужные опции. Например, можно отключить прямой root-логин или определить список пользователей, которым разрешен доступ по SSH.

3. Использование криптографических ключей

Рекомендуется использовать криптографические ключи для аутентификации при подключении по SSH, вместо паролей. Ключи обеспечивают более высокий уровень безопасности, поскольку они сложнее взломать или перехватить.

4. Ограничение доступа по IP-адресу

Добавьте список доверенных IP-адресов, с которых можно подключаться по SSH. Это позволит отклонить подключения от других IP-адресов, даже если они имеют правильные учетные данные.

5. Использование двухфакторной аутентификации

Включите двухфакторную аутентификацию для доступа к SSH. Это усилит безопасность и предотвратит несанкционированный доступ, даже если пароль или ключ были скомпрометированы.

6. Логирование и мониторинг

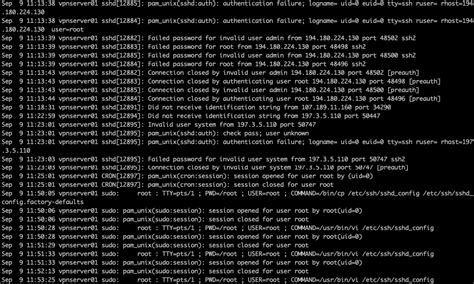

Настройте логирование событий SSH и регулярно проверяйте журналы на наличие подозрительной активности. Также рекомендуется установить систему мониторинга, чтобы быть проактивным в случае возникновения аномалий.

7. Регулярное обновление паролей и ключей

Периодически меняйте пароли пользователей и SSH-ключи, чтобы предотвратить возможные атаки или компрометации.

Правильная настройка и очистка SSH на сервере не только улучшит безопасность вашего сервера, но и поможет предотвратить потенциальные угрозы и несанкционированный доступ.

Меры безопасности при работе с SSH

- Использование паролей высокой сложности: Для предотвращения взлома SSH необходимо использовать пароли, содержащие буквы в разных регистрах, цифры и специальные символы. Также рекомендуется использовать длинные пароли и периодически их менять.

- Настройка двухфакторной аутентификации: Для повышения уровня безопасности SSH можно включить двухфакторную аутентификацию, при которой требуется вводить как пароль, так и одноразовый код, полученный на мобильное устройство. Это значительно усиливает защиту от несанкционированного доступа.

- Регулярные обновления SSH: Важно следить за обновлениями SSH-протокола и устанавливать последние версии программного обеспечения. Обновления часто содержат исправления уязвимостей и повышают безопасность работы с SSH.

- Ограничение доступа: Включите firewalls и настройте их таким образом, чтобы они разрешали доступ к SSH-порту только с определенного IP-адреса или диапазона IP-адресов. Это поможет предотвратить попытки взлома с использованием brute-force атак.

- Использование SSH-ключей: Для усиления безопасности рекомендуется использовать SSH-ключи вместо паролей. Ключи криптографически связаны с определенным пользователем и проверяются при подключении к серверу. Второй уровень аутентификации также может быть применен с использованием ключей.

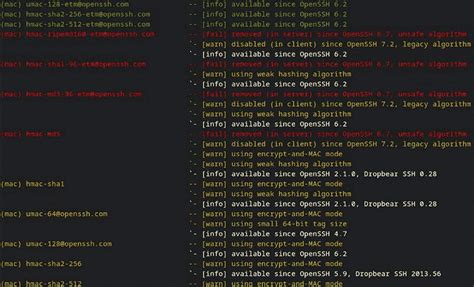

- Отключение бесполезных опций: Проверьте конфигурационные файлы SSH и отключите неиспользуемые опции, такие как поддержка устаревших протоколов или методы аутентификации. Чем меньше экспонированных компонентов, тем меньше возможностей для атак.

- Ведение журналов: Включите ведение журналов SSH для отслеживания попыток несанкционированного доступа и анализа возможных атак. Систематическое анализирование журналов позволяет выявить подозрительную активность и принять соответствующие меры.

Соблюдение этих мер безопасности поможет обеспечить безопасность работы с SSH и предотвратить возможные угрозы и атаки на сервер.

Настройка доступа к SSH

Доступ к SSH можно настроить для обеспечения максимальной безопасности сервера. Ниже приведены несколько основных мер, которые можно применить для защиты доступа к SSH:

Использование ключей аутентификации

Один из методов безопасного доступа к SSH - использование ключей аутентификации вместо обычных паролей. Для этого необходимо сгенерировать пару ключей на клиентской машине (публичный и приватный ключи), а затем установить публичный ключ на сервер. Таким образом, сервер будет требовать наличия приватного ключа для успешной аутентификации.

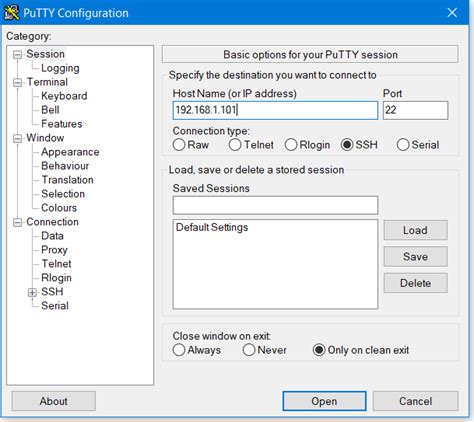

Изменение порта SSH

По умолчанию SSH работает на порту 22, поэтому часто атаки направлены именно на этот порт. С целью повышения безопасности можно изменить порт SSH на нестандартный. Например, сменить на порт 2222. Это поможет затруднить попытки несанкционированного доступа.

Настройка брандмауэра

Для защиты сервера от несанкционированного доступа можно настроить брандмауэр (firewall), который будет разрешать только специфичные IP-адреса иметь доступ к SSH. Это предотвратит попытки атаки через несанкционированные источники.

Отключение root-логина

Когда root-логин включен, злоумышленники могут легче попытаться взломать сервер. Чтобы повысить безопасность, рекомендуется отключить возможность root-логина через SSH и использовать обычного пользователя для доступа к серверу.

Использование двухфакторной аутентификации

Для дополнительной защиты можно включить двухфакторную аутентификацию в SSH. Это означает, что помимо пароля сервер будет запрашивать дополнительный фактор, например, одноразовый код, сгенерированный специальным приложением на мобильном устройстве.

Это лишь несколько основных мер, которые можно применить для настройки доступа к SSH и повышения безопасности сервера. Всегда важно принимать все возможные меры для защиты от потенциальных угроз и злоумышленников.

Аутентификация и авторизация в SSH

Аутентификация - это процесс проверки подлинности пользователя, чтобы убедиться, что он имеет право получить доступ к системе. Для аутентификации в SSH обычно используется пароль, который пользователь вводит при подключении к удаленному серверу. Однако парольная аутентификация может быть уязвимой для атак перебора паролей, поэтому важно принимать дополнительные меры безопасности.

Авторизация - это процесс проверки прав доступа пользователя после успешной аутентификации. В SSH авторизация основана на файле конфигурации сервера, который определяет, какие пользователи имеют право подключаться к серверу и какие команды они могут выполнять.

Для усиления безопасности SSH можно использовать следующие методы аутентификации:

- Публичные ключи - пользователь создает пару ключей: закрытый ключ хранится на его локальном компьютере, а публичный ключ добавляется на удаленный сервер. При подключении к серверу, клиент использует свой закрытый ключ для аутентификации. Этот метод более безопасен, чем парольная аутентификация, так как не требует передачи пароля по сети.

- Аутентификация с помощью алгоритма Challenge-Response - сервер генерирует случайную последовательность символов (вызов) и отправляет ее клиенту. Клиент использует свой пароль для вычисления ответа на вызов и отправляет его обратно на сервер для проверки.

- Аутентификация с помощью аппаратного токена - вместо пароля пользователь использует специальное устройство (токен), которое генерирует одноразовые пароли или подписывает вызовы сервера.

- Аутентификация с помощью двухфакторной аутентификации - пользователь должен предоставить два фактора для проверки подлинности, например, пароль и одноразовый код, полученный через SMS или мобильное приложение.

Настройка доступа в SSH обычно выполняется через файл конфигурации sshd_config на сервере. В этом файле можно указать, какие пользователи или группы пользователей имеют право подключаться к серверу и какие методы аутентификации разрешены.

Правильная настройка аутентификации и авторизации в SSH является важным шагом для обеспечения безопасности сервера. Путем использования надежных методов аутентификации, ограничения прав доступа, и регулярного обновления паролей, можно значительно усилить защиту сервера от несанкционированного доступа.

Журналирование и мониторинг SSH-сессий

Ведение журналов SSH позволяет отслеживать активность пользователей и обнаруживать потенциальные атаки на сервер. В случае возникновения проблем или нарушений безопасности, журналы могут быть использованы для выявления и анализа этих событий.

Журналы SSH могут быть настроены для отправки уведомлений о подозрительной активности на сервере или получать информацию о попытках неудачного входа. Это позволяет администратору быстро реагировать на потенциальные угрозы и принимать меры по предотвращению атак.

Мониторинг SSH-сессий может быть организован с использованием специальных инструментов или с помощью программного обеспечения для журналирования, которое предоставляет сервер SSH. Эти инструменты могут анализировать данные журналов, создавать отчеты и предупреждать администратора о подозрительной активности.

Настройка правильного журналирования и мониторинга SSH-сессий обеспечивает дополнительный уровень безопасности для вашего сервера. Использование данного подхода позволяет оперативно отслеживать и реагировать на потенциальные угрозы, а также проводить анализ и аудит безопасности системы.

Регулярное обновление SSH-сервера

Важно следить за релизами обновлений и новых версий SSH-сервера, а также операционной системы, на которой он установлен. Разработчики регулярно выпускают исправления проблем, связанных с безопасностью, и важно их установить как можно скорее.

Для обновления SSH-сервера нужно выполнить несколько шагов:

- Проверить наличие новых версий SSH-сервера и операционной системы, на которой он установлен. Можно использовать официальные сайты разработчиков или инструменты управления пакетами.

- Прочитать описание обновлений и ознакомиться с изменениями, которые они вносят. Это позволит определить, насколько критично обновление для сервера.

- Создать резервную копию конфигурационных файлов SSH-сервера перед обновлением. Если что-то пойдет не так, можно будет быстро восстановить старую конфигурацию.

- Установить новую версию SSH-сервера, следуя инструкции разработчиков или инструментам управления пакетами. При этом необходимо быть осторожным и внимательным, чтобы избежать возможных ошибок в процессе установки.

- После успешной установки проверить работоспособность SSH-сервера и протестировать доступ к нему.

После обновления сервера необходимо также обновить все клиенты, которые подключаются к SSH-серверу. Это позволит использовать новые функции и исправления безопасности, а также гарантировать совместимость между клиентами и сервером.

Регулярное обновление SSH-сервера - важная составляющая безопасности сервера. Следуя этим рекомендациям, можно снизить вероятность возникновения угроз и повысить защиту ваших данных.