Быстрый и безопасный доступ к удаленному серверу является критически важным для множества современных предприятий и организаций. В настоящее время, большинство администраторов серверов используют протокол SSH (Secure Shell) для защищенного подключения к удаленным системам. Однако, с появлением новых технологий и развитием сетевых протоколов, появляются и новые методы подключения к серверу, не требующие использования SSH.

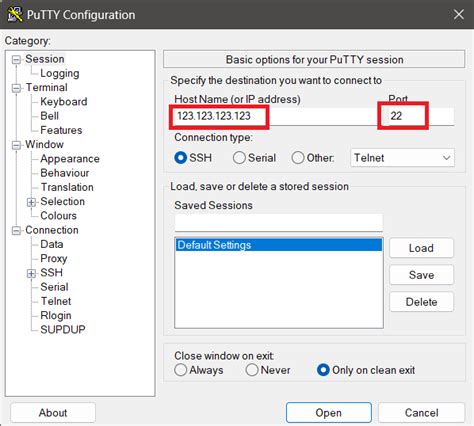

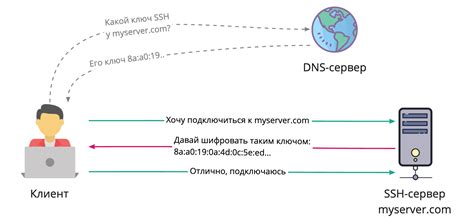

С одной стороны, SSH является надежным и широко распространенным протоколом, обеспечивающим шифрование данных и аутентификацию при подключении к серверу. Однако, его использование требует от пользователя знания пароля или ключа для аутентификации. Кроме того, SSH имеет некоторые ограничения, связанные с пропускной способностью сети и возможностью его блокировки в некоторых сетях.

В свете этих ограничений, специалисты в области IT постоянно ищут новые методы подключения к серверу без использования SSH. Одним из таких методов является использование веб-протоколов, таких как HTTP и HTTPS, вместо SSH. Это позволяет обойти ограничения, связанные с блокировкой SSH в сетях, а также упрощает настройку аутентификации и повышает безопасность, благодаря использованию современных методов шифрования и проверки подлинности.

Новые методы подключения к серверу без SSH

Одна из альтернативных технологий - Telnet. Telnet позволяет удаленно управлять сервером, используя стандартные текстовые команды. Хотя Telnet не является безопасным протоколом, его все еще можно использовать внутри защищенных сетей или в случаях, когда безопасность не является приоритетом.

Другой метод - использование веб-интерфейса. Многие современные серверы позволяют удаленно управляться через веб-браузер. Они предоставляют доступ к различным функциям и настройкам сервера, не требуя подключения через SSH. Веб-интерфейсы обычно обеспечивают удобный и интуитивно понятный способ управления сервером.

Альтернативой SSH является также протокол RDP (Remote Desktop Protocol). RDP используется для удаленного управления оконными серверами. Он позволяет передавать данные о визуальной среде сервера на удаленный компьютер, что позволяет администраторам удаленно управлять сервером через графический интерфейс.

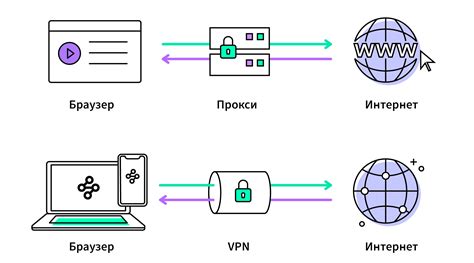

Наконец, можно использовать VPN (Virtual Private Network) для удаленного доступа к серверу без SSH. VPN создает безопасное соединение между удаленной машиной и сервером, позволяя получить доступ к серверу через защищенную сеть. Этот метод особенно полезен в случаях, когда требуется доступ к серверу из отдаленного места или через общественную сеть.

Безопасное подключение без SSH - роль и значение

Однако, с появлением новых технологий, возникают и новые способы безопасного подключения к серверу без использования SSH. Эти новые методы играют важную роль в обеспечении безопасности и могут быть ценными для различных ситуаций.

Один из таких методов - использование VPN (Virtual Private Network). Виртуальная частная сеть создает защищенное соединение между удаленным пользователем и сервером, в котором активен VPN-сервер. Вся информация, передаваемая через эту сеть, зашифрована, что обеспечивает высокую степень безопасности.

Еще одним методом является использование SSL/TLS (Secure Sockets Layer/Transport Layer Security). Эти протоколы используются для шифрования данных, передаваемых между клиентом и сервером. SSL/TLS не только защищает данные, но и аутентифицирует сервер, что предотвращает возможные атаки вроде "подмены" сервера.

Роль и значение безопасного подключения без SSH заключаются в том, что они предоставляют альтернативные методы подключения к серверу, обеспечивая высокую степень безопасности и надежности. Это особенно полезно в случаях, когда использование SSH невозможно или нежелательно, например, в ограниченных сетевых средах или когда необходимо обеспечить дополнительные уровни безопасности.

В конечном счете, выбор метода безопасного подключения к серверу зависит от конкретных требований и условий. Важно оценить риски и выбрать наиболее подходящий метод, чтобы обеспечить безопасное и надежное подключение к серверу в каждой конкретной ситуации.

Биометрическая аутентификация - инновационный способ доступа

Биометрическая аутентификация основана на использовании уникальных физических или поведенческих характеристик пользователей для проверки их личности. Такие характеристики могут включать отпечатки пальцев, голос, лицо или радужную оболочку глаза. Вся информация о пользователе хранится в зашифрованном виде, что гарантирует высокий уровень безопасности.

Преимущества биометрической аутентификации очевидны. Во-первых, это удобство использования. Пользователям необходимо просто предоставить свою уникальную биометрическую информацию, и система автоматически проверит их личность. Это устраняет необходимость запоминать сложные пароли и вводить их каждый раз при входе на сервер.

Во-вторых, биометрическая аутентификация обеспечивает высокий уровень безопасности. Уникальные биометрические данные пользователя затрудняют возможность несанкционированного доступа к серверу. Даже если злоумышленник узнает логин и пароль пользователя, ему все равно понадобится физическое присутствие пользователя для подтверждения своей личности.

Наконец, биометрическая аутентификация препятствует возможности подделки или угадывания паролей. Уникальные биометрические данные не могут быть украдены или угаданы, так как они индивидуальны для каждого пользователя.

Однако, несмотря на все преимущества, биометрическая аутентификация имеет и некоторые недостатки. Во-первых, это высокие затраты на внедрение и настройку системы. Система должна быть способна сканировать и проверять биометрические данные пользователей, что требует дорогостоящего оборудования и программного обеспечения.

Во-вторых, существует риск утечки или компрометации биометрических данных. Если злоумышленники получат доступ к зашифрованным данным, они могут попытаться восстановить или подделать уникальные биометрические данные пользователя.

В целом, биометрическая аутентификация - это революционный способ доступа к серверу без использования паролей. Очевидные преимущества удобства использования и высокого уровня безопасности делают ее привлекательной альтернативой для многих организаций и пользователей. Однако перед внедрением такой системы необходимо тщательно оценить затраты и риски, связанные с хранением и использованием биометрических данных.

Коды одноразового доступа - гарантированная безопасность

Коды одноразового доступа - это динамические пароли, которые генерируются специальными приложениями или устройствами. Они действуют только один раз и имеют ограниченное время жизни, что делает их практически бесполезными для злоумышленников. Для авторизации пользователю необходимо ввести текущий код OTP, который генерируется на устройстве или приложении.

Основное преимущество кодов одноразового доступа - это максимальный уровень безопасности. Все генерируемые коды уникальны, и даже если злоумышленник узнает код, который был использован ранее, он не сможет им воспользоваться, так как срок его действия истек.

Кроме того, коды одноразового доступа могут быть использованы как дополнительный слой защиты. Например, помимо обычного пароля для авторизации по SSH, можно также запросить ввод текущего кода OTP. Это позволяет обеспечить двухфакторную аутентификацию и повысить уровень безопасности.

На сегодняшний день существует множество приложений и устройств, которые могут генерировать коды одноразового доступа. Некоторые из них базируются на алгоритмах временных меток, другие - на событиях. В любом случае, каждый код генерируется индивидуально для конкретного пользователя и может быть использован только им.

Таким образом, коды одноразового доступа являются надежным методом обеспечения безопасности при подключении к серверу без SSH. Они гарантируют, что только правильные пользователи смогут получить доступ к системе, а злоумышленники будут оставлены за пределами. Использование кодов OTP минимизирует вероятность несанкционированного доступа и помогает предотвратить возможные угрозы информационной безопасности.

Веб-консоли - удобный способ удаленного подключения

Веб-консоли представляют собой инструменты, которые позволяют администраторам удаленно подключаться к серверам, не используя протокол SSH. Это удобное и безопасное решение для управления серверами и выполнения команд, особенно когда доступ к SSH ограничен или недоступен.

Одним из основных преимуществ использования веб-консолей является возможность получить доступ к серверу через веб-интерфейс, что позволяет использовать их с любого устройства с подключением к Интернету, включая мобильные устройства. Благодаря этому, администраторы могут управлять серверами со своих смартфонов или планшетов, делая процесс удаленного управления более мобильным и гибким.

Веб-консоли также обеспечивают высокую степень безопасности, так как они используют HTTPS для защищенного соединения. Это значит, что все данные, передаваемые между сервером и клиентом, шифруются и защищены от несанкционированного доступа. Кроме того, веб-консоли часто позволяют настроить различные уровни доступа и права пользователей, что дополнительно повышает безопасность в процессе удаленного управления.

Веб-консоли предлагают простой и интуитивно понятный интерфейс, который не требует особых навыков или знаний в области командной строки. Это делает использование веб-консолей доступным для широкого круга пользователей, включая начинающих администраторов. С помощью веб-консолей можно выполнять все необходимые команды и задачи удаленного управления сервером, включая установку программ, конфигурирование системы или восстановление данных.

В целом, веб-консоли представляют собой удобный и безопасный способ удаленного подключения к серверам, который может быть использован в различных сценариях и ситуациях. Они упрощают процесс управления серверами и обеспечивают комфортную работу, независимо от места и устройства, с которого осуществляется подключение.

Прокси-серверы - дополнительный уровень защиты

Прокси-серверы представляют собой дополнительный уровень защиты, который можно использовать при подключении к серверу без SSH. Прокси-сервер действует как посредник между клиентом и сервером, скрывая реальный IP-адрес клиента и обеспечивая анонимность и безопасность подключения.

Прокси-серверы могут быть полезными для различных целей. Они могут предотвратить атаки DDoS, защитить сервер от несанкционированного доступа и сканирования портов, а также обеспечить быстрый и стабильный доступ к серверу.

При использовании прокси-серверов клиент отправляет свой трафик через прокси-сервер, который затем перенаправляет его на целевой сервер. Таким образом, реальный IP-адрес клиента остается скрытым, что делает его невидимым для атакующих.

Прокси-серверы могут реализовываться как программным обеспечением, так и аппаратными устройствами. Они могут быть настроены для выполнения различных функций, включая фильтрацию трафика, кэширование данных и контроль доступа.

| Преимущества использования прокси-серверов: |

| 1. Анонимность и безопасность подключения; |

| 2. Защита от атак DDoS; |

| 3. Защита сервера от несанкционированного доступа; |

| 4. Ускорение и стабильность доступа к серверу; |

| 5. Возможность фильтрации трафика и контроля доступа; |

| 6. Кэширование данных для более быстрого доступа. |

В целом, прокси-серверы могут быть полезным дополнением к подключению к серверу без SSH. Они обеспечивают дополнительный уровень защиты, анонимность и улучшают общую производительность и доступность сервера.