Техника передачи хэша стала неотъемлемой частью современной информационной безопасности. Она используется для защиты паролей, цифровых подписей и других важных данных от несанкционированного доступа и изменений.

Основной принцип работы этой техники заключается в использовании алгоритма хэширования, который преобразует исходные данные в неповторимую строку фиксированной длины. Хэш-функции обеспечивают надежность и целостность передаваемых данных, так как даже незначительное изменение исходных данных приводит к совершенно иной хэш-строке.

Применение техники передачи хэша широко востребовано в различных сферах. Она используется в программировании, компьютерной безопасности, криптографии и многих других областях. С ее помощью можно создавать безопасные аутентификационные методы, проверять целостность данных, осуществлять поиск в базах данных и многое другое.

Однако, несмотря на все преимущества данной техники, следует учитывать, что она не является идеальной и может быть подвержена атакам. Поэтому очень важно выбирать надежные алгоритмы хэширования и применять дополнительные меры безопасности для сохранения целостности и конфиденциальности данных.

Принципы работы и применение техники передачи хэша

Принцип работы техники передачи хэша основан на алгоритмах хэширования, которые преобразуют входные данные в уникальную последовательность символов фиксированной длины. Хэш-функции обладают свойством неразрывности, то есть даже небольшое изменение входных данных приводит к полностью другому хэшу.

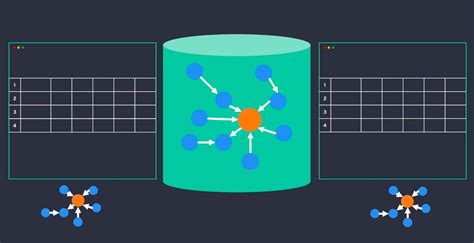

При передаче данных через открытую сеть отправитель вычисляет хэш данных и передает его вместе с самими данными получателю. Получатель проводит те же вычисления и сравнивает полученный хэш с переданным. Если хэши совпадают, значит данные не были изменены в процессе передачи. Если хэши различны, это указывает на возможность возникновения проблемы.

Применение техники передачи хэша очень широко. Она используется в различных областях, таких как:

- Аутентификация пользователей: передача хэша пароля вместо самого пароля позволяет более безопасно хранить пользовательские данные и защищает их от утечки в случае компрометации системы.

- Проверка целостности файлов: хэш-суммы файлов могут быть использованы для проверки целостности и подлинности файлов.

- Защита от подделки: хэши могут быть использованы для проверки целостности сообщений и данных. Например, хэш может быть добавлен к сообщению, чтобы получатель мог убедиться, что оно не было изменено в процессе передачи.

- Цифровые подписи: хэши могут быть использованы в процессе создания и проверки цифровых подписей. Хэш сообщения подписывается отправителем, а получатель может проверить подпись, вычислив хэш и сравнив его с переданным значением.

Техника передачи хэша является важным инструментом в обеспечении безопасности информации в открытых сетях. Правильное применение этой техники помогает защитить данные от несанкционированного доступа, изменения и подделки.

Основные принципы работы и применение хэширования

Во-первых, хэш-функции должны быть быстрыми и эффективными для вычисления. Они должны быть способными преобразовывать ввод любого размера в фиксированный хэш за разумное время.

Во-вторых, хэш-функции должны быть односторонними, то есть невозможно восстановить исходный ввод по его хэшу. Это важно для обеспечения безопасности данных, поскольку хэши часто используются для хранения паролей или проверки целостности файлов.

Третий принцип работы хэш-функций - это возникновение уникального хэша для каждого уникального ввода. Это означает, что даже небольшое изменение во входных данных должно привести к существенному изменению в хэше. Это свойство называется "эффектом распространения" и обеспечивает надежность хэш-функций.

Применение хэширования включает ряд различных областей. Первое - это обеспечение безопасности данных. Хэши часто используются для защиты паролей, проверки целостности файлов и обнаружения вмешательства в информационные системы.

Другое применение хэшей состоит в создании уникальных идентификаторов для данных. Хэши могут использоваться для вычисления и хранения идентификаторов, что упрощает поиск и сопоставление данных в базах данных и иных информационных системах.

Хэши также широко используются в криптографии. При шифровании данных, хэши могут использоваться для представления больших объемов информации более компактными и удобными форматами.

В завершении, принципы работы и применение хэширования играют ключевую роль в обеспечении безопасности данных и эффективности информационных систем. Понимание этих принципов позволяет разработчикам создавать более надежные и защищенные приложения.

Применение техники передачи хэша в криптографии

Одним из основных применений техники передачи хэша является защита паролей. При регистрации в системе, пароль пользователя хэшируется с помощью хэш-функции, и хэш сохраняется в базе данных вместо самого пароля. При авторизации, введенный пользователем пароль также хэшируется и сравнивается с хэшем, хранящимся в базе данных. Если хэши совпадают, пользователю предоставляется доступ к системе, иначе - доступ запрещается.

Еще одним применением техники передачи хэша является защита цифровых подписей. При создании цифровой подписи, данные подвергаются хэшированию, и полученный хэш шифруется с использованием секретного ключа отправителя. Полученная цифровая подпись передается вместе с данными. Получатель, используя открытый ключ отправителя, расшифровывает цифровую подпись и сравнивает полученный хэш с хэшем полученных данных. Если хэши совпадают, можно быть уверенным, что данные не были изменены в процессе передачи и что отправитель действительно был автором данных.

Техника передачи хэша также находит применение в цифровых сертификатах. Цифровой сертификат содержит информацию о владельце, а также его открытый ключ и цифровую подпись. При проверке цифрового сертификата, получатель может вычислить хэш открытого ключа и сравнить его с хэшем, содержащимся в сертификате. Если хэши совпадают, можно быть уверенным, что сертификат является действительным и не был изменен.

Применение техники передачи хэша в криптографии позволяет обеспечить целостность данных, аутентификацию информации и защиту от подделки. Это важный инструмент для обеспечения безопасности в различных областях, таких как защита паролей, цифровые подписи и цифровые сертификаты. Использование хэш-функций и передача хэшей являются неотъемлемой частью современной криптографии.

Применение техники передачи хэша в защите паролей

В процессе передачи паролей, вместо отправки их в открытом виде, серверы передают только хэши паролей. Это делается для того, чтобы в случае несанкционированного доступа к передаваемым данным, злоумышленник не смог получить реальные пароли пользователей.

При аутентификации пользователя, сервер сравнивает хэш, полученный от пользователя с хранящимся в базе данных хэшем. Если они совпадают, то пользователь считается аутентифицированным. Таким образом, даже если хэши похищены злоумышленником, ему будет сложно получить исходные пароли.

Применение техники передачи хэша в защите паролей позволяет повысить безопасность паролей пользователей и снизить риск их компрометации. Однако, стоит помнить, что использование сильных хэш-функций и правильное хранение хэшей являются критическими факторами для эффективной защиты паролей.

| Преимущества | Недостатки |

|---|---|

| Улучшение безопасности паролей | Требует дополнительных вычислений |

| Затрудняет получение реальных паролей при компрометации хэшей | Возможность атаки методом подбора хэшей |

| Возможность использования различных хэш-функций для различных систем | Сложность реализации в некоторых случаях |

Применение техники передачи хэша для интеграции данных

Использование техники передачи хэша в процессе интеграции данных обеспечивает следующие преимущества:

| 1. | Целостность данных: получатель может быть уверен в том, что данные не были повреждены или изменены во время передачи. |

| 2. | Подлинность данных: получатель может проверить, что данные были отправлены ожидаемым отправителем и не были подменены третьей стороной. |

| 3. | Безопасность: использование хэш-функций обеспечивает защиту данных от прямого чтения и предотвращает возможность обратного преобразования хэша в исходные данные. |

| 4. | Эффективность: передача только хэша данных вместо самих данных может значительно снизить объем трафика и ускорить процесс передачи. |

Применение техники передачи хэша особенно полезно в сферах, где важно обеспечить безопасность и целостность данных, таких как банковские системы, электронная коммерция, системы управления контентом и многое другое. Эта техника также может быть использована в сочетании с другими методами обеспечения безопасности данных для создания надежных интеграционных решений.