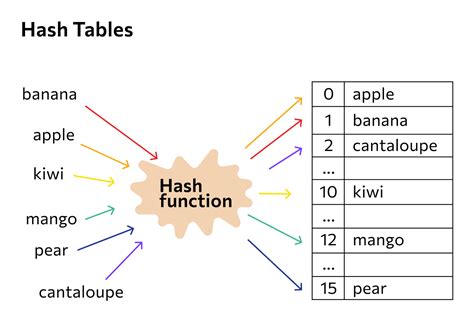

Хеширование - это важный процесс обеспечения безопасности данных. При помощи хеш-функции исходные данные преобразуются в уникальный хеш-код, который невозможно обратно преобразовать. Как правило, хеширование используется для защиты паролей и других конфиденциальных данных.

Чтобы включить хеширование, необходимо выполнить несколько простых шагов. Во-первых, выберите подходящую хеш-функцию. Некоторые из наиболее популярных алгоритмов хеширования включают MD5, SHA-1 и SHA-256. Обратите внимание, что некоторые из этих алгоритмов устарели и могут быть небезопасными, поэтому рекомендуется использовать более современные алгоритмы, такие как SHA-256.

Во-вторых, необходимо реализовать хеширование в вашем коде. Это можно сделать с использованием специальных библиотек или функций языка программирования. Отметим, что хеширование должно выполняться на серверной стороне, чтобы предотвратить несанкционированный доступ к исходным данным. Кроме того, рекомендуется добавить соль (случайную дополнительную информацию) к данным перед хешированием, чтобы усложнить обратный анализ хеш-кода.

В-третьих, не забудьте проверить хеш-код при аутентификации. При сравнении пароля или других данных с хеш-кодом следует использовать безопасную функцию сравнения, которая устойчива к атакам по времени. Это поможет защитить систему от подбора пароля с помощью перебора.

Хеширование - это важная составляющая безопасности данных. Следуя простым шагам, можно легко включить хеширование и повысить уровень защиты вашей системы от несанкционированного доступа и взломов.

Включение хеширования: шаг за шагом

Если вы хотите включить хеширование в своем проекте, вам потребуется выполнить несколько простых шагов.

Шаг 1: Выбор подходящего алгоритма хеширования

Существует множество алгоритмов хеширования, и выбор зависит от ваших конкретных требований. Некоторые из наиболее популярных алгоритмов включают MD5, SHA-1, SHA-256 и SHA-512. Убедитесь, что выбранный вами алгоритм является безопасным и надежным.

Шаг 2: Реализация хеширования в вашем коде

Как только вы выбрали подходящий алгоритм хеширования, вам необходимо реализовать его в вашем коде. Это может включать в себя использование библиотек или встроенных функций, предоставляемых вашим языком программирования.

Шаг 3: Применение хеширования к вашим данным

Теперь, когда вы реализовали хеширование в своем коде, вы можете применить его к вашим данным. Обычно это включает в себя передачу данных в функцию хеширования и получение результата в виде хеша.

Шаг 4: Сохранение хешей в безопасности

При использовании хеширования очень важно сохранять хеши в безопасности. Хеши не должны быть доступны никому, кроме авторизованных пользователей, поскольку они могут использоваться для восстановления оригинальных данных. Рекомендуется применять дополнительные методы безопасности, такие как соль (salt) или ключ (key), для дополнительной защиты хешей.

Это были основные шаги для включения хеширования в ваш проект. Помните, что хеширование - это всего лишь один из множества методов защиты данных, и что безопасность должна быть полной и всесторонней.

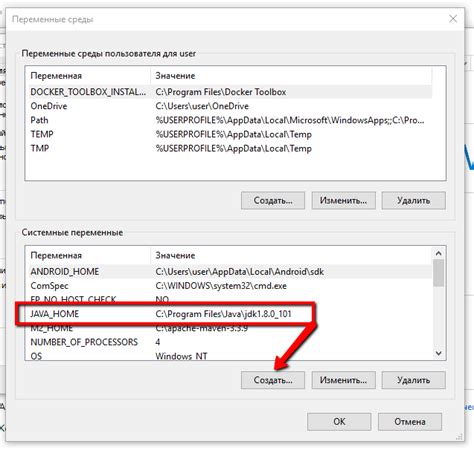

Установка необходимых инструментов

Для включения хеширования необходимо установить специальные инструменты:

- Выберите подходящий алгоритм хеширования. Рекомендуется использовать один из популярных алгоритмов, таких как MD5, SHA-1 или SHA-256.

- Установите программу для генерации хешей. Чаще всего это может быть консольная утилита или библиотека для выбранного алгоритма.

- Скачайте и установите необходимые зависимости и библиотеки, если таковые есть. Они могут потребоваться для работы выбранной программы или библиотеки.

- Проверьте работоспособность установленных инструментов, запустив простой тестовый пример или команду. Убедитесь, что хеши генерируются корректно и соответствуют выбранному алгоритму.

После успешной установки всех необходимых инструментов вы будете готовы приступить к использованию хеширования в своем проекте.

Генерация хеш-функции

Существует множество алгоритмов генерации хеш-функций, каждый из которых имеет свои особенности и применение. Некоторые из самых популярных алгоритмов хеширования включают MD5, SHA-1 и SHA-256.

Процесс генерации хеш-функции обычно состоит из следующих шагов:

- Выбор алгоритма хеширования: в зависимости от требований безопасности и целей хеширования выбирается подходящий алгоритм.

- Подготовка данных: входные данные, которые необходимо хешировать, должны быть подготовлены в определенном формате или преобразованы в нужный вид.

- Применение алгоритма: выбранный алгоритм применяется к подготовленным данным для генерации хеш-значения.

- Получение хеш-значения: в результате применения алгоритма получается уникальное хеш-значение, которое можно использовать для идентификации данных.

Важно отметить, что хеш-функция должна быть устойчивой к коллизиям - ситуациям, когда двум разным входным данным соответствует одно и то же хеш-значение. Коллизии могут привести к потере данных и нарушению целостности информации.

Генерация хеш-функции является неотъемлемой частью множества современных технологий, включая безопасность информации, цифровые подписи и проверку целостности данных. Понимание процесса генерации хеш-функции позволяет эффективно использовать ее в различных сферах деятельности.

Подключение хеширования в программном коде

Для подключения хеширования в программном коде вам потребуется использовать криптографическую библиотеку, которая предоставляет функции для работы с хеш-функциями. Например, в Python для этой цели можно использовать модуль hashlib.

Ниже приведен пример кода на Python, который демонстрирует, как использовать модуль hashlib для хеширования данных:

import hashlib

data = "Hello, world!"

def hash_data(data):

# Создаем объект хеш-функции

hasher = hashlib.sha256()

# Преобразуем данные в байтовую строку и обновляем хеш-функцию

hasher.update(data.encode('utf-8'))

# Получаем хеш в виде строкового представления

hash_value = hasher.hexdigest()

print(hash_value)

return hash_value

# Вызываем функцию хеширования

hash_data(data)

При разработке программного кода, важно учитывать, что хеширование может замедлить выполнение программы, особенно при больших объемах данных. Поэтому, стоит использовать хеширование только там, где оно явно необходимо, например, для проверки целостности данных или аутентификации.

Защита хеш-функции от взлома

Однако, хеш-функции могут быть взломаны, поэтому важно принять меры для защиты хеш-функций от взлома. Вот несколько основных шагов, которые помогут в этом:

- Выберите надежную хеш-функцию: При выборе хеш-функции обратите внимание на ее стойкость к различным атакам. Область применения хеш-функции также должна соответствовать вашим потребностям.

- Добавьте соль: Соль - это случайная строка, которая добавляется к исходным данным перед хешированием. Это обеспечивает дополнительную защиту от словарных и атак с использованием таблиц радужных хешей.

- Используйте итеративное хеширование: Итеративное хеширование - это процесс многократного применения хеш-функции к данным. Это усложняет атакующим расчет и проверку обратного хеша.

- Шифруйте исходные данные: Прежде чем хешировать данные, их можно зашифровать, чтобы предотвратить возможность восстановления исходной информации из хеш-кода.

- Мониторинг целостности данных: Проверка целостности данных позволяет обнаружить, если их хеш-код изменяется, что может указывать на подделку или нарушение безопасности.

Применение этих шагов поможет сделать вашу хеш-функцию более стойкой к взлому.

Тестирование и проверка работы хеширования

После того как вы включили хеширование на вашем веб-сайте, важно протестировать и убедиться, что оно работает правильно. Для этого вы можете использовать различные методы и инструменты.

Одним из способов тестирования является создание тестового пользователя и проверка, как сохраняются и сравниваются его пароли. Вы можете создать аккаунт с паролем, затем попытаться войти используя правильный и неправильный пароль. Если система работает корректно, она должна разрешить доступ только с правильным паролем и отклонить доступ с неправильным паролем.

Также вы можете использовать специальные инструменты для проверки хеш-функций. Эти инструменты генерируют хеши для заданных данных и затем сравнивают полученный хеш с эталонным хешем. Если полученный хеш совпадает с эталонным, то хеширование работает верно.

Дополнительно, вы можете проверить производительность хеширования. Если ваш веб-сайт обрабатывает большое количество паролей или другой конфиденциальной информации, важно убедиться, что хеширование выполняется быстро и эффективно. Для этого можно провести тесты на скорость хеширования с использованием различных алгоритмов.

Важно помнить, что тестирование и проверка работы хеширования должны быть регулярными, особенно при изменении алгоритма хеширования или настройках безопасности вашего веб-сайта. Это поможет обнаружить возможные проблемы и своевременно принять меры для их исправления.