В наши дни защита личной информации стала особенно важной. Однако в ряде случаев, когда нам нужно получить доступ к компьютеру другого человека, мы можем столкнуться с проблемой ввода пароля. Что же делать в такой ситуации? Существуют различные простые способы, которые могут помочь узнать пароль пользователя компьютера и гарантировать доступ к нужной нам информации.

В первую очередь, стоит отметить, что самым простым, но и наиболее неправильным способом является попытка угадать пароль. Это может занять много времени и не дать никаких результатов. Более эффективным способом является использование программного обеспечения для взлома паролей. Однако такой подход может быть противозаконным и недоступным для обычного пользователя.

Альтернативный способ, который позволяет обойти ввод пароля при доступе к компьютеру, заключается в использовании LiveCD. Для этого достаточно загрузиться с диска, на котором находится Linux-дистрибутив, и изменить пароль администратора. Этот метод требует некоторых навыков и может быть недоступен для некоторых пользователей.

Наконец, еще один простой способ узнать пароль пользователя компьютера заключается в использовании специальных программ для получения доступа к паролю пользователя. Некоторые из этих программ могут быть легальными и используются системными администраторами для восстановления паролей. Однако стоит помнить, что использование таких программ без разрешения пользователя может быть противозаконным.

Уязвимости их обход

К сожалению, многие люди часто выбирают слабые пароли или используют одинаковые пароли для разных учетных записей. Это создает уязвимости и облегчает задачу злоумышленникам, желающим получить несанкционированный доступ к информации пользователей компьютера.

Одним из методов обхода паролей является перебор. Злоумышленник просто пытается ввести все возможные комбинации символов, пока не найдет правильный пароль. Это может занять много времени, но если пароль слишком простой или короткий, шансы на успешный взлом значительно возрастают.

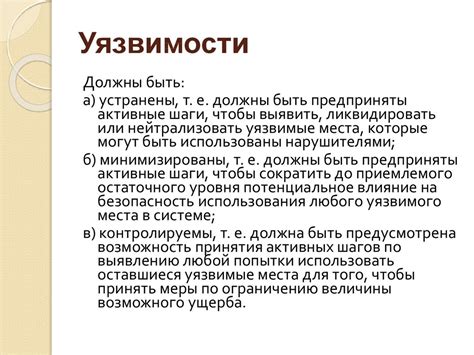

Другой распространенный метод - использование уязвимостей в программном обеспечении. Хакеры ищут ошибки или слабые места в операционных системах или приложениях, которые могут быть использованы для обхода или получения пароля пользователя. В таких случаях взлом может произойти практически мгновенно, если злоумышленник обнаружит и использовать найденную уязвимость.

Еще один метод - социальная инженерия. Злоумышленники могут использовать трюки и манипуляции, чтобы убедить пользователя предоставить им свой пароль или другую конфиденциальную информацию. Это может быть звонок с просьбой о предоставлении помощи, электронное письмо с просьбой обновить пароль или фальшивая веб-страница, похожая на страницу авторизации, чтобы украсть учетные данные пользователя.

И, наконец, важно отметить, что хранение паролей в ненадежных местах или в формате, который можно легко взломать, также представляет уязвимость. Если злоумышленник получит доступ к хранилищу паролей или узнает, как расшифровать или восстановить пароли, то весь доступ к информации пользователя будет открыт.

| Метод обхода | Описание |

|---|---|

| Перебор | Попытка ввода всех возможных комбинаций символов |

| Уязвимости в программном обеспечении | Использование ошибок или слабых мест в системе или приложении |

| Социальная инженерия | Манипуляция пользователями для получения пароля |

| Ненадежное хранение паролей | Хранение паролей в небезопасных местах или форматах |

Социальная инженерия для получения доступа

Социальная инженерия включает в себя множество приемов и методов, в зависимости от цели и ситуации. Некоторые из наиболее распространенных методов включают:

- Фишинг: злоумышленник отправляет пользователям электронные письма или сообщения, выдавая себя за доверенное лицо или организацию. В этих письмах обычно просится предоставить свои персональные данные, включая пароли.

- Поддельные звонки: злоумышленник звонит пользователю, выдавая себя за сотрудника технической поддержки или представителя компании, и запрашивает пароль или другую конфиденциальную информацию.

- Социальные сети: злоумышленник может использовать информацию, размещенную пользователем в социальных сетях, чтобы подобрать или угадать его пароль.

- Перехват нажатий клавиш: злоумышленник может использовать специальное программное обеспечение или аппаратное устройство, чтобы регистрировать нажатия клавиш и записывать пароли.

Очень важно быть осторожным и бдительным в отношении подобных атак. Никогда не следует предоставлять свои пароли или другую конфиденциальную информацию по запросу любому незнакомцу или через ненадежные каналы связи.

Кейлоггеры: контролируйте нажатия клавиш

Установка кейлоггера может быть достаточно простой задачей, но она требует физического доступа к компьютеру. Некоторые кейлоггеры представляют собой программы, которые могут быть установлены на компьютере пользователя через электронную почту или вредоносное программное обеспечение.

При использовании кейлоггеров важно обратить внимание на безопасность. Кейлоггеры могут быть обнаружены антивирусными программами, поэтому стоит использовать надежные программы и устройства от проверенных производителей.

Однако, следует помнить, что использование кейлоггеров без согласия владельца компьютера является незаконным и может повлечь за собой негативные юридические последствия.

| Преимущества кейлоггеров | Недостатки кейлоггеров |

|---|---|

| Полный доступ к информации, включая пароли и логины | Морально и юридически неправомерно |

| Простота установки при физическом доступе к компьютеру | Могут быть обнаружены антивирусными программами |

| Возможность контроля нажатий клавиш | - |

"Слабые" пароли: первый и лучший вариант

Многие пользователи компьютеров выбирают такие пароли из-за их простоты и удобства запоминания. Однако, такой выбор является главным и самым распространенным промахом в безопасности данных.

Киберпреступники уже давно научились разгадывать простые пароли с помощью специальных программ, которые перебирают все возможные комбинации символов. Поэтому, если вы выбрали пароль, состоящий из одного слова или последовательности цифр, то вашу защиту легко сломать.

Использование сложных паролей с длинной и уникальной комбинацией символов является первым и лучшим вариантом защиты ваших данных. Рекомендуется использовать комбинации из прописных и строчных букв, цифр и специальных символов.

Кроме того, пароли необходимо регулярно менять и не использовать одинаковые пароли для разных учетных записей. Это поможет уберечь вашу информацию от несанкционированного доступа и повысит безопасность вашей системы.

Взлом паролей через словарь

Для взлома пароля через словарь необходимо составить список самых популярных и распространенных паролей, которые часто используются пользователями. Этот список может быть создан вручную или использоваться уже готовые словари паролей, которые можно найти в интернете.

Далее программа перебирает все пароли из словаря и проверяет их на совпадение с защищаемым паролем. Если совпадение найдено, взломщик получает доступ к системе и к информации, которую хранил пользователь.

Однако стоит отметить, что использование словаря для взлома паролей не всегда является успешным. Многие компьютерные системы имеют защиту от подобных атак и блокируют аккаунт после нескольких неудачных попыток входа.

Для увеличения безопасности, рекомендуется использовать сложные пароли, состоящие из комбинации букв, цифр и специальных символов, а также сменить пароль регулярно.

Брутфорс: взлом пароля путём перебора

Для проведения атаки брутфорса используются специальные программы, которые автоматически генерируют и проверяют пароли. Программа последовательно перебирает различные комбинации символов, начиная с самых простых (например, a, b, c...) и заканчивая самыми сложными (например, 1234567890, абвгд...). Чем длиннее пароль, тем больше времени потребуется на его взлом.

Стоит отметить, что с использованием программы брутфорса можно взломать только пароли, которые состоят из символов, известных программе. Если пароль содержит специальные символы или символы из других алфавитов, то время взлома может значительно увеличиться.

Брутфорс является достаточно медленным и ресурсоемким методом взлома пароля, особенно если пароль достаточно длинный и сложный. Однако, с помощью специализированных программ и мощного аппаратного обеспечения, время взлома может быть сокращено до нескольких минут.

Так как брутфорс является агрессивным методом взлома, его использование запрещено законом и может повлечь за собой серьезные юридические последствия. Поэтому, перед попыткой узнать пароль пользователя компьютера, рекомендуется обратиться к другим методам, таким как социальная инженерия или использование слабости в системе.

Использование уязвимостей программного обеспечения

Например, существуют программы, которые могут перехватывать вводимые пользователем данные, включая пароли. Они работают в фоновом режиме и записывают все нажатия клавиш. После этого злоумышленник может просмотреть записанные данные и узнать пароль пользователя.

Еще одним методом является использование уязвимостей в операционной системе или других установленных программах. Злоумышленник может обнаружить и использовать известные уязвимости, чтобы получить доступ к системе без ввода пароля. Например, если пользователь не устанавливает обновления безопасности, злоумышленник может использовать уязвимость, которую уже исправили в более новых версиях программы или операционной системы.

Однако использование уязвимостей программного обеспечения является незаконным действием и нарушает правила этики и безопасности. Такие действия наказываются законом и могут привести к серьезным последствиям.

| Преимущества | Недостатки |

|---|---|

| Доступ к паролю без знания пользователя | Незаконное действие |

| Возможность получить доступ к конфиденциальной информации | Нарушение правил безопасности |

| Получение полного контроля над компьютером | Наказание по закону |

Выявление паролей через хранение в браузере

Для того чтобы узнать пароль, нужно знать, каким образом хранятся пароли в браузере. Обычно пароли хранятся в виде хэш-функций, которые являются результатом преобразования пароля в непонятную набор символов. Однако, в большинстве случаев браузер автоматически заполняет поле с паролем, поэтому можно воспользоваться инструментами разработчика, чтобы увидеть исходный пароль.

Сначала необходимо открыть страницу, где пользователь вводит свой пароль, используя браузер Google Chrome. Затем нужно открыть инструменты разработчика, нажав правую кнопку мыши на странице и выбрав "Просмотреть код". После этого необходимо перейти на вкладку "Элементы" и найти форму, в которой пользователь вводит пароль. В атрибуте "value" можно увидеть сохраненный пароль.

Однако, следует помнить о том, что такой способ исключительно незаконен и нарушает частную жизнь пользователей. Всегда важно соблюдать принципы этики и не использовать информацию, полученную с использованием таких методов, без согласия владельца учетной записи.

В целом, выявление паролей через хранение в браузере является довольно простым способом доступа к информации. Однако, в современных браузерах присутствуют дополнительные функции безопасности, которые ersistentеся пользователем дополнительную защиту. Поэтому, если вы хотите обеспечить безопасность своей учетной записи и предотвратить несанкционированный доступ к вашей информации, рекомендуется использовать сложные и уникальные пароли для каждого аккаунта и регулярно их менять.

Использование перехватчиков трафика

Существует несколько программных инструментов для перехвата трафика, например, Wireshark или Fiddler. Они позволяют просматривать и анализировать данные, передаваемые через интернет-соединение, включая пароли и логин-данные пользователей.

Чтобы осуществить перехват трафика, необходимо установить выбранное программное обеспечение на компьютер, с которого будет осуществляться перехват. Затем программное обеспечение будет мониторить весь трафик, который проходит через компьютер. При наличии безопасного SSL-соединения возможностей перехвата значительно ограничены, однако в большинстве случаев перехватчики трафика все же позволяют получить пароль пользователя.

Важно отметить, что использование перехватчиков трафика - это незаконная практика, и их использование без согласия владельца компьютера или сети является незаконным. Поскольку эти инструменты могут быть использованы для воровства личных данных и нарушения правил конфиденциальности, их применение должно осуществляться только в рамках законов и согласия всех сторон, задействованных в процессе.

Таким образом, использование перехватчиков трафика может быть одним из способов получения пароля пользователя компьютера, но зачастую это незаконная практика и может повлечь серьезные юридические последствия для человека, осуществляющего такие действия.

Пароли по умолчанию: проверьте на "черную статистику"

Злоумышленники и киберпреступники активно используют базы данных с паролями по умолчанию для попытки взлома компьютеров и получения несанкционированного доступа к информации. Если пользователь не изменил пароль по умолчанию, то его компьютер становится уязвимым для атак.

Черная статистика представляет собой базу данных с известными паролями по умолчанию, которые можно использовать для попыток взлома. Она содержит информацию о паролях, которые были обнаружены в уязвимых компьютерных системах. Проверка паролей на черную статистику помогает определить, насколько ваш пароль безопасен и защищенный или же он находится в опасности быть взломанным.

Чтобы проверить свой пароль на черную статистику, существуют специализированные онлайн-сервисы и программы. Подобные инструменты сравнивают ваш пароль с паролями из базы черной статистики и предупреждают вас, если ваш пароль совпадает с одним из них. Если ваш пароль оказывается в списке черной статистики, рекомендуется сменить его незамедлительно.

Необходимо помнить, что пароль по умолчанию может быть установлен не только для учетной записи пользователя, но и для других системных компонентов, таких как маршрутизаторы, безопасные сетевые устройства и т. д. Поэтому регулярная проверка паролей на черную статистику является одним из важных шагов для обеспечения безопасности данных.

Однако стоит помнить, что проверка паролей по умолчанию на черную статистику не гарантирует полной безопасности. Рекомендуется также использовать сложные пароли, состоящие из комбинаций строчных и прописных букв, цифр и специальных символов.

Защитите свою информацию, проверьте ваши пароли на "черную статистику" и установите надежные, безопасные пароли для защиты своей системы от потенциальных угроз!