В наше информационное время, когда данные сталкиваются с воровством и просмотром со стороны злоумышленников, управление секретами становится важнее, чем когда-либо раньше. Как предпринимателю или руководителю компании необходимо принять все возможные меры, чтобы обезопасить вашу бизнес-информацию и клиентские данные. В этой статье мы рассмотрим эффективные стратегии по управлению секретами и поделимся с вами полезными советами, которые помогут вам сохранить конфиденциальность и надежность вашей информации.

Первым шагом в эффективном управлении секретами является определение, какая информация считается секретной и требует особой защиты. Это может быть любая конфиденциальная информация, включая пароли, банковские реквизиты, персональные данные клиентов, бизнес-планы и другие. Определите, какие данные являются критическими для вашего бизнеса и требуют усиленной защиты.

Второй важный аспект в управлении секретами - это регулярное обновление и изменение паролей и других секретных данных. Используйте сложные пароли, которые состоят из букв разного регистра, цифр и специальных символов. Никогда не используйте один и тот же пароль для разных учетных записей. Также не забывайте менять пароли регулярно, чтобы уменьшить риск несанкционированного доступа к вашей информации.

Третий совет по управлению секретами - это обучение сотрудников правилам безопасности и конфиденциальности. Проводите регулярные тренинги и обучения, где вы будете обсуждать важность секретности информации и различные виды угроз. Учите своих сотрудников использовать надежные пароли, не открывать подозрительные письма или ссылки, и работать с конфиденциальной информацией только в безопасной среде. Повышенное внимание к безопасности информации является ответственностью каждого сотрудника и помогает снизить риск утечек данных.

Защита конфиденциальности: защита важной информации и ценные советы

Существует несколько основных способов защиты конфиденциальности и важной информации. Важно понимать, что эти способы должны быть использованы совместно, чтобы создать надежную систему защиты. Ни один из них не является идеальным в отрыве от других. Вот несколько ценных советов, которые помогут вам обеспечить безопасность вашей важной информации:

1. Сложные пароли

Создание сложных паролей является одним из основных способов защиты конфиденциальности. Ваш пароль должен содержать различные символы, включая буквы в разных регистрах, цифры и специальные символы. Избегайте использования личных или простых слов, таких как дата рождения, имена или названия любимых вещей. Изменяйте пароли регулярно и не используйте один и тот же пароль для разных сервисов.

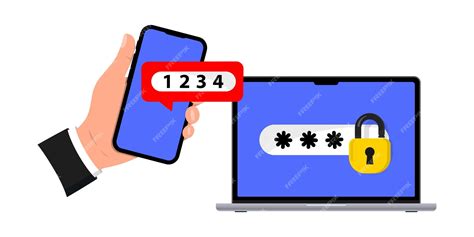

2. Двухфакторная авторизация

Двухфакторная авторизация - это дополнительный уровень защиты, который требует не только пароль, но и дополнительную проверку, например, использование SMS-сообщений, пуш-уведомлений или биометрических данных для входа в аккаунт. Активизируйте двухфакторную авторизацию для всех сервисов, где это возможно, чтобы предотвратить несанкционированный доступ к вашей важной информации.

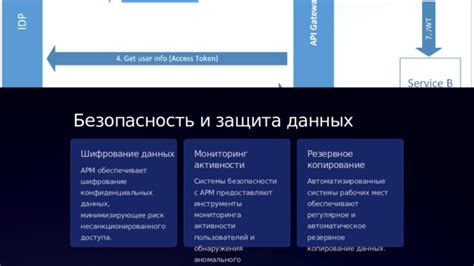

3. Шифрование данных

Шифрование данных - это процесс преобразования информации в непонятный для постороннего наблюдателя вид при помощи специальных алгоритмов и ключей. Шифрование может использоваться для защиты файлов, писем, сообщений и других форматов данных. При выборе сервисов и приложений убедитесь, что они используют надежные алгоритмы шифрования и не хранят ваши ключи доступа на серверах.

4. Антивирусное программное обеспечение

Использование надежного антивирусного программного обеспечения - это важное звено в цепи защиты конфиденциальности. Антивирусное ПО поможет вам обнаружить и уничтожить вредоносные программы, вирусы и другие угрозы информационной безопасности, которые могут попытаться получить доступ к вашим данным. Обновляйте свое антивирусное ПО регулярно и сканируйте систему на наличие угроз.

5. Обучение пользователей

Самая слабая точка в системе защиты - это человек. Очень важно обучать пользователей (включая себя), чтобы они знали о рисках и недопустимых действиях, которые могут привести к утечкам конфиденциальной информации. Всегда будьте осмотрительными при открытии вложений в электронных письмах, скачивании файлов из ненадежных источников и предоставлении личных данных на непроверенных сайтах.

Заключение:

Защита конфиденциальности - это важный аспект нашей современной жизни. Помните, что эффективная защита конфиденциальной информации требует комплексного подхода и использования разных методов защиты. Следуйте ценным советам, описанным выше, чтобы обеспечить надежную защиту вашей важной информации и сохранить конфиденциальность в нашей цифровой эпохе.

Где хранить важные данные: советы от экспертов по информационной безопасности

В современном мире, где данные играют все более важную роль, вопрос безопасного хранения информации становится актуальным. Как сохранить конфиденциальность данных, чтобы они не попали в руки злоумышленников? Мы собрали несколько полезных советов от экспертов по информационной безопасности, которые помогут вам правильно управлять и хранить важные данные.

1. Используйте надежные пароли. Создавая пароли, старайтесь использовать сочетание букв (капитальных и строчных), цифр и специальных символов. Подбирайте уникальные пароли для разных учетных записей и систем, чтобы их сложнее было взломать.

2. Храните данные в зашифрованном виде. Используйте надежные алгоритмы шифрования, чтобы защитить информацию от несанкционированного доступа. Не забывайте также процесс ее периодического обновления.

3. Используйте двухфакторную аутентификацию. Это дополнительный уровень защиты, который поможет предотвратить несанкционированный доступ к вашим данным. Включите эту функцию в своих учетных записях и системах, где это возможно.

4. Регулярно создавайте резервные копии данных. Никогда не знаете, когда произойдет сбой системы или какие-либо другие непредвиденные события. Регулярное создание резервных копий поможет избежать потери важной информации.

5. Используйте безопасное облачное хранилище. Если у вас большие объемы данных, облачное хранилище может быть лучшим вариантом. При этом выбирайте доверенных провайдеров и проверьте наличие надежных механизмов защиты данных.

6. Ограничьте доступ к данным. Установите соответствующие права доступа для каждого пользователя, чтобы защитить информацию от несанкционированного использования.

7. Обучайте сотрудников правилам информационной безопасности. Ваша команда - первое звено защиты данных. Проводите регулярные тренинги и обучайте сотрудников соблюдению правил и политик безопасности.

Следуя этим советам, вы сможете обеспечить безопасное хранение и управление важными данными. Если вы хотите дополнительно повысить уровень защиты, рекомендуется обратиться к профессионалам в сфере информационной безопасности, которые помогут вам выбрать и настроить наиболее подходящий набор мер по обеспечению конфиденциальности данных.

Пароли: лучшие практики по созданию надежных паролей и их управлению

Вот некоторые лучшие практики по созданию надежных паролей:

- Используйте длинные пароли: чем длиннее пароль, тем сложнее его угадать. Рекомендуется использовать пароли, содержащие не менее 12 символов.

- Избегайте очевидных паролей: не используйте простые последовательности, такие как "123456" или "password". Избегайте также личной информации, которую легко угадать, например, ваше имя или дата рождения.

- Сочетайте различные типы символов: использование комбинации заглавных и строчных букв, цифр и специальных символов делает пароль более сложным и устойчивым к взлому.

- Используйте уникальные пароли для каждого аккаунта: использование одного и того же пароля для нескольких аккаунтов может повлечь за собой компрометацию всех ваших аккаунтов в случае утечки пароля.

- Регулярно меняйте пароли: рекомендуется менять пароли не реже одного раза в несколько месяцев. Это поможет предотвратить возможность использования устаревших или скомпрометированных паролей.

Управление паролями также имеет важное значение для обеспечения безопасности. Вот некоторые советы по управлению паролями:

- Не делитесь паролями: никогда не сообщайте свои пароли по электронной почте, мессенджерам или другим ненадежным каналам связи. Помните, что компетентные организации никогда не будут запрашивать ваш пароль.

- Используйте надежное хранилище паролей: использование менеджера паролей помогает сохранить все ваши пароли в безопасном месте и позволяет создавать сложные пароли без необходимости запоминать их всех.

- Активируйте двухфакторную аутентификацию: использование двухфакторной аутентификации добавляет еще один уровень безопасности, требуя наличие физического устройства или приложения для подтверждения вашей личности.

- Мониторьте утечки паролей: регулярно проверяйте список утечек паролей и, если ваш пароль был скомпрометирован, немедленно измените его на новый.

Следуя этим лучшим практикам и регулярно обновляя свои пароли, вы значительно повысите безопасность своей информации и защитите свои аккаунты от злоумышленников.

Двухфакторная аутентификация: защита входа в аккаунты с помощью дополнительных проверок

В современном мире защита персональных данных стала особенно важной задачей. Кражи личной информации и несанкционированный доступ к аккаунтам стали привычными сценариями в сфере кибербезопасности. Для борьбы с такими проблемами разработана двухфакторная аутентификация, которая обеспечивает дополнительный уровень безопасности при входе в аккаунты.

Двухфакторная аутентификация - это процесс проверки подлинности пользователя с использованием двух независимых составляющих, таких как что-то, что знает пользователь (например, пароль) и что-то, что имеет пользователь (например, устройство для получения одноразового кода).

Основные преимущества двухфакторной аутентификации:

- Усиленная безопасность: Дополнительный уровень проверки подлинности снижает вероятность несанкционированного доступа к аккаунтам. Даже если злоумышленник узнает ваш пароль, ему потребуется иметь доступ к вашему физическому устройству для входа в аккаунт.

- Защита от фишинговых атак: Фишинг - один из популярных способов мошенничества, когда злоумышленник выдает себя за доверенное лицо либо создает поддельную страницу для получения пароля. Двухфакторная аутентификация помогает предотвратить такие атаки, так как злоумышленник не сможет войти в аккаунт без дополнительного проверочного кода.

- Удобство использования: Многие платформы поддерживают двухфакторную аутентификацию, и это становится стандартной практикой для обеспечения безопасности. Это значит, что вам не придется запоминать сложные пароли или менять их регулярно, а также заботиться о безопасности вашей информации.

В целом, двухфакторная аутентификация - это надежный и эффективный инструмент для защиты входа в аккаунты и личной информации. Она помогает установить дополнительные барьеры для злоумышленников, обеспечивая вам спокойствие и уверенность в безопасности ваших данных.

Физическая безопасность: обеспечение защиты важных документов и устройств

Для обеспечения физической безопасности необходимо применять различные меры и технологии. Важным элементом является контроль доступа к помещениям, где хранятся важные документы и устройства. Для этого можно использовать системы электронного доступа, ключевые карты или биометрические технологии. Такие системы позволяют ограничить доступ только уполномоченным лицам и предотвратить несанкционированный доступ или кражу.

Также важным аспектом физической безопасности является организация хранения важных документов и устройств. Необходимо предусмотреть специальные помещения или сейфы, оборудованные средствами противопожарной защиты и сигнализации. Физическое размещение важных документов и устройств в защищенных помещениях позволяет минимизировать риск их утери или повреждения.

Для обеспечения дополнительной защиты важных документов и устройств можно использовать специализированные устройства и материалы. Например, существуют защитные пленки для документов, которые предотвращают их порчу при воздействии влаги или повреждении. Также можно применять криптографическую защиту данных на устройствах, чтобы предотвратить несанкционированный доступ к информации.

| Меры физической безопасности | Применение |

|---|---|

| Системы электронного доступа | Ограничение доступа к помещениям с важными документами и устройствами |

| Сейфы и специальные помещения | Безопасное хранение важных документов и устройств |

| Защитные пленки и криптографическая защита | Предотвращение повреждения и несанкционированного доступа к информации |

Физическая безопасность играет важную роль в защите важных документов и устройств от угроз. Эффективное обеспечение физической безопасности позволяет минимизировать риски и сохранить конфиденциальность важной информации. Правильное сочетание мер и технологий, а также организация хранения и контроля доступа помогут обеспечить надежную защиту.

Трекинг и мониторинг: эффективные инструменты для контроля доступа к информации

Современные системы трекинга и мониторинга предоставляют детальную информацию о действиях пользователей в системе. Они позволяют узнать, кто просматривал, редактировал или удалял определенные файлы или документы. Кроме того, такие инструменты предоставляют информацию о времени доступа и действиях, совершенных с данными.

Использование системы трекинга и мониторинга позволяет организации иметь полный контроль над доступом к конфиденциальной информации. Она позволяет отследить и предотвратить несанкционированный доступ или использование данных, а также определить ответственных за нарушения безопасности.

- Один из основных инструментов для трекинга и мониторинга - это журналы доступа. Они записывают информацию о всех обращениях к данным и действиях пользователей.

- Другим важным инструментом является система уведомлений. Она позволяет отправлять уведомления администратору или ответственному лицу о необычных или подозрительных действиях пользователей.

- Дополнительную защиту данных обеспечивает система аудита. Она позволяет анализировать журналы доступа и действий пользователей для выявления потенциальных угроз.

Трекинг и мониторинг - это не только инструменты для контроля доступа к информации, но и средства для предотвращения внутренних угроз и утечек данных. Они позволяют организациям оперативно реагировать на неправомерные действия и улучшить безопасность информации.

Важно выбрать подходящую систему трекинга и мониторинга, которая отвечает потребностям вашей организации. Она должна быть надежной, гибкой и удобной в использовании. Эти инструменты помогут обеспечить безопасность данных, защитить информацию от несанкционированного доступа и предупредить возможные угрозы.

Обучение сотрудников: как повысить информационную грамотность и снизить риски утечки данных

Первым шагом к повышению информационной грамотности сотрудников является регулярное проведение обучающих мероприятий. Компания может организовывать тренинги, семинары и вебинары, где сотрудникам рассказывают о рисках, связанных с утечкой данных, и показывают, как правильно обращаться с конфиденциальной информацией. Важно, чтобы обучение было доступным и интересным для всех сотрудников, включая как технических специалистов, так и менеджеров, и чтобы они понимали, какая ответственность лежит на них.

Кроме организации обучающих мероприятий, необходимо создать политику безопасности, которую компания должна строго соблюдать. В этой политике должны быть четко прописаны правила и рекомендации по обращению с конфиденциальной информацией и принципы безопасности данных. Сотрудники должны быть ознакомлены с этой политикой и своими обязанностями в отношении безопасности информации. |

Дополнительно, компания может использовать технологические решения, чтобы помочь сотрудникам соблюдать политику безопасности. Например, установить программное обеспечение, которое будет мониторить и блокировать доступ к определенным сайтам или запрещать передачу конфиденциальных данных через незащищенные каналы связи. Такие технологические решения помогут сотрудникам не только соблюдать правила безопасности, но и легко распознавать потенциальные угрозы.

Наконец, компания должна создать культуру безопасности, где каждый сотрудник будет осознавать важность сохранения конфиденциальной информации и чувствовать себя ответственным за ее защиту. В рамках этой культуры надо поощрять сотрудников за соблюдение правил безопасности и предостерегать от возможных последствий несоблюдения. Важно, чтобы каждый сотрудник был проактивным в обеспечении безопасности данных и умел реагировать на новые угрозы.

Обучение сотрудников по вопросам информационной безопасности является ключевым фактором в снижении риска утечки данных. Компаниям следует вкладывать средства и ресурсы в обучение своих сотрудников и создавать условия для активной работы по обеспечению безопасности информации. Только таким образом можно повысить информационную грамотность сотрудников и снизить риски утечки данных.

Управление доступом: лучшие практики по установлению разрешений и организации доступа для сотрудников

В современном бизнесе важно обеспечить эффективное управление доступом к информации и ресурсам компании. Неправильная организация доступа может привести к утечке конфиденциальных данных или несанкционированному доступу к важным ресурсам.

Лучшие практики по установлению разрешений и организации доступа для сотрудников включают в себя:

1. Принцип наименьших привилегий:

Каждый сотрудник должен иметь только те права доступа, которые требуются для выполнения его рабочих обязанностей. Необходимо провести анализ и определить минимальный необходимый набор разрешений для каждой должности, чтобы избежать излишней распространенности доступа.

2. Ролевая модель доступа:

Создание системы, основанной на ролях, где каждая роль имеет определенные права доступа. Это позволяет упростить управление доступом, так как администраторы могут назначать пользователей определенным ролям, а не назначать права доступа каждому сотруднику отдельно.

3. Регулярное обновление разрешений:

Необходимо периодически проверять и обновлять разрешения сотрудников в соответствии с их ролями и изменениями в организации. Это может включать удаление доступа для уволенных сотрудников и добавление новых разрешений для сотрудников, перешедших на новые должности.

4. Аудит доступа:

Вести регулярный аудит доступа, чтобы убедиться, что доступ к конфиденциальной информации и важным ресурсам компании имеют только авторизованные сотрудники. Это поможет выявить несанкционированный доступ и принять меры для его устранения.

С использованием этих лучших практик компании могут обеспечить безопасность и эффективность операций. Организация доступа для сотрудников должна быть основана на принципах наименьших привилегий, ролевой модели доступа, регулярном обновлении разрешений и аудите доступа.

Правильное управление доступом – залог успешной работы организации и защиты ее конфиденциальной информации.