Security boot – это комплекс мер и процедур, применяемых в информационной безопасности компьютерных систем и сетей для защиты от несанкционированного доступа и злоумышленников. Одной из важнейших составляющих таких мер является безопасная загрузка системы, которая обеспечивается через использование security boot.

Каким же образом осуществляется безопасная загрузка системы с помощью security boot? Прежде всего, при использовании данного подхода происходит контроль и аутентификация компонентов загрузочного процесса. Это позволяет обнаруживать и предотвращать подмену и модификацию файлов загрузки, что может привести к возможным уязвимостям и нарушению безопасности системы.

Второй важной особенностью security boot является проверка цифровой подписи загрузочных фалов. Это позволяет убедиться, что файлы загрузки и компоненты системы являются официальными и не были изменены злоумышленником. Такой подход обеспечивает интегритет и надежность загрузочного процесса, исключая возможные уязвимости и риски для безопасности системы.

Security Boot - что это такое?

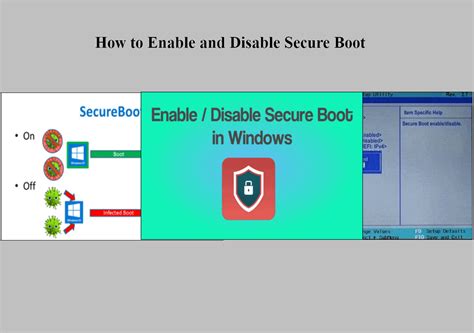

Основная цель Security Boot заключается в предотвращении атак на загрузочный процесс. При включении компьютера или устройства, Security Boot проверяет цифровую подпись каждого компонента, начиная с BIOS (Basic Input/Output System), загрузчика и ядра операционной системы, и сравнивает их с набором доверенных ключей и сертификатов. Если цифровая подпись не совпадает или отсутствует, загрузка компонента будет отклонена, что указывает на потенциальную угрозу безопасности.

Security Boot также предоставляет возможность использования шифрования при передаче загрузочных файлов и проверки наличия обновлений системы, чтобы предотвратить использование уязвимостей в устаревших компонентах. Это важно для защиты компьютера или устройства от вредоносного ПО, злоумышленников и других угроз.

Основные принципы работы Security Boot

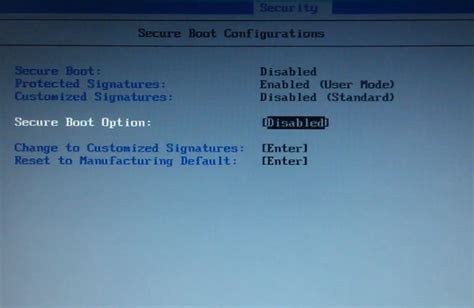

Одним из основных принципов работы Security Boot является проверка цифровой подписи загрузчика и ядра операционной системы. Для этого используются алгоритмы шифрования, такие как RSA или HMAC. Загрузчик и ядро системы подписываются с помощью приватного ключа, а затем проверяются при запуске компьютера или устройства.

Еще одним принципом является использование цепочки доверия. При этом каждый компонент, начиная от микрокода BIOS и заканчивая загрузчиком и операционной системой, должен быть подписан. Если хотя бы одна подпись не проходит проверку, запуск системы блокируется.

Security Boot также может включать проверку целостности загрузчика и ядра операционной системы. Для этого используются хэш-функции, которые вычисляют контрольную сумму каждого компонента и сравнивают ее с сохраненным значением. Если хэш не совпадает, запуск системы прекращается.

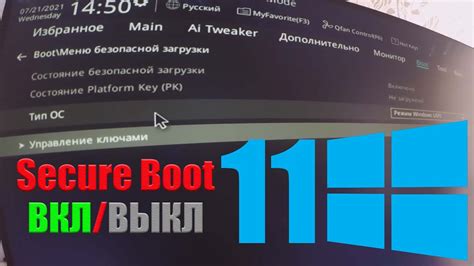

Еще одной важной особенностью Security Boot является возможность обновления ключей и сертификатов. Это позволяет владельцу системы контролировать доступ к устройству и предотвращать несанкционированное внесение изменений. Обновление ключей может быть выполнено с помощью специального программного обеспечения или при помощи обновления BIOS.

Принципы построения Security Boot системы

1. Цепочка доверия - исходный код каждого компонента, участвующего в загрузке и запуске операционной системы, должен быть доставлен и проверен на подлинность. Поэтому цепочка доверия должна начинаться с надежного носителя информации, который содержит образ первоначального загрузчика и кладезь открытых ключей.

2. Проверка цифровой подписи - каждый компонент загрузчика и операционной системы должен быть подписан с использованием цифровой подписи. Это позволяет проверить, что код не был изменен или заменен вредоносным программным обеспечением.

3. Изолированная среда выполнения - выполнение проверки и загрузки компонентов должно производиться в изолированной среде, чтобы исключить возможность вмешательства вредоносных программ или злоумышленников.

4. Частые обновления - Security Boot система должна регулярно обновляться, чтобы учитывать новые уязвимости и улучшить защиту от новых видов атак. Обновления могут быть получены через сетевые каналы или другие надежные способы доставки.

5. Логирование и анализ - Security Boot система должна вести журналы событий, чтобы возможно было проанализировать и обнаружить атаку или аномалию. Журналы должны храниться в надежной и защищенной среде.

6. Обучение персонала - персонал, ответственный за управление и поддержку Security Boot системы, должен быть обучен основам информационной безопасности и уметь эффективно реагировать на возможные угрозы и атаки.

Разделение доступов

Для обеспечения разделения доступов в security boot часто используется механизм ролевой модели. Каждому пользователю или процессу присваивается определенная роль, которая определяет его права доступа. Ролевая модель позволяет гибко настраивать доступы для различных категорий пользователей и управлять ими.

Кроме того, security boot также может использовать механизмы контроля доступа на основе политик. Политики контроля доступа определяют условия, при которых доступ к определенным ресурсам разрешается или запрещается. Это позволяет более точно настроить доступы и установить дополнительные правила для защиты системы.

Разделение доступов в security boot также осуществляется путем ограничения привилегий. Некоторым пользователям или процессам могут быть предоставлены более высокие привилегии, чем другим. Например, администратору системы могут быть предоставлены специальные права для управления системой, в то время как обычным пользователям доступ к некоторым опасным операциям может быть ограничен.

Все эти механизмы разделения доступов в security boot позволяют повысить безопасность системы и уменьшить риски несанкционированного доступа или злоупотребления правами. Правильная настройка и использование этих механизмов является важной частью процесса безопасности системы.

Аутентификация и авторизация

Аутентификация - это процесс проверки подлинности пользователя или системы перед предоставлением доступа к ресурсам. В рамках security boot, механизмы аутентификации позволяют убедиться в идентичности пользователя или системы, прежде чем предоставить им доступ.

Авторизация - это процесс предоставления прав доступа пользователю или системе после успешной аутентификации. Security boot обеспечивает контроль доступа к ресурсам, основываясь на разрешениях, ролях или других механизмах авторизации.

Для обеспечения безопасности аутентификации и авторизации, security boot использует различные подходы и механизмы, такие как:

- Многофакторная аутентификация - использование нескольких факторов проверки подлинности, таких как пароль, биометрические данные и токен.

- Криптография - использование алгоритмов шифрования для защиты передаваемых данных и сохранения их конфиденциальности.

- Ролевая модель доступа - определение прав доступа на основе ролей пользователей или групп, что облегчает управление правами доступа.

- Аудит и мониторинг - ведение журнала событий и мониторинг доступа для обнаружения и предотвращения потенциальных угроз безопасности.

Сочетание этих подходов и механизмов позволяет security boot эффективно защищать процессы аутентификации и авторизации от несанкционированного доступа и злоупотреблений.

Процедуры анти-брутфорса

В процессе работы security boot особое внимание уделяется защите от брутфорс-атак, которые направлены на подбор паролей методом перебора. Для предотвращения таких атак, применяются различные процедуры анти-брутфорса.

Одной из таких процедур является ограничение количества неудачных попыток аутентификации. При превышении определенного количества неудачных попыток, учетная запись блокируется на некоторое время или вовсе удаляется. Это затрудняет возможность проведения успешной брутфорс-атаки.

Дополнительной мерой защиты является введение задержки между попытками аутентификации. Так, например, после каждой неудачной попытки происходит увеличение задержки во времени перед следующей попыткой. Это позволяет затруднить автоматизированный перебор паролей и уменьшить возможность успешной атаки.

Также для защиты от брутфорс-атаки может быть использована функциональность капчи. При каждой попытке аутентификации пользователь должен будет выполнить дополнительные действия, например, ввести код с изображения. Это усложняет автоматизированное проникновение и уменьшает вероятность успешной брутфорс-атаки.

Процедуры анти-брутфорса помогают защитить систему от возможных взломов и несанкционированного доступа. В комбинации с другими мерами безопасности, они обеспечивают надежную защиту данных и обеспечение целостности информационной системы.

Особенности работы Security Boot

Особенности работы Security Boot включают в себя:

- Цифровая подпись загрузочного блока: При работе Security Boot для запуска операционной системы требуется наличие цифровой подписи загрузочного блока. Это обеспечивает процесс проверки целостности и подлинности загрузочного блока перед его исполнением. Если загрузочный блок не имеет верной цифровой подписи, система отклоняет его выполнение.

- Использование Trusted Platform Module (TPM): TPM является аппаратным компонентом в компьютере, который обеспечивает безопасную хранение и генерацию ключей, цифровую подпись и другие функции, необходимые для работы Security Boot. TPM позволяет контролировать и проверять цифровые подписи загрузочных блоков и обеспечивает надежную аутентификацию компьютера.

- Отказ от запуска неподписанных загрузочных блоков: Одной из основных особенностей работы Security Boot является отказ от запуска неподписанных загрузочных блоков. Это позволяет предотвратить вредоносные атаки, такие как вмешательство в процесс загрузки операционной системы и внедрение вредоносного кода.

- Защита от физического доступа: Security Boot также обеспечивает защиту от физического доступа к компьютеру. Например, если злоумышленник попытается изменить загрузочный блок или обойти механизм проверки цифровой подписи, система Security Boot будет блокировать такую попытку, предотвращая несанкционированный доступ и сохраняя надежность системы.

В целом, работа Security Boot базируется на проверке целостности и подлинности загрузочного блока с использованием цифровой подписи и контроле процесса загрузки операционной системы, чтобы обеспечить безопасность и защиту от вредоносного кода.

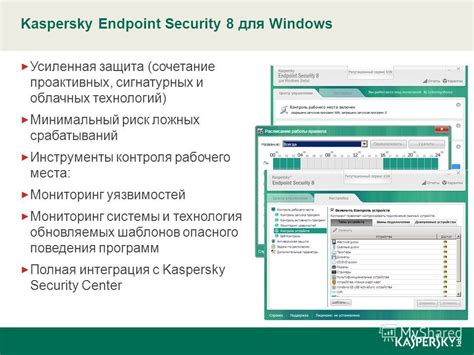

Мониторинг системы на предмет уязвимостей

Один из ключевых аспектов работы security boot включает постоянный мониторинг системы на предмет наличия уязвимостей. Этот процесс позволяет своевременно обнаружить и устранить возможные уязвимости, что существенно повышает безопасность системы.

Мониторинг проводится с использованием специализированных инструментов, которые сканируют систему и выделяют потенциальные уязвимости. Результаты сканирования анализируются специалистами по безопасности, которые определяют приоритетность устранения уязвимостей и принимают соответствующие меры.

Важно отметить, что уязвимости могут возникать как из-за ошибок в конфигурации системы, так и из-за уязвимостей в программном обеспечении. Поэтому мониторинг должен быть всесторонним и охватывать все компоненты системы.

Помимо регулярного сканирования системы, также рекомендуется проводить тестирование на проникновение, которое позволяет проверить эффективность защитных мер и выявить слабые места в системе. Такой подход помогает предотвратить возможные атаки злоумышленников.

В целях обеспечения безопасности системы, мониторинг должен быть проводим на постоянной основе. Уязвимости могут появляться в любой момент, поэтому важно оперативно обнаруживать и устранять их. Это достигается автоматизацией процесса мониторинга и использованием специальных инструментов, которые позволяют упростить и ускорить процесс обнаружения и устранения уязвимостей.

Таким образом, мониторинг системы на предмет уязвимостей является неотъемлемой частью работы security boot и является одним из главных инструментов в борьбе за безопасность системы.

Шифрование и защита данных

Одним из наиболее распространенных методов шифрования данных является использование алгоритма Advanced Encryption Standard (AES). Этот алгоритм обеспечивает высокую степень защиты данных и широко используется в различных сферах, включая онлайн-банкинг, электронную коммерцию и другие области, где безопасность данных является критической.

Кроме шифрования данных, security boot также обеспечивает дополнительные механизмы защиты, включая аутентификацию и контроль доступа. Аутентификация – процесс проверки подлинности идентификатора пользователя или устройства, чтобы убедиться, что доступ разрешен только авторизованным лицам. Контроль доступа – это процесс управления правами доступа к различным ресурсам и определения уровней доступа для каждого пользователя или устройства.

Важно отметить, что в сфере security boot сохранение конфиденциальности данных и предотвращение несанкционированного доступа являются постоянно развивающимися задачами. В связи с этим, разработчики постоянно работают над улучшением алгоритмов шифрования, усилением механизмов аутентификации и контроля доступа, чтобы предоставить наивысший уровень безопасности для пользователей и их данных.

Противодействие вредоносным программам

Для борьбы с вредоносными программами security boot использует несколько методов:

- Антивирусные программы: security boot обеспечивает установку и обновление антивирусного программного обеспечения на компьютерах в сети. Антивирусные программы позволяют обнаруживать и нейтрализовывать вредоносные программы.

- Брандмауэры: security boot обеспечивает настройку и управление брандмауэрами, которые контролируют входящий и исходящий сетевой трафик. Это позволяет предотвратить проникновение вредоносных программ через сеть.

- Анализ поведения: security boot отслеживает поведение программ, запущенных на компьютерах, и анализирует их на предмет подозрительных действий. Если программа проявляет некорректное поведение, security boot предпринимает меры для её блокировки или удаления.

- Обновления системы: security boot обеспечивает регулярные обновления операционных систем и других программных компонентов, чтобы устранить уязвимости, которые могут быть использованы вредоносными программами для проникновения.

Кроме того, security boot предоставляет возможность администратору сети контролировать и ограничивать установку программ со сторонних источников, что позволяет предотвратить загрузку вредоносного ПО на компьютеры сети.

В целом, security boot предлагает комплексный подход к противодействию вредоносным программам, который включает в себя использование антивирусных программ, брандмауэров, анализ поведения программ, обновления системы и контроль установки программ. Это обеспечивает надежную защиту компьютерных систем и информации от вредоносных программ и снижает риски их воздействия на работу и безопасность сети.