В современном информационном обществе безопасность и защита критической информации становятся всё более важными аспектами нашей жизни. Каждый день мы сталкиваемся с различными угрозами, связанными с потенциальным утечкам или хищением информации. Поэтому невероятно важно знать основные принципы и советы, чтобы сохранить наши данные и конфиденциальность в безопасности.

В данной статье мы предлагаем вам полезное руководство - небольшую шпаргалку, которая поможет вам в защите критической информации. Здесь вы найдете ключевые рекомендации от экспертов в сфере безопасности данных, которые можно применить в повседневной жизни, на работе или в образовательных целях.

Первый совет: регулярно обновляйте свои пароли. Это совет может показаться очевидным, но многие люди не придают ему должного значения. Пароли должны быть достаточно длинными и сложными, включающими буквы в разных регистрах, цифры и специальные символы. Не используйте один и тот же пароль для разных аккаунтов - это может стать легкой добычей для киберпреступников.

Второй совет: будьте внимательны при открытии электронных писем от незнакомых отправителей или с подозрительными вложениями. Фишинговые письма и вредоносные файлы могут быть использованы для получения доступа к вашим данным или заражения вашего компьютера вирусом. Перед открытием таких писем или вложений всегда проверяйте отправителя и имейте большую осторожность.

Не забывайте, что безопасность - это не только ответственность государства или IT-специалистов. Каждый из нас должен быть готов к защите своих данных и информации. Следуя этим шпаргалкам, вы сможете повысить уровень безопасности и обезопасить свою критическую информацию от внешних угроз.

Основы безопасности информации

Основы безопасности информации включают следующие аспекты:

- Аутентификация и авторизация – процессы проверки легитимности пользователей и предоставления доступа только авторизованным лицам.

- Криптография – наука о защите информации с помощью шифрования и дешифрования данных. Криптографические алгоритмы обеспечивают конфиденциальность и целостность информации.

- Физическая безопасность – меры, принимаемые для защиты физических объектов, таких как серверные комнаты, центры обработки данных и другие, от несанкционированного доступа.

- Сетевая безопасность – область безопасности информации, связанная с защитой компьютерных сетей от возможных атак, включая защиту от вирусов, вредоносного ПО и несанкционированного доступа.

- Управление доступом – процессы управления правами доступа к информации, включая определение ролей и полномочий пользователей, а также контроль доступа к информационным ресурсам.

- Обучение и осведомленность – важные аспекты безопасности информации, включающие обучение сотрудников о правилах безопасного использования информации и формирование безопасной культуры в организации.

Понимание основ безопасности информации является важным шагом на пути к эффективной защите критической информации от угроз и уязвимостей. В дополнение к этим основам, необходимо учитывать специфику своей организации и индивидуальные требования безопасности информации.

Важность безопасности информации

Следует отметить, что безопасность информации имеет ряд важных аспектов. Во-первых, это защита личных данных и конфиденциальности пользователей. Все больше людей делит свои личные сведения в сети, и нам необходимо обеспечить их сохранность.

Во-вторых, безопасность информации имеет огромное значение для бизнеса. Компании хранят важные данные о клиентах, партнерах и финансовых операциях. Утечка или потеря таких данных может нанести серьезный ущерб репутации и прибыли компании.

Кроме того, безопасность информации становится все более важной в сфере государственной политики и национальной безопасности. Тайные данные, государственные секреты и другая конфиденциальная информация должны быть надежно защищены. Утечка такой информации может привести к серьезным последствиям для страны и ее граждан.

Защита информации является сложным и многогранным процессом, требующим проведения различных мероприятий и использования специализированных технологий. Это включает в себя шифрование данных, контроль доступа, мониторинг сетевой активности и обучение сотрудников в области кибербезопасности.

В целом, понимание и осознание важности безопасности информации являются первым шагом к ее защите. Как пользователи компьютерных систем и Интернета, мы должны быть бдительными и активно принимать участие в обеспечении безопасности нашей цифровой среды.

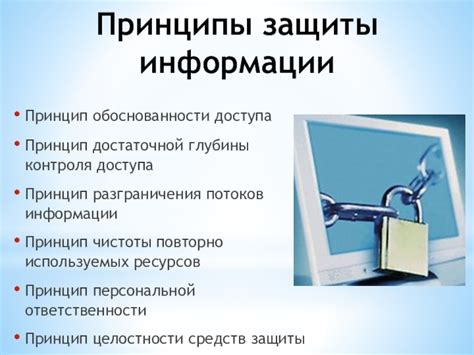

Основные принципы защиты информации

1. Необходимость доступа

Первый принцип защиты информации заключается в том, что доступ к конфиденциальной и критической информации должен быть предоставлен только тем, кто имеет на это необходимое разрешение. Это могут быть сотрудники компании, которым эта информация необходима для выполнения своих рабочих обязанностей.

2. Аутентификация

Важным аспектом защиты информации является проверка аутентичности пользователей. Для этого используются различные методы аутентификации, например, пароли, биометрические данные или аппаратные средства (токены).

3. Целостность

Целостность информации означает, что она должна быть защищена от несанкционированного изменения или повреждения. Для достижения целостности используются различные методы, такие как криптографические протоколы и контрольные суммы.

4. Конфиденциальность

Конфиденциальность информации означает, что она должна быть защищена от несанкционированного доступа. Для этого могут применяться методы шифрования данных и контроля доступа.

5. Доступность

Информация должна быть доступна только тем, кому она нужна. При этом она должна быть легко доступна для авторизованных пользователей и недоступна для злоумышленников. Для обеспечения доступности информации используются резервирование систем и сетей, а также механизмы реагирования на сбои.

6. Мониторинг и реагирование

Эффективные системы защиты информации должны обладать механизмами мониторинга и реагирования на инциденты. Мониторинг позволяет выявлять необычную активность и потенциальные угрозы, а реагирование включает принятие мер по предотвращению или минимизации возможного ущерба.

7. Обновления и обучение

Важным аспектом защиты информации является постоянное обновление и обучение персонала. Технологии и методы атак постоянно развиваются, поэтому необходимо быть в курсе последних тенденций и применять актуальные средства защиты.

Внедрение этих основных принципов защиты информации позволяет организациям обеспечить надежность и безопасность своих данных, а также минимизировать риски утечки или хакерских атак.

Физическая безопасность

Важной частью физической безопасности является контроль доступа к помещениям, в которых хранится информация. Для этого применяются различные методы, такие как использование электронных пропускных систем, замков с комбинационными замками или биометрическими средствами и т.д. Также важно осуществлять контроль и учет посетителей и сотрудников.

Другим аспектом физической безопасности является защита отпечатков пальцев. Биометрические системы определения личности позволяют исключить возможность несанкционированного доступа к помещению. Биометрическая система сравнивает отпечаток пальца нового посетителя/сотрудника со штатными данными.

Кроме того, физическая безопасность включает в себя такие меры, как установка видеокамер для контроля за доступом и передвижением в помещении, использование системы оповещения и пожарной сигнализации, установка специальной стеклянной армированной двери и т.д.

Несоблюдение мер физической безопасности может привести к серьезным последствиям, таким как утечка информации, кража конфиденциальных данных или повреждение оборудования. Поэтому рекомендуется тщательно продумать и осуществить все необходимые меры по обеспечению физической безопасности для защиты критической информации.

Защита помещений и оборудования

Физическая защита помещений

Физическая защита помещений предусматривает использование разных мер, направленных на препятствие несанкционированному проникновению.

Один из основных элементов физической защиты – это контроль доступа. Это может быть система пропускного режима с использованием карт, кодов доступа, биометрической идентификации или комбинации этих методов.

Также для физической защиты помещений можно использовать многоуровневые системы безопасности с применением видеонаблюдения, датчиков движения, звука и тепла.

Защита оборудования

Охрана оборудования требует внимания к различным аспектам безопасности, чтобы предотвратить хищения или повреждения.

Для защиты оборудования можно использовать физические меры, такие как установка замков, защитных решеток и кабельных систем, а также контроль доступа к помещениям с установленным оборудованием.

Важным компонентом защиты оборудования является также кибербезопасность. Защита от вирусов, хакерских атак и уклонение от социальной инженерии – залог надежной защиты.

Важно помнить, что безопасность системы защиты помещений и оборудования должна регулярно обновляться и адаптироваться к современным угрозам.

Управление доступом

Управление доступом представляет собой процесс контроля и ограничения прав доступа к информации и ресурсам системы. Это позволяет ограничить доступ к конфиденциальной и критической информации только уполномоченным пользователям.

Важными компонентами управления доступом являются:

| 1. Идентификация | Уникальная идентификация каждого пользователя системы позволяет различать пользователей и присваивать им права доступа на основе их роли или полномочий. |

| 2. Аутентификация | Процесс проверки подлинности пользователя, который подтверждает идентификационные данные, такие как логин и пароль, для получения доступа к системе. |

| 3. Авторизация | Установление прав и ограничений доступа для пользователя на основе его роли и полномочий. Авторизация определяет, какие действия и ресурсы может использовать пользователь. |

| 4. Аудит | Систематический мониторинг действий пользователей с целью обнаружения несанкционированных или подозрительных активностей. |

Для эффективного управления доступом необходимо определить правильные политики и процедуры, которые регулируют доступ к информации и ресурсам системы. Также важно регулярно обновлять и контролировать права доступа пользователей, чтобы минимизировать риски и предотвратить несанкционированный доступ к системе.

Кибербезопасность

В нашей всё более цифровой и связанной интернетом сетевой среде, киберугрозы становятся все более сложными и усовершенствованными. Хакеры и злоумышленники используют новейшие технологии и методы, чтобы проникнуть в системы, похищать данные и наносить ущерб организациям и частным лицам.

Кибербезопасность включает в себя комплексный подход, который включает в себя защиту от внешних угроз, таких как вредоносные программы, фишинг, взломы и другие атаки. Также важно обеспечить защиту от внутренних угроз, таких как уязвимости в системе и недобросовестные сотрудники.

Среди основных принципов кибербезопасности можно выделить:

- Регулярное обновление программного обеспечения с целью исправления уязвимостей и обновления системы безопасности.

- Использование сильных паролей и системы многофакторной аутентификации.

- Шифрование данных для защиты их от несанкционированного доступа.

- Обучение персонала основам кибербезопасности и осознание рисков.

Цель кибербезопасности заключается в обеспечении конфиденциальности, целостности и доступности информации. Безопасность данных является ключевым аспектом успешного функционирования организаций и защиты частной жизни каждого человека.

Использование передовых технологий и соблюдение основных принципов кибербезопасности помогает предотвратить потенциальные киберугрозы и обеспечить безопасность критической информации.

Защита от вредоносного ПО

Вредоносное программное обеспечение (ПО) представляет серьезную угрозу для безопасности и защиты критической информации. Оно может проникать в систему и наносить значительный ущерб, включая кражу данных, уничтожение информации, шпионаж или использование компьютера в качестве «зомби» в ботнете. Чтобы обезопасить себя и свою информацию от вредоносного ПО, следует применять ряд мер предосторожности и использовать специальные программы.

Вот несколько рекомендаций, которые помогут обеспечить защиту от вредоносного ПО:

| 1. Установка антивирусного ПО | Антивирусное программное обеспечение является первым линией защиты от вредоносного ПО. Оно обнаруживает и блокирует подозрительную активность, предотвращая заражение системы. |

| 2. Регулярные обновления ПО | Регулярные обновления операционной системы и других установленных программ важны для закрытия известных уязвимостей и обеспечения безопасности системы. |

| 3. Осторожность при скачивании файлов | При скачивании файлов из интернета необходимо быть осторожным. Следует избегать скачивания сомнительных файлов с неизвестных или ненадежных источников. |

| 4. Загрузка и установка ПО из надежных источников | При установке программ следует использовать только официальные и надежные источники, чтобы не рисковать скачиванием вредоносного ПО. |

| 5. Осторожность при открытии электронных писем и ссылок | Не следует открывать электронные письма от незнакомых отправителей или кликать на подозрительные ссылки, так как они могут содержать вредоносное ПО. |

| 6. Внимательное чтение условий конфиденциальности | При скачивании или установке программ стоит читать условия конфиденциальности и отказаться от установки, если они вызывают подозрения. |

Следование этим рекомендациям поможет минимизировать риск заражения вредоносным ПО и обеспечит безопасность и защиту критической информации.

Сетевая безопасность

Основная задача сетевой безопасности - защитить информацию, передаваемую по сети, от несанкционированного доступа, вмешательства или разрушения. Для достижения этой цели используются различные методы и технологии.

Файерволы - основной инструмент защиты сети. Они контролируют и фильтруют сетевой трафик, анализируя его и принимая решение о пропуске или блокировке.

Виртуальные частные сети (VPN) обеспечивают безопасное соединение через ненадежные сети, такие как интернет. Они шифруют данные, передаваемые по сети, что обеспечивает их конфиденциальность.

Интранеты - закрытые корпоративные сети, которые обеспечивают безопасное взаимодействие между сотрудниками и ресурсами компании.

Однако технологические средства не являются единственным аспектом сетевой безопасности. Важную роль играют также сетевые политики и правила, которые устанавливают и поддерживаются в компании.

Сетевая безопасность требует постоянного внимания и обновления. Вместе с развитием технологий появляются новые угрозы, поэтому компании должны постоянно улучшать свои меры безопасности и быть в курсе последних изменений в этой области.

Защита критической информации

Для обеспечения защиты критической информации необходимо провести анализ возможных угроз и рисков, а также разработать и реализовать систему мер по их минимизации. Ниже представлена таблица с основными принципами защиты критической информации:

| Принцип | Описание |

|---|---|

| Аутентификация | Проверка подлинности пользователей и устройств для предотвращения несанкционированного доступа к критической информации. |

| Шифрование | Преобразование информации при помощи шифрования для защиты ее от несанкционированного просмотра или изменения. |

| Аудит и мониторинг | Систематическое наблюдение за использованием и доступом к критической информации с целью выявления несанкционированных действий. |

| Физическая безопасность | Обеспечение физической защиты серверов, коммуникационного оборудования и других элементов, содержащих критическую информацию. |

| Обучение и осведомленность | Проведение обучения и поддержка осведомленности сотрудников по вопросам безопасности, чтобы они могли правильно обращаться с критической информацией. |

| Резервное копирование | Регулярное создание резервных копий критической информации для восстановления в случае ее потери или повреждения. |

Защита критической информации должна быть комплексной и охватывать все ее аспекты, начиная от технических мер безопасности и заканчивая обучением персонала. Важно постоянно мониторить угрозы и риски, а также вносить необходимые изменения в систему защиты, чтобы быть на шаг впереди потенциальных атакующих.

Шифрование и аутентификация

Шифрование может быть симметричным или асимметричным. В случае симметричного шифрования, один и тот же ключ используется как для шифрования, так и для расшифрования данных. Это означает, что и отправитель, и получатель должны знать этот ключ. Асимметричное шифрование, с другой стороны, использует пару ключей: один для шифрования и другой для расшифрования данных. Здесь отправитель использует открытый ключ получателя для шифрования данных, которые могут быть расшифрованы только закрытым ключом получателя.

Аутентификация позволяет проверить подлинность пользователя или системы с помощью идентификационных данных, таких как имя пользователя и пароль, отпечаток пальца, карта доступа и т.д. Это может быть однофакторная аутентификация, которая использует только один тип идентификационных данных, или многофакторная аутентификация, которая требует несколько типов идентификационных данных для проверки подлинности.

Шифрование и аутентификация являются важными компонентами общих стратегий безопасности и защиты критической информации. Использование сильных алгоритмов шифрования и строгих методов проверки подлинности помогает защитить данные от несанкционированного доступа и потенциальных угроз.

| Преимущества шифрования: | Преимущества аутентификации: |

|---|---|

|

|