TPM 2.0 (Trusted Platform Module) – это уникальная технология безопасности, которая может быть встроена в компьютер или добавлена в виде отдельного модуля. С помощью TPM 2.0 можно обеспечить защиту данных и повысить уровень безопасности вашего компьютера или сервера.

TPM 2.0 является специальным аппаратным модулем, который работает независимо от операционной системы. Он предназначен для хранения криптографических ключей, сертификатов и других секретных данных. Благодаря этому, информация, хранящаяся на компьютере с TPM 2.0, становится недоступной для злоумышленников, даже если они получат несанкционированный доступ к вашим файлам или паролям.

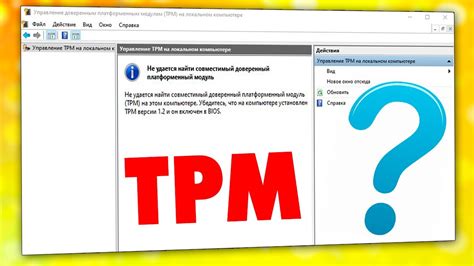

Одной из преимуществ TPM 2.0 является возможность проверки наличия соответствующей технологии на компьютере. Это позволяет организациям и пользователям убедиться в безопасности своей системы, а также использовать дополнительные функции защиты, которые предоставляет TPM 2.0. В данной статье мы рассмотрим несколько методов, с помощью которых вы сможете провести проверку наличия TPM 2.0 на вашем компьютере.

Что такое TPM 2.0?

TPM 2.0, или Trusted Platform Module 2.0, представляет собой специализированный микроконтроллер, предназначенный для обеспечения безопасности компьютерных систем. TPM 2.0 позволяет защитить ценные данные, такие как пароли, шифрование и ключи, от несанкционированного доступа или вмешательства.

TPM 2.0 работает на аппаратном уровне и независимо от операционной системы. Он выполняет различные криптографические операции и хранит секретные ключи с высоким уровнем защиты. При этом TPM 2.0 может выполнять проверку подлинности загрузчика и операционной системы, что позволяет обнаружить и предотвратить загрузку вредоносного программного обеспечения.

TPM 2.0 может использоваться для различных задач безопасности, включая аутентификацию пользователя, защиту данных и обеспечение целостности системы. Некоторые из возможностей TPM 2.0 включают создание и управление ключами шифрования, подписывание и проверку цифровых подписей, а также оценку доверия системы.

TPM 2.0 имеет открытый стандарт и поддерживается многими производителями оборудования. Это значит, что множество современных компьютеров уже оснащены TPM 2.0, а для остальных можно приобрести соответствующий модуль.

В целом, TPM 2.0 является важным инструментом для обеспечения безопасности компьютерных систем. Он позволяет защитить чувствительные данные и обнаружить попытки несанкционированного доступа или атаки.

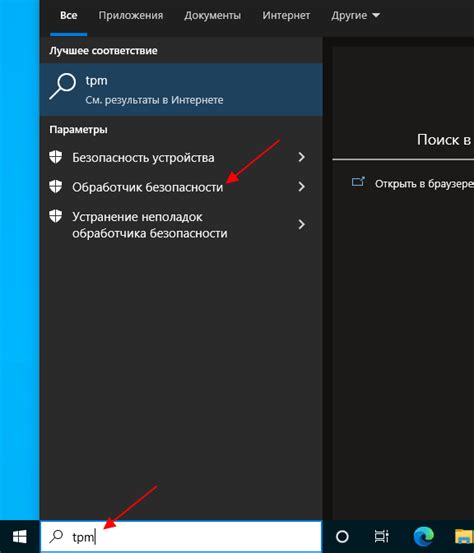

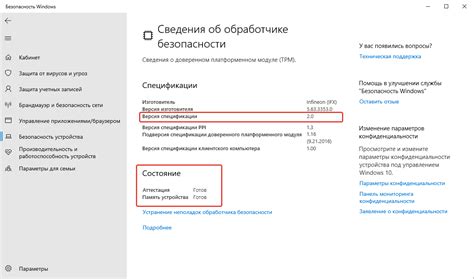

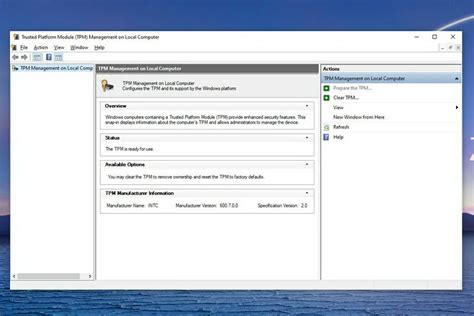

Как проверить наличие TPM 2.0?

1. Откройте Панель управления и найдите раздел "Система".

2. В разделе "Система" найдите информацию о вашем компьютере, включая модель и производителя.

3. Откройте веб-браузер и перейдите на сайт производителя вашего компьютера.

4. Зайдите в раздел поддержки или загрузок.

5. Введите модель вашего компьютера и найдите список доступных драйверов и обновлений.

6. Проверьте список драйверов и обновлений на наличие драйвера TPM 2.0. Если такой драйвер присутствует, значит ваш компьютер поддерживает TPM 2.0.

7. Если драйвера TPM 2.0 нет в списке, вы также можете попробовать найти специальную утилиту для проверки TPM 2.0 на официальном сайте производителя вашего компьютера.

8. Если ни один из вышеперечисленных методов не дает вам точного ответа, вы можете обратиться к технической поддержке производителя компьютера для получения информации о наличии TPM 2.0.

Обратите внимание, что процедура проверки наличия TPM 2.0 может отличаться в зависимости от производителя и модели компьютера.

| Производитель | Модель | TPM 2.0 |

|---|---|---|

| HP | EliteBook 840 G5 | Да |

| Dell | Latitude 7490 | Да |

| Lenovo | ThinkPad T480 | Да |

В таблице представлены некоторые примеры компьютеров, которые поддерживают TPM 2.0. Если ваш компьютер присутствует в этом списке, то он поддерживает TPM 2.0.

Как видно, проверить наличие TPM 2.0 на компьютере относительно просто. Это важный аспект для обеспечения безопасности в условиях современной цифровой среды, поэтому рекомендуется проверить наличие TPM 2.0 и при необходимости обновить компьютер для поддержки этой технологии.

Компьютеры с TPM 2.0

Многие производители компьютеров начали внедрять TPM 2.0 в свои устройства, чтобы предложить пользователям надежную защиту данных и снизить риск хакерских атак. Компьютеры с TPM 2.0 обеспечивают возможность зашифровать данные на уровне железа и гарантируют их безопасное хранение.

Технология TPM 2.0 также позволяет проверять источник загрузки системы и обнаруживать вредоносное ПО. Она активно применяется в корпоративных сетях, а также в системах онлайн-банкинга и электронной коммерции. Компьютеры с TPM 2.0 предоставляют защиту не только для устройства, но и для всех пользовательских данных.

Если вы хотите приобрести компьютер с TPM 2.0, обратите внимание на спецификации устройства. Убедитесь, что указано наличие данной технологии. Также стоит учесть, что TPM 2.0 требует поддержки со стороны операционной системы, поэтому убедитесь, что выбранная модель поддерживает ее.

Имейте в виду, что технология TPM 2.0 может быть активирована или деактивирована в BIOS компьютера. Перед покупкой или использованием устройства с TPM 2.0, убедитесь, что она включена и работает в полной мере.

Особенности технологии TPM 2.0

Одной из особенностей TPM 2.0 является его аппаратная природа. Чип TPM находится непосредственно на материнской плате или в процессоре компьютера, что обеспечивает большую степень защиты от физических и программных воздействий.

TPM 2.0 также предоставляет функции для проверки целостности системы. Он может обнаруживать изменения в программном обеспечении и аппаратных компонентах компьютера и предупредить пользователя о возможных угрозах безопасности.

Дополнительно, TPM 2.0 может использоваться для создания и управления цифровыми сертификатами, аутентификации пользователя и защиты данных, хранящихся на компьютере.

Технология TPM 2.0 с каждым годом становится все более распространенной. Многие производители компьютеров уже включают этот модуль в свои устройства, и многие операционные системы и программы поддерживают эту технологию для повышения уровня безопасности.

Важно отметить, что TPM 2.0 не является панацеей для всех проблем безопасности. Он лишь дополняет другие методы защиты данных и помогает улучшить общую безопасность компьютера.

Защита данных с помощью TPM 2.0

Технология TPM 2.0 (Trusted Platform Module) представляет собой аппаратный микроконтроллер, который способен обеспечить высокий уровень безопасности и защиту данных на компьютере.

TPM 2.0 позволяет создавать защищенное окружение, в котором действия пользователя и данные существенно укрепляются. Это достигается за счет генерации и хранения секретных ключей, которые недоступны для чтения или изменения безопасными программами и могут быть использованы для шифрования данных.

Преимущества использования TPM 2.0: |

| 1. Защита конфиденциальности данных |

| 2. Проверка целостности системы |

| 3. Защита от вредоносных программ и атак |

| 4. Возможность безопасного хранения паролей и ключей |

Технология TPM 2.0 также позволяет контролировать доступ к конфиденциальным данным путем установки ограничений на использование ключей и шифрования. Кроме того, она может служить основой для создания безопасного идентификатора пользователя, который повышает степень аутентификации.

Использование TPM 2.0 является эффективным способом защиты данных на компьютере, особенно в случаях, когда необходимо убедиться в целостности системы и защитить информацию от несанкционированного доступа.

Перспективы развития TPM 2.0

В будущем TPM 2.0 может стать неотъемлемой частью инфраструктуры интернета вещей (IoT). Устройства, поддерживающие эту технологию, смогут обеспечить надежную защиту персональных данных, а также создать безопасное пространство для обмена информацией между различными устройствами.

Кроме того, TPM 2.0 может быть использован в области облачных вычислений. Это позволит обеспечить безопасное хранение и передачу данных в облачных сервисах, защитить идентификационную информацию и предотвратить несанкционированный доступ к ней.

Важным направлением развития TPM 2.0 является его интеграция с блокчейн-технологиями. Благодаря этому, TPM 2.0 сможет предоставлять надежную защиту ключевой информации, используемой в блокчейн-системах, и обеспечить безопасную работу с цифровыми активами.

| Преимущества | Перспективы |

|---|---|

| Надежная защита персональных данных | Интеграция с IoT |

| Безопасное хранение данных в облачных сервисах | Интеграция с блокчейн-технологиями |

| Защита идентификационной информации | Расширение функциональных возможностей |

В целом, TPM 2.0 имеет огромный потенциал для развития в различных сферах, где требуется надежная защита информации. Расширение функциональных возможностей и интеграция с другими технологиями позволят ему оставаться актуальным и востребованным в настоящее время и в будущем.