Шифр Цезаря - это один из самых простых и широко известных методов шифрования. Он был разработан Юлием Цезарем в древнем Риме и до сих пор активно используется для сокрытия информации. Узнать, как зашифровать и расшифровать текст с помощью этого метода на языке Python, это просто! В этой статье мы рассмотрим пошаговую инструкцию и приведем примеры.

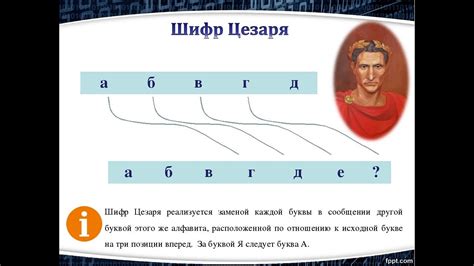

Основная идея шифра Цезаря состоит в замене каждой буквы в сообщении на букву, находящуюся на определенном числе позиций вперед или назад в алфавите. Например, при сдвиге на 3 позиции, буква "А" станет "Г", буква "Б" - "Д" и так далее. Таким образом, зашифрованное сообщение становится неразборчивым без знания сдвига.

Давайте посмотрим, как это реализовать на языке Python. Во-первых, нам понадобится алфавит, который мы будем использовать для шифрования. Мы можем создать список символов от "А" до "Я" и использовать его при необходимости. Затем, нам нужно написать функцию для шифрования и функцию для расшифровывания сообщений.

Как работает код Цезаря

Для шифрования и дешифрования сообщения с помощью кода Цезаря можно использовать простую математическую операцию модуль. Каждая буква заменяется на букву, находящуюся на позиции, полученной сдвигом исходной буквы по алфавиту.

Например, при использовании сдвига на 3, буква А становится Г, буква Б - Д, буква В - Е и так далее. После шифрования или дешифрования сообщения, полученные буквы заменяются обратно на исходные.

В таблице ниже приведен пример шифрования сообщения "Привет, мир!" с использованием кода Цезаря со сдвигом на 3.

| Исходная буква | Зашифрованная буква |

|---|---|

| П | С |

| р | у |

| и | л |

| в | г |

| е | и |

| т | х |

| , | , |

| м | п |

| и | л |

| р | у |

| ! | ! |

Таким образом, сообщение "Привет, мир!" после шифрования кодом Цезаря с сдвигом на 3 становится "Сулгхю, плу!". Для дешифрования сообщения применяется обратная операция - сдвиг на (-3).

Пошаговая инструкция по написанию кода Цезаря на Python

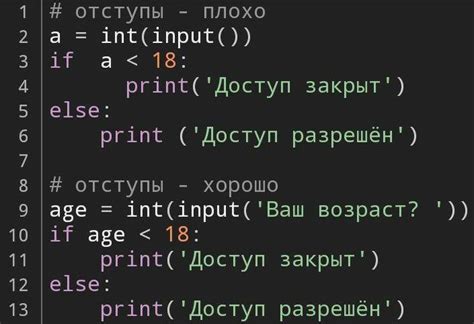

- Импортируйте модуль

stringдля работы со строками: - Запросите у пользователя ввод сдвига:

- Запросите у пользователя ввод исходной строки:

- Определите список символов, состоящий из заглавных и прописных букв латинского алфавита:

- Инициализируйте пустую переменную

result, в которую будем записывать зашифрованную строку: - Переберите символы в исходной строке:

- Проверьте, является ли текущий символ буквой:

- Определите индекс символа в алфавите:

- Произведите сдвиг индекса на указанное пользователем число:

- Добавьте зашифрованный символ к переменной

result: - Если символ не является буквой, добавьте его без изменений к переменной

result: - Выведите зашифрованную строку:

import stringshift = int(input("Введите сдвиг: "))text = input("Введите исходную строку: ")alphabet = string.ascii_lettersresult = ""for char in text:if char.isalpha():index = alphabet.index(char)new_index = (index + shift) % len(alphabet)result += alphabet[new_index]else:result += charprint("Зашифрованная строка:", result)Примеры использования кода Цезаря на Python

Пример 1:

Исходный текст: "Привет, мир!"

Ключ: 3

Зашифрованный текст: "Сулгхюх, опу!"

Для шифрования текста "Привет, мир!" мы использовали ключ 3, что означает, что каждый символ был сдвинут на 3 позиции в алфавите. Таким образом, буква "П" заменилась на букву "С", буква "р" заменилась на букву "у" и т.д.

Пример 2:

Исходный текст: "Python"

Ключ: -2

Зашифрованный текст: "Nvwjlk"

В этом примере мы использовали отрицательный ключ (-2). Это означает, что каждый символ был сдвинут на 2 позиции влево в алфавите. Таким образом, буква "P" заменилась на букву "N", буква "y" заменилась на букву "w" и т.д.

Пример 3:

Исходный текст: "Здравствуй, мир!"

Ключ: 5

Зашифрованный текст: "Ийхгдыунйц, рнь!"

В этом примере мы использовали русский алфавит для шифрования. Каждый символ был сдвинут на 5 позиций в алфавите, включая русские буквы. Таким образом, буква "З" заменилась на букву "И", буква "д" заменилась на букву "й" и т.д.

Это всего лишь несколько примеров использования кода Цезаря на Python. Вы можете использовать его для зашифрования и расшифрования различных сообщений, а также для экспериментов с различными алгоритмами шифрования.