В мире компьютерной безопасности за последние несколько десятилетий много внимания уделяется разработке надежных алгоритмов шифрования. Одним из таких алгоритмов является блочный шифр Advanced Encryption Standard (AES), который считается одним из наиболее безопасных и надежных шифров на сегодняшний день.

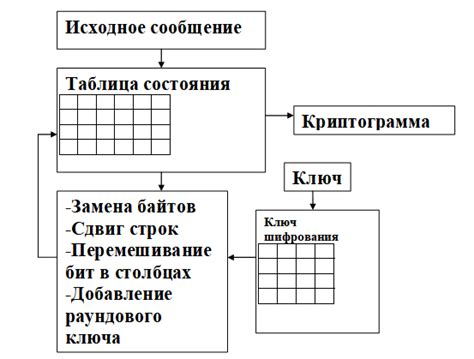

Принцип работы AES основан на применении нескольких последовательных раундов шифрования для обработки блоков данных фиксированного размера. Основное преимущество шифра AES заключается в его высокой степени безопасности при передаче данных по открытым каналам связи к и от противоположенной стороны.

Первоначально данные разделяются на блоки фиксированного размера (обычно 128 бит), которые затем подвергаются серии последовательных преобразований. Каждый раунд состоит из нескольких шагов, таких как подстановка байтов, смешивание байтов, преобразование байтов и т.д. Весь процесс шифрования состоит из нескольких раундов, которые повторяются некоторое количество раз (обычно 10 или 14) в зависимости от выбранной длины ключа.

Важной особенностью AES является использование ключа шифрования, который представляет собой набор байтов определенной длины. Ключ используется в процессе шифрования и дешифрования данных, и его безопасность напрямую влияет на общую безопасность шифрованной информации. Ключ AES можно сгенерировать случайно, вручную или использовать специализированные программы для его генерации.

Блочный шифр AES считается одним из самых надежных алгоритмов шифрования, который обеспечивает прочную защиту данных при передаче по открытым каналам связи. Понимание принципа работы AES позволяет разработчикам и специалистам по информационной безопасности совершенствовать и улучшать процессы шифрования, а также обнаруживать и устранять возможные уязвимости в системах защиты информации.

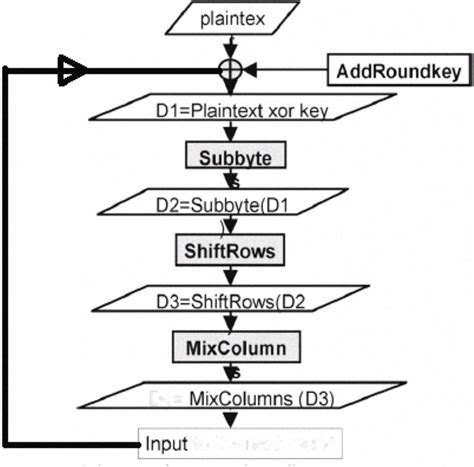

Принцип работы блочного шифра AES

AES принимает на вход блок данных фиксированного размера (обычно 128 бит) и ключ того же размера (128, 192 или 256 бит), и преобразует их в зашифрованный блок данных. Для этого алгоритм выполняет несколько раундов шифрования, каждый из которых состоит из четырех основных операций: подстановки байтов, смешивания столбцов, сдвига строк и комбинирования с ключом.

| Операция | Описание |

|---|---|

| Подстановка байтов | Каждый байт в блоке заменяется на соответствующий байт из заранее определенной S-блока (Substitution box). |

| Смешивание столбцов | Каждый столбец в блоке умножается на фиксированную матрицу в конечном поле Galois. |

| Сдвиг строк | Каждая строка в блоке циклически сдвигается на несколько позиций влево. |

| Комбинирование с ключом | Каждый байт в блоке комбинируется с соответствующим байтом в ключе с использованием операции XOR (исключающее ИЛИ). |

После выполнения всех раундов шифрования, получается зашифрованный блок данных. Для расшифровки данных, операции выполняются в обратном порядке, и каждая операция имеет обратную функцию.

Принцип работы блочного шифра AES основан на сложных математических операциях, которые обеспечивают высокую степень безопасности и защиты данных.

Как построен идеальный шифр AES

Идеальный шифр AES состоит из нескольких важных компонентов:

1. Ключевое расписание (Key Schedule):

В начале работы алгоритма формируется ключевое расписание, которое определяет раундовые ключи. Ключевое расписание строится с использованием исходного ключа и преобразований подстановки и замены.

2. Преобразование "Замена байтов" (SubBytes):

Этот шаг включает замену каждого байта в блоке на другой байт из заранее заданной таблицы замен. Замены выполняются независимо от позиции байта в блоке, что обеспечивает диффузию данных.

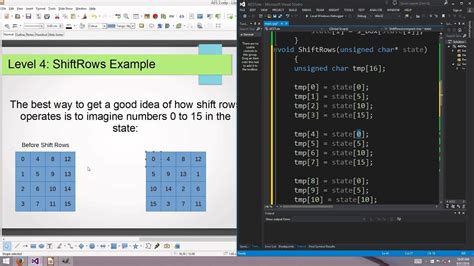

3. Преобразование "Сдвиг последовательности" (ShiftRows):

В этом шаге каждый ряд блока сдвигается на определенное количество позиций влево. Это преобразование обеспечивает распределение байтов и увеличивает диффузию данных внутри блока.

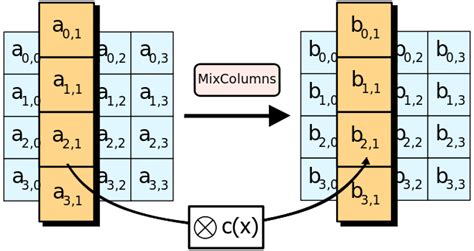

4. Преобразование "Смешивание столбцов" (MixColumns):

Данный шаг представляет собой линейное преобразование, которое комбинирует и перемешивает данные в столбцах блока. Это дополнительно усиливает диффузию данных и обеспечивает стойкость к криптоанализу.

5. Преобразование "Добавление раундового ключа" (AddRoundKey):

На каждом раунде блок данных комбинируется с соответствующим раундовым ключом с помощью операции побитового исключающего ИЛИ. Это обеспечивает уникальность каждого раундового ключа и является одним из основных механизмов защиты данных.

Эти компоненты взаимодействуют в определенном порядке и повторяются определенное количество раундов, формируя выполняемый блочный шифр AES. Это строгая последовательность преобразований обеспечивает надежную защиту данных и делает AES идеальным шифром для различных приложений.

Примечание: AES имеет несколько вариантов с разной длиной ключа (128, 192 и 256 бит), но все они используют одинаковые принципы работы.

Базовые элементы шифра AES

Шифр AES (Advanced Encryption Standard) основан на блочном шифровании, то есть он шифрует данные блоками фиксированного размера. Базовые элементы шифра AES включают в себя несколько важных компонентов:

1. Ключ: ключ является секретным значением, которое используется для шифрования и расшифрования данных. Длина ключа может быть 128, 192 или 256 бит, в зависимости от выбранного уровня безопасности.

2. Раунды: шифр AES состоит из нескольких раундов, каждый из которых применяет серию взаимосвязанных операций к блоку данных. Количество раундов также зависит от выбранного уровня безопасности.

3. SubBytes: SubBytes – это нелинейное преобразование, которое заменяет каждый байт в блоке данных на соответствующий элемент в определенной S-Box таблице. Это обобщает и усложняет линейное преобразование, что делает атаки на шифр AES более сложными.

4. ShiftRows: ShiftRows – это линейное преобразование, которое циклически сдвигает каждую строку блока данных на определенное количество позиций влево. Это помогает добиться равномерности и равноправности всех байтов в блоке данных, что усложняет распознавание регулярных структур.

5. MixColumns: MixColumns – это линейное преобразование, которое комбинирует байты в каждом столбце блока данных с использованием определенной матрицы. Это дополнительно затрудняет обратное преобразование и восстановление исходных данных.

6. AddRoundKey: AddRoundKey – это операция побайтового XOR (исключающее ИЛИ) между блоком данных и раундовым ключом. Это позволяет добавить секретный ключ в процесс шифрования и удалить его в процессе расшифрования.

Благодаря комбинации этих базовых элементов, шифр AES обеспечивает высокий уровень безопасности и эффективности, что делает его одним из наиболее популярных алгоритмов симметричного шифрования.

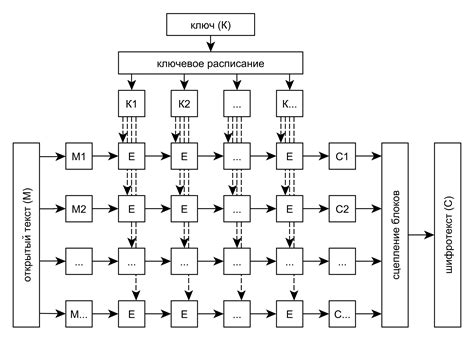

Структура раундового процесса AES

Алгоритм Advanced Encryption Standard (AES) основан на идее блочного шифра, который применяет серию раундовых преобразований для обеспечения безопасности данных.

Структура раундового процесса AES включает в себя следующие этапы:

1. Ключевое расписание (Key Expansion)

Первый этап процесса AES - создание раундовых подключей из исходного ключа шифрования. В зависимости от длины ключа (128, 192 или 256 бит), метод расширения ключа генерирует определенное количество раундовых подключей.

2. Инициализация (AddRoundKey)

На этом этапе каждый байт исходного текста комбинируется с соответствующим байтом раундового подключа путем применения побитовой операции XOR.

3. Упрощение (SubBytes)

Для каждого байта исходного текста выполняется нелинейное преобразование, которое заменяет его на соответствующее значение из предварительно определенной заменяющей таблицы (S-блок). Это шаг способствует устойчивости криптосистемы к линейному и дифференциальному криптоанализу.

4. Перемешивание (ShiftRows)

На этом этапе байты каждой строки исходного текста циклически сдвигаются влево. Это придает дополнительную некоррелированность различным байтам и повышает устойчивость шифра к криптоанализу.

5. Объединение (MixColumns)

Каждый столбец исходного текста рассматривается как вектор и преобразуется с помощью матричной операции. Данное преобразование способствует диффузии данных и приводит к лучшей криптографической стойкости.

Процесс перебора раундовых преобразований повторяется столько раз, сколько указано в стандарте AES (10, 12 или 14 раз для 128, 192 и 256-битных ключей соответственно). Затем выполняется последний раунд без операции смешивания столбцов (MixColumns).

В результате раундового процесса AES достигается надежная защита данных и обеспечивается криптографическая стойкость шифра.

Операции SubBytes и ShiftRows в AES

Операция SubBytes заменяет каждый байт в состоянии шифра на другой байт из заранее заданной таблицы замен (S-Box). S-Box содержит замены для всех возможных значений байта (от 0 до 255) и разработан таким образом, чтобы обеспечить хорошую нелинейность и устойчивость к различным атакам.

Операция ShiftRows перемещает байты в каждой строке состояния шифра. В начале каждого раунда первая строка не изменяется, вторая строка циклически сдвигается на одну позицию влево, третья строка циклически сдвигается на две позиции влево, а четвертая строка циклически сдвигается на три позиции влево. Это создает дополнительную диффузию и помогает распределить биты по всему состоянию шифра.

Вместе операции SubBytes и ShiftRows обеспечивают нелинейность и диффузию данных, что позволяет достичь высокого уровня безопасности и стойкости шифра AES.

Операция MixColumns в шифре AES

В операции MixColumns каждый столбец состояния блока рассматривается как многочлен степени 3 над полем Галуа. Каждый байт в столбце умножается на фиксированный многочлен, затем происходит сложение многочленов.

Для выполнения операции MixColumns используется таблица замен (Rijndael S-Box), предназначенная для замены каждого байта входного столбца на соответствующий байт из другого столбца, взятого из таблицы.

Операция MixColumns обеспечивает диффузию данных в блоке шифра. Комбинирование и перемешивание байтов блока позволяет значительно усложнить восстановление исходного сообщения без знания ключа.

| Входной столбец | Фиксированный многочлен | Выходной столбец |

|---|---|---|

| 02 | 03 | 0e |

| 03 | 01 | 0b |

| 01 | 01 | 01 |

| 01 | 02 | 01 |

Матрица преобразования в операции MixColumns:

| 02 | 03 | 01 | 01 |

| 01 | 02 | 03 | 01 |

| 01 | 01 | 02 | 03 |

| 03 | 01 | 01 | 02 |

В результате, каждая колонка входного столбца преобразуется в новую колонку, исходя из заданной матрицы преобразования. Операция MixColumns обеспечивает дополнительный уровень сложности и стойкости шифру AES, делая его оптимальным выбором для защиты конфиденциальной информации.

Ключевое расписание в AES

Ключевое расписание в AES строится на основе исходного ключа и включает в себя несколько этапов. Сначала исходный ключ разбивается на несколько слов, зависящих от размера блока и ключа AES. Затем применяются так называемые S-боксы, которые заменяют байты в словах и выполняют нелинейные преобразования.

После этого к получившимся словам применяется операция циклического смещения байтов, что добавляет еще больше нелинейности в ключевое расписание. Затем применяется операция, которая называется смешивание столбцов, и она перемешивает байты в словах с помощью матричных операций.

Эти этапы повторяются определенное количество раз в зависимости от размера ключа, чтобы получить все необходимые раундовые подключи. Количество раундовых подключей также зависит от размера блока и ключа AES.

Ключевое расписание в AES играет решающую роль в безопасности шифра. Оно обеспечивает хорошую диффузию ключа и нелинейность, что делает AES одним из самых надежных и прочных блочных шифров в современной криптографии.

Операция AddRoundKey в AES

Операция AddRoundKey выполняется следующим образом:

| Раундовый ключ | Текущий блок данных | Результат |

|---|---|---|

| Ключ 1 | Data 1 | Data 1 XOR Ключ 1 |

| Ключ 2 | Data 2 | Data 2 XOR Ключ 2 |

| Ключ 3 | Data 3 | Data 3 XOR Ключ 3 |

Таким образом, для каждого раунда происходит объединение соответствующего ключа с блоком данных при помощи XOR. Результатом операции AddRoundKey будет новый блок данных, который будет использован на следующей итерации алгоритма AES.

Операция AddRoundKey обеспечивает существенное усложнение обратного восстановления секретного ключа блочного шифра AES, так как ключ используется на каждом раунде и вносит уникальные изменения в данные блока.

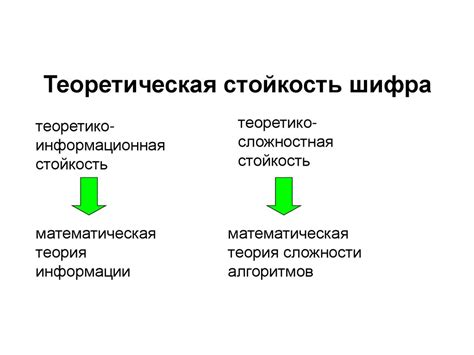

Криптографическая стойкость шифра AES

Криптографическая стойкость шифра AES основана на нескольких факторах:

- Ключевое пространство: AES использует ключ длиной 128 бит, что означает, что число возможных ключей составляет 2^128. Такое огромное ключевое пространство делает предполагаемый брутфорс атакам практически невозможным.

- Сложность алгоритма: AES имеет комплексную структуру с несколькими раундами шифрования, включая подстановку байтов, смешивание столбцов и сдвиги строк. Это усложняет атаки, такие как дифференциальный анализ и линейный криптанализ.

- Отсутствие известных криптографических слабостей: За всё время существования AES не было обнаружено серьезных слабостей в его алгоритме шифрования. Шифр AES считается прочным против различных атак, включая атаки на базе линейного и дифференциального криптанализа.

- Большой размер блока: AES работает с блоками данных размером 128 бит, что делает его устойчивым к атакам, связанным с предсказуемостью блока и его содержимого. Большой размер блока также улучшает диффузию данных в процессе шифрования.

Комбинация этих факторов обеспечивает высокую криптографическую стойкость шифра AES. Однако, как и у любого шифра, криптографическая стойкость шифра AES может быть подорвана использованием слабых ключей, неправильной реализации алгоритма или уязвимостями в окружающей среде.

В целом, шифр AES продолжает оставаться важным инструментом для обеспечения безопасности данных и широко применяется в различных приложениях, включая защиту персональной информации, безопасную передачу данных и шифрование хранящихся файлов и баз данных.